المصدر: تحليل تشيناليسيس؛ تم إعداده بواسطة: تاو تشو، جولدن فاينانس

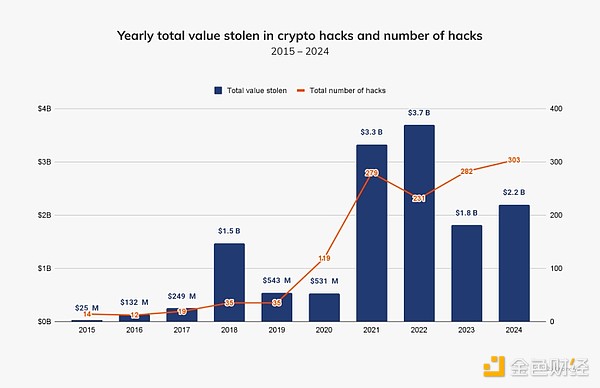

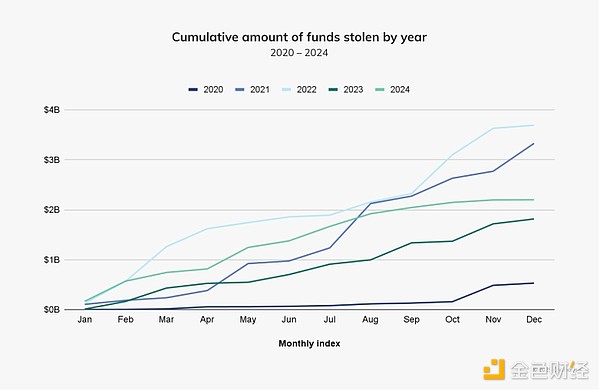

لا يزال اختراق العملات المشفرة يشكل تهديدًا مستمرًا، حيث تم اختراق ما يزيد عن مليار دولار من العملات المشفرة في أربعة من العقد الماضي (2018، 2021 ، 2022 و 2023). يصادف عام 2024 العام الخامس منذ الوصول إلى هذا الإنجاز المثير للقلق، مما يسلط الضوء على أنه مع ارتفاع اعتماد العملات المشفرة وأسعارها، ترتفع أيضًا المبالغ التي يمكن سرقتها.

في عام 2024، ستزيد الأموال المسروقة بنسبة 21.07% تقريبًا على أساس سنوي لتصل إلى 2.2 مليار دولار أمريكي، و سيرتفع عدد حوادث القرصنة الفردية من 282 حالة في عام 2023 إلى 303 حالة في عام 2024.

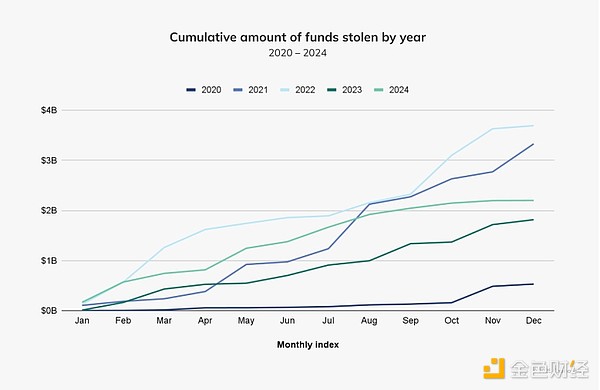

ومن المثير للاهتمام أن تغيرت كثافة قرصنة العملات المشفرة في النصف الأول من هذا العام. في تحديثنا للجرائم لمنتصف العام، لاحظنا أن القيمة التراكمية المسروقة بين يناير ويوليو 2024 وصلت إلى 1.58 مليار دولار، أي ما يقرب من 84.4% أعلى من القيمة المسروقة خلال نفس الفترة من عام 2023. كما نرى في الرسم البياني أدناه، فإن النظام البيئي يسير على المسار الصحيح بحلول نهاية شهر يوليو، حيث ينافس العام 2021 و2022 ما يزيد عن 3 مليارات دولار. ومع ذلك،تباطأ الاتجاه التصاعدي في سرقة العملات المشفرة في عام 2024 بشكل ملحوظ بعد شهر يوليو وظل مستقرًا نسبيًا منذ ذلك الحين. وسنستكشف لاحقًا الأسباب الجيوسياسية المحتملة لهذا التغيير.

ومن المثير للاهتمام أن تغيرت كثافة قرصنة العملات المشفرة في النصف الأول من هذا العام. في تحديثنا للجرائم لمنتصف العام، لاحظنا أن القيمة التراكمية المسروقة بين يناير ويوليو 2024 وصلت إلى 1.58 مليار دولار، أي ما يقرب من 84.4% أعلى من القيمة المسروقة خلال نفس الفترة من عام 2023. كما نرى في الرسم البياني أدناه، فإن النظام البيئي يسير على المسار الصحيح بحلول نهاية شهر يوليو، حيث ينافس العام 2021 و2022 ما يزيد عن 3 مليارات دولار. ومع ذلك،تباطأ الاتجاه التصاعدي في سرقة العملات المشفرة في عام 2024 بشكل ملحوظ بعد شهر يوليو وظل مستقرًا نسبيًا منذ ذلك الحين. وسنستكشف لاحقًا الأسباب الجيوسياسية المحتملة لهذا التغيير.

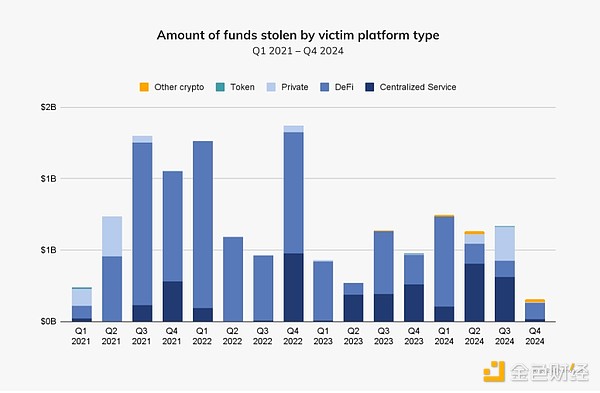

كما ظهرت أنماط مثيرة للاهتمام في عام 2024 من حيث المبلغ المسروق حسب نوع منصة الضحية. بالنسبة لمعظم الأرباع من عام 2021 إلى عام 2023، كانت منصات التمويل اللامركزي (DeFi) هي الهدف الأساسي لقراصنة العملات المشفرة. قد تكون منصات DeFi أكثر عرضة للهجمات لأن مطوريها يميلون إلى إعطاء الأولوية للنمو السريع وجلب المنتجات إلى السوق بدلاً من تنفيذ التدابير الأمنية، مما يجعلها أهدافًا رئيسية للمتسللين.

بينما لا تزال DeFi تمثل الحصة الأكبر من الأصول المسروقة في الربع الأول من عام 2024، كانت الخدمات المركزية هي الأكثر استهدافًا في الربعين الثاني والثالث. تشمل بعض أبرز عمليات اختراق الخدمة المركزية DMM Bitcoin (مايو 2024؛ 305 مليون دولار) وWazirX (يوليو 2024؛ 234.9 مليون دولار).

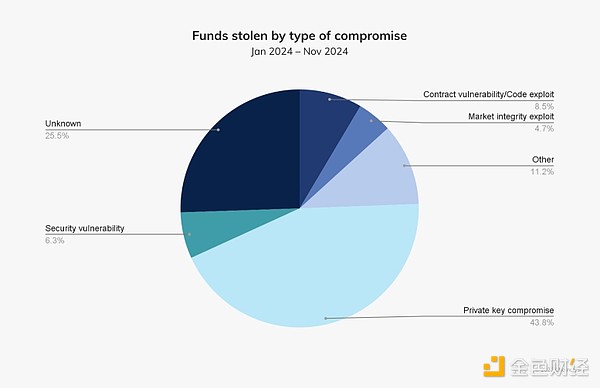

يبدأ هذا التركيز من التمويل اللامركزي إن التحول إلى الخدمات المركزية يسلط الضوء على الأهمية المتزايدة للآليات الأمنية التي يشيع استخدامها من قبل المتسللين، مثل المفاتيح الخاصة. في عام 2024، شكلت تسويات المفاتيح الخاصة الحصة الأكبر من العملات المشفرة المسروقة بنسبة 43.8%. بالنسبة للخدمات المركزية، يعد الحفاظ على أمان المفاتيح الخاصة أمرًا بالغ الأهمية لأنها تتحكم في الوصول إلى أصول المستخدم. نظرًا للكميات الهائلة من أموال المستخدمين التي تديرها البورصات المركزية، فإن تأثير تسرب المفتاح الخاص قد يكون مدمرًا؛ نحتاج فقط إلى إلقاء نظرة على اختراق DMM Bitcoin بقيمة 305 مليون دولار، وهو أحد أكبر عمليات اختراق العملات المشفرة حتى الآن وربما يحدث بسبب ضعف القطاع الخاص. الإدارة الرئيسية أو عدم وجود الأمن الكافي.

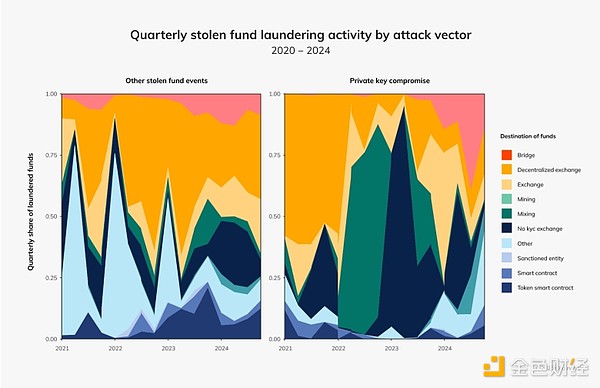

تسريب المفتاح الخاص أخيرًا، غالبًا ما تستخدم الجهات الفاعلة الخبيثة التبادلات اللامركزية (DEX)، أو خدمات التعدين أو خدمات الخلط لغسل الأموال المسروقة، مما يؤدي إلى تشويش مسارات المعاملات وتعقيد التتبع. بحلول عام 2024، يمكننا أن نرى أن غسيل الأموال من قبل قراصنة المفاتيح الخاصة يختلف بشكل كبير عن غسيل الأموال من قبل المتسللين الذين يستفيدون من نواقل الهجوم الأخرى. على سبيل المثال، بعد سرقة المفاتيح الخاصة، غالبًا ما يلجأ هؤلاء المتسللون إلى خدمات التجسير والخدمات المختلطة. ومن بين نواقل الهجوم الأخرى، تُستخدم التبادلات اللامركزية بشكل أكثر شيوعًا في أنشطة غسيل الأموال.

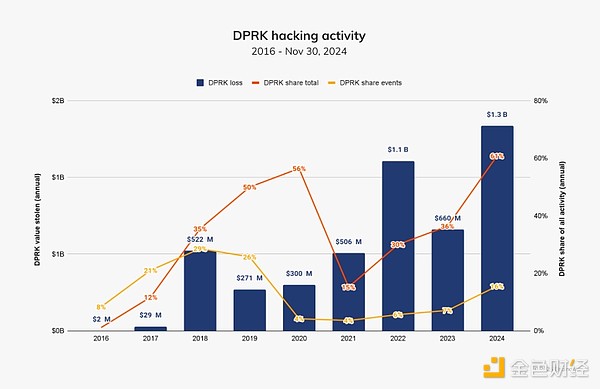

2024 سوف يسرق المتسللون الكوريون الشماليون من منصات العملات المشفرة أكثر من أي وقت مضى وسيقومون بسرقة العملات المشفرة لتمويل العمليات التي ترعاها الدولة والتحايل على العقوبات الدولية. وقد قدر المسؤولون الأمريكيون والدوليون أن بيونغ يانغ تستخدم العملات المشفرة المسروقة لتمويل أسلحة الدمار الشامل وبرامج الصواريخ الباليستية، مما يعرض الأمن الدولي للخطر. بحلول عام 2023، سيكون المتسللون المرتبطون بكوريا الشمالية قد سرقوا ما يقرب من 660.5 مليون دولار من خلال 20 حادثة؛ وبحلول عام 2024، سيرتفع هذا العدد إلى 47 حادثة لتصل إلى 1.34 مليار دولار أمريكي، كما ارتفعت القيمة المسروقة بنسبة 102.88%. وشكلت هذه الأرقام 61% من إجمالي المبلغ المسروق في ذلك العام و20% من إجمالي عدد الحوادث.

يرجى ملاحظة أنه في تقرير العام الماضي، نشرنا معلومات تفيد بأن كوريا الشمالية سرقت مليار دولار من خلال 20 هجمة قرصنة. وبعد إجراء مزيد من التحقيقات، توصلنا إلى أن بعض عمليات الاختراق الكبيرة المنسوبة سابقًا إلى كوريا الشمالية ربما لم تعد ذات صلة، لذلك تم تخفيض المبلغ إلى 660.5 مليون دولار. ومع ذلك، ظل عدد الحوادث كما هو، حيث اكتشفنا عمليات اختراق أخرى أصغر حجمًا منسوبة إلى كوريا الشمالية. هدفنا هو إعادة تقييم تقييمنا المستمر لحوادث القرصنة المتعلقة بكوريا الشمالية عندما نحصل على أدلة جديدة متصلة بالسلسلة وخارجها.

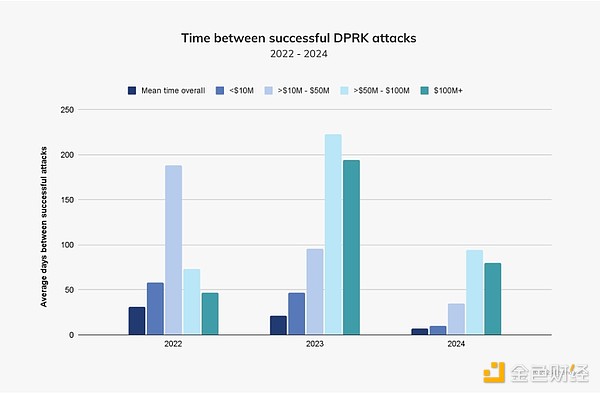

للأسف، كوريا الشمالية يبدو أن هجمات العملات المشفرة أصبحت أكثر تكرارًا. في الرسم البياني أدناه، نفحص متوسط الوقت بين هجمات كوريا الشمالية الناجحة استنادًا إلى حجم الاستغلال ونرى انخفاضًا على أساس سنوي في جميع الأحجام. تجدر الإشارة إلى أن الهجمات ستحدث بشكل متكرر في عام 2024 مقارنة بعام 2023. أن كوريا الشمالية تتحسن وأسرع في الهجمات واسعة النطاق. وهذا يتناقض بشكل صارخ مع العامين الماضيين، حيث كانت الأرباح أقل من 50 مليون دولار لكل منهما.

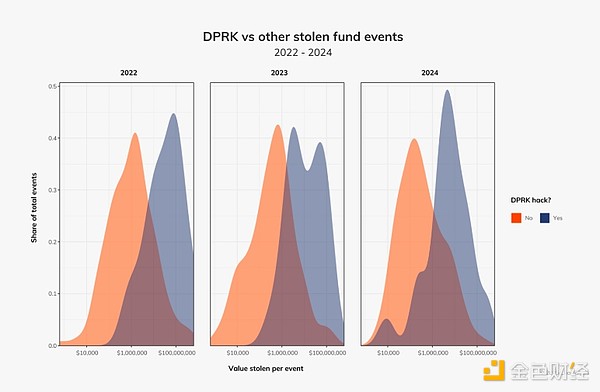

عند مقارنة نشاط كوريا الشمالية بجميع أنشطة القرصنة الأخرى التي نراقبها، فمن الواضح أن ;">كانت كوريا الشمالية مسؤولة عن معظم الهجمات واسعة النطاق على مدار السنوات الثلاث الماضية. ومن المثير للاهتمام أن المتسللين الكوريين الشماليين يستهدفون مبالغ أقل، خاصة حوالي 10000 دولار، وأن كثافة الاختراقات آخذة في الازدياد.

بعض هذه الأحداث يبدو أن تكنولوجيا المعلومات مع كوريا الشمالية يتسلل الممارسون بشكل متزايد إلى شركات العملات المشفرة وشركات Web3، مما يعرض شبكاتهم وعملياتهم ونزاهتهم للخطر. غالبًا ما يستخدم هؤلاء الموظفون تكتيكات وتقنيات وإجراءات معقدة (TTPs) مثل الهويات المزيفة، وتوظيف وكالات توظيف خارجية، والتلاعب بفرص العمل عن بعد للوصول. وفي القضية الأخيرة، وجهت وزارة العدل الأمريكية يوم الأربعاء الاتهام إلى 14 مواطنًا كوريًا شماليًا يعملون كممارسين لتكنولوجيا المعلومات عن بعد في الولايات المتحدة. حققت الشركات أكثر من 88 مليون دولار عن طريق سرقة معلومات الملكية وابتزاز أصحاب العمل.

للتخفيف من هذه المخاطر، يجب على الشركات إعطاء الأولوية للعناية الواجبة الشاملة للتوظيف - بما في ذلك عمليات التحقق من الخلفية والتحقق من الهوية - مع الحفاظ على أمان المفتاح الخاص القوي لحماية الأصول الحيوية، حيثما أمكن ذلك.

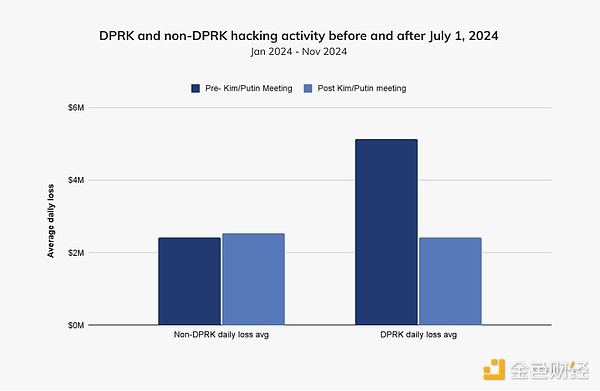

بينما تشير كل هذه الاتجاهات إلى أن كوريا الشمالية نشطة للغاية هذا العام، فإن معظم هجماتها حدثت في وقت مبكر من العام، مع توقف نشاط القرصنة بشكل عام في الربعين الثالث والرابع، كما هو موضح في الرسم البياني السابق .

2024 6 وفي وقت لاحق من هذا الشهر، سيعقد الرئيس الروسي فلاديمير بوتين والزعيم الكوري الشمالي كيم جونغ أون قمة في بيونغ يانغ للتوقيع على اتفاقية الدفاع المشترك. وحتى الآن هذا العام، أفرجت روسيا عن ملايين الدولارات من الأصول الكورية الشمالية المجمدة سابقًا بموجب عقوبات مجلس الأمن التابع للأمم المتحدة، مما يشير إلى تحالف متزايد بين البلدين. وفي الوقت نفسه، نشرت كوريا الشمالية قواتها في أوكرانيا، وزودت روسيا بالصواريخ الباليستية، ويقال إنها سعت للحصول على تكنولوجيا الفضاء والصواريخ والغواصات المتقدمة من موسكو.

إذا قارنا متوسط الخسائر اليومية الناجمة عن نقاط الضعف في جمهورية كوريا الشعبية الديمقراطية قبل وبعد 1 يوليو 2024، يمكننا أن نرى انخفاضًا كبيرًا في مقدار القيمة المسروقة. وكما هو موضح في الشكل أدناه، انخفضت الكمية التي سرقتها كوريا الشمالية لاحقًا بنسبة 53.73% تقريبًا، بينما زادت الكمية المسروقة من قبل دولة غير كوريا الشمالية بنسبة 5% تقريبًا. لذلك،بالإضافة إلى تحويل الموارد العسكرية إلى الصراع في أوكرانيا، فإن كوريا الشمالية، التي زادت بشكل كبير من تعاونها مع روسيا في السنوات الأخيرة، ربما تكون قد غيرت أيضًا أنشطتها الإجرامية عبر الإنترنت.

1 يوليو 2024 إن التراجع في سرقة كوريا الشمالية بعد اليابان واضح والتوقيت واضح، لكن تجدر الإشارة إلى أن هذا الانخفاض لا يرتبط بالضرورة بزيارة بوتين إلى بيونغ يانغ. بالإضافة إلى ذلك، قد تغير بعض الأحداث في ديسمبر هذا النمط في نهاية العام، وغالبًا ما يشن المهاجمون هجمات خلال العطلات.

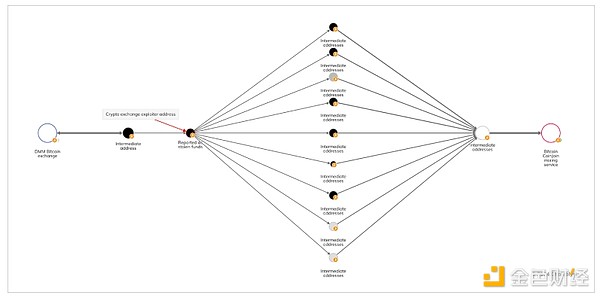

دراسة حالة: هجوم كوريا الشمالية على DMM Bitcoin

أحد هجمات القرصنة المرتبطة بكوريا الشمالية في عام 2024 ومن الأمثلة الشهيرة على ذلك بورصة العملات المشفرة اليابانية DMM Bitcoin، التي تم اختراقها، مما أدى إلى خسارة ما يقرب من 4,502.9 بيتكوين، بقيمة 305 مليون دولار في ذلك الوقت. استهدف المهاجمون نقاط الضعف في البنية التحتية التي تستخدمها أجهزة DMM، مما أدى إلى عمليات سحب غير مصرح بها. ردًا على ذلك، قامت DMM، بدعم من شركة المجموعة، بدفع ودائع العملاء بالكامل من خلال إيجاد أموال مماثلة.

تمكنا من تحليل تدفق الأموال على السلسلة بعد الهجوم الأولي، في المرحلة الأولى، رأينا المهاجم ينقل ما قيمته ملايين الدولارات من العملة المشفرة من DMM Bitcoin إلى عدة عناوين وسيطة ثم أخيرًا. الوصول إلى خادم خلط Bitcoin CoinJoin.

استخدام Bitcoin CoinJoin بعد أن نجحت خدمة الخلط في خلط الأموال المسروقة، قام المهاجمون بنقل بعض الأموال من خلال بعض خدمات التجسير إلى Huioneguarantee، وهو سوق عبر الإنترنت مرتبط بتكتل Huione Group الكمبودي، وهو لاعب رئيسي في هذا المجال. تسهيل الجرائم الإلكترونية.

تم استخدام DMM Bitcoin تم نقل أصولها وحسابات عملائها إلى المجموعة المالية اليابانية SBI بالنسبة لشركة SBI VC Trade، وهي شركة تابعة للمجموعة، من المقرر أن يكتمل النقل بحلول مارس 2025. ولحسن الحظ، فإن الأدوات الناشئة والتقنيات التنبؤية آخذة في الظهور، والتي سنستكشفها في القسم التالي، لإعدادك لمنع حدوث مثل هذه الاختراقات المدمرة.

استخدام النماذج التنبؤية لإحباط هجمات المتسللين

تتحسن التكنولوجيا التنبؤية المتقدمة من خلال اكتشاف المخاطر والتهديدات المحتملة في تحويل الأمن السيبراني في الوقت الحقيقي، وتوفير نهج استباقي لحماية النظم البيئية الرقمية. دعونا نلقي نظرة على المثال أدناه، الذي يتضمن مزود السيولة اللامركزي UwU Lend.

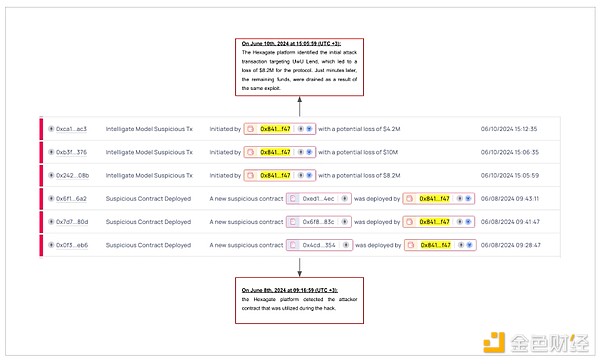

في 10 يونيو 2024، حصل المهاجمون على ما يقرب من 20 مليون دولار من الأموال من خلال التلاعب بنظام أوراكل الأسعار الخاص بـ UwU Lend. شن المهاجم هجومًا سريعًا على القروض لتغيير سعر Ethena Staked USDe (sUSDe) على العديد من أوراكل، مما أدى إلى تقييمات غير صحيحة. ونتيجة لذلك، يمكن للمهاجم اقتراض ملايين الدولارات في سبع دقائق فقط. اكتشف Hexagate عقد الهجوم ونشره المماثل قبل يومين تقريبًا من الاستغلال.

على الرغم من اكتشاف العقد المهاجم بدقة في الوقت الفعلي قبل يومين من استغلال الثغرة الأمنية، إلا أن ارتباطه بالعقد المستغل لم يكن واضحًا على الفور بسبب تصميمه. يمكن الاستفادة من هذا الاكتشاف المبكر بشكل أكبر للتخفيف من التهديدات باستخدام أدوات إضافية مثل عرافة الأمان الخاصة بـ Hexagate. والجدير بالذكر أن الهجوم الأول، الذي أسفر عن خسائر بقيمة 8.2 مليون دولار، وقع قبل دقائق من الهجمات اللاحقة، مما يوفر إشارة مهمة أخرى.

إن مثل هذه التنبيهات الصادرة قبل الهجمات الكبرى على السلسلة لديها القدرة على تغيير أمان اللاعبين في الصناعة، مما يسمح لهم بمنع الاختراقات المكلفة تمامًا بدلاً من الرد عليها.

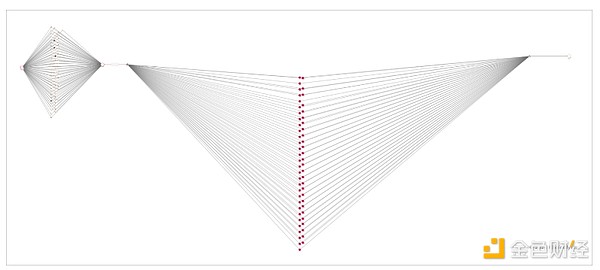

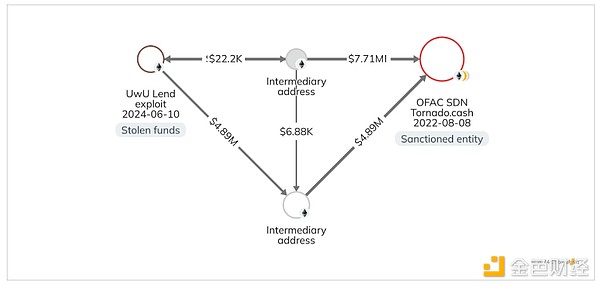

في الصورة أدناه ، نحن نرى مهاجمين بعد وصول الأموال إلى مكتب مراقبة الأصول الأجنبية قام خلاط العقود الذكية المعتمد من Ethereum، Tornado Cash سابقًا، بنقل الأموال المسروقة من خلال عنوانين وسيطين.

ومع ذلك، تجدر الإشارة إلى أن مجرد الوصول إلى هذه النماذج التنبؤية لا يضمن الحماية ضد المتسللين، حيث قد لا تحتوي البروتوكولات دائمًا على الأدوات المناسبة لاتخاذ الإجراءات بفعالية.

الحاجة إلى أمان تشفير أقوى

ارتفاع العملات المشفرة المسروقة في عام 2024 تسليط الضوء على الحاجة إلى الصناعة للاستجابة لمشهد التهديدات المتزايد التعقيد والمتطور. في حين أن حجم سرقة العملات المشفرة لم يعد بعد إلى مستويات عامي 2021 و2022، فإن عودة الظهور المذكورة أعلاه تسلط الضوء على الثغرات في التدابير الأمنية الحالية وأهمية التكيف مع أساليب الاستغلال الجديدة. وللمعالجة الفعالة لهذه التحديات، يعد التعاون بين القطاعين العام والخاص أمرًا بالغ الأهمية. يمكن لبرامج مشاركة البيانات، وحلول الأمان في الوقت الفعلي، وأدوات التتبع المتقدمة، والتدريب المستهدف أن تمكن أصحاب المصلحة من التعرف بسرعة على الجهات الفاعلة الخبيثة وتحييدها مع بناء المرونة اللازمة لحماية أصول التشفير.

بالإضافة إلى ذلك، مع استمرار تطور الإطار التنظيمي للعملات المشفرة، من المرجح أن يزداد التدقيق في أمان النظام الأساسي وحماية أصول العملاء. ويجب أن تواكب أفضل ممارسات الصناعة هذه التغييرات لضمان الوقاية والمساءلة. ومن خلال بناء شراكات أقوى مع جهات إنفاذ القانون وتزويد الفرق بالموارد والخبرة اللازمة للاستجابة بسرعة، يمكن لصناعة العملات المشفرة تعزيز قدراتها في مجال منع السرقة. وتشكل هذه الجهود أهمية بالغة ليس فقط لحماية الأصول الشخصية، بل وأيضاً لبناء الثقة والاستقرار على المدى الطويل في النظام البيئي الرقمي.

Miyuki

Miyuki

Miyuki

Miyuki Alex

Alex Brian

Brian Weiliang

Weiliang Weiliang

Weiliang Miyuki

Miyuki Alex

Alex Miyuki

Miyuki Weiliang

Weiliang