عند اختيار حل قابلية التشغيل البيني لـ blockchain، سواء كان البروتوكول الأفضل في فئته أو مؤسسة مالية رائدة في العالم، يجب أن يكون الأمن في مقدمة الاعتبارات. مع قيام مديري الأصول والبنوك بترميز الأصول الحقيقية بشكل متزايد، سيستمر المستخدمون النهائيون في إيلاء اهتمام متزايد للأمن عبر السلسلة. في هذه المقالة، سنستكشف بعض أفضل ممارسات الصناعة لاختيار الحلول عبر السلسلة ودمجها.

1. استخدم شبكة مستقلة لإدارة المخاطر

يتطلب الأمان القوي للحلول عبر السلسلة مراقبة مستقلة للمعاملات عبر السلسلة، مع القدرة على اكتشاف الأنشطة المشبوهة وإيقاف الشبكة عند الضرورة. تعد هذه القدرة ضرورية للحلول عبر السلسلة لتحقيق المستوى الخامس والأعلى من الأمان عبر السلسلة.

2. استخدام البنية التحتية اللامركزية

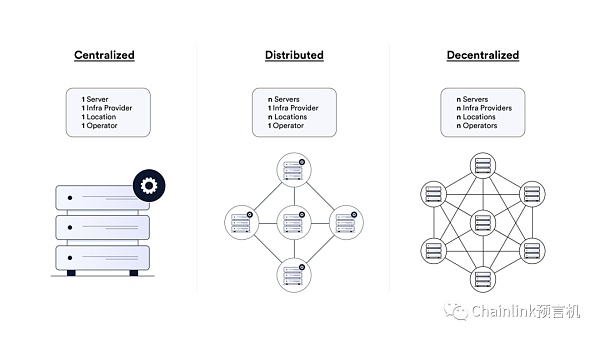

المركزية والتوزيع واللامركزية مقارنة البنية التحتية المركزية

يعد التخلص من نقاط الفشل الفردية أمرًا بالغ الأهمية لزيادة الأمان والموثوقية والاستقلالية للبروتوكولات عبر السلسلة. إن البنية اللامركزية ذات العقد المتعددة تجعل الهجمات الداخلية الضارة أكثر صعوبة وتضمن عدم قدرة الأطراف المركزية على التحكم في الشبكة للحصول على ميزة غير عادلة، مثل المعاملات التي يتم تشغيلها مسبقًا عن طريق توجيه المستخدمين النهائيين للتنفيذ قبل تنفيذها.

3. استخدم البروتوكولات المعمول بها

من الضروري استخدام تلك البروتوكولات المنشأة فقط والتي تم إثبات توفرها وموثوقيتها وأمانها وسلوكها عالي التكامل. ليس هذا أمرًا بالغ الأهمية لحماية البروتوكول الخاص بك فحسب، بل من المهم أيضًا جذب السيولة من المستخدمين الذين يقدرون معايير الأمان العالية التي توفرها البروتوكولات المعمول بها.

4. فهم تأثير تقييد البائع

يحدث قفل البائع عبر السلسلة عندما يصبح البروتوكول معتمداً على حل محدد عبر سلسلة ولا يمكنه الانتقال بسرعة إلى حل بديل بسبب تكاليف التبديل و/أو التأثير التشغيلي المرتفع للغاية. يعد هذا أمرًا بالغ الأهمية في مجال Web3، حيث يجب أن تحافظ التطبيقات على قدرتها على دمج الحلول البديلة عبر السلاسل بسرعة وسهولة لمعالجة الثغرات الأمنية ومشكلات الموثوقية. تاريخيًا، كان الافتراض أن الحل عبر السلسلة الخاص بك سوف يتجاوز البروتوكول الخاص بك كان خطأً مكلفًا بالنسبة للكثيرين. علاوة على ذلك، فإن منح سلطة الرمز المميز لحل عبر السلسلة ليس آمنًا تمامًا ولا مقاومًا للمستقبل يعد أمرًا عالي المخاطر بطبيعته.

بالإضافة إلى ذلك، نظرًا لأن صناعة blockchain تتطور باستمرار ديناميكيًا، فغالبًا ما تظهر سلاسل جديدة، ومن المهم أن تكون التطبيقات اللامركزية قادرة على الاتصال بالأكثر سيولة و البيئة المتطلبة مهمة جدًا. أسهل طريقة لتجنب تقييد البائع هي الاستفادة من الحلول عبر السلاسل التي تلتزم بالمعايير المفتوحة لمنع التعثر في التقادم.

5. ضع في اعتبارك مخاطر البنية متعددة الجسور

بالإضافة إلى تقديم افتراضات ثقة غير ضرورية، تعمل البنية متعددة الجسور أيضًا على تقليل أمان البروتوكول في العديد من الجوانب. تعمل الهياكل التي تسمح لأي جسر عبر سلسلة بسك وحرق الرموز المميزة على زيادة سطح الهجوم للجهات الفاعلة الخبيثة، في حين أن الجسور عبر السلسلة التي تستخدم حلولاً متعددة عبر السلسلة للتوصل إلى إجماع في وضع التوقيع المتعدد تقلل من النشاط وتزيد التكاليف أثناء التدقيق، التنفيذ والصيانة أكثر تعقيدًا. بالإضافة إلى ذلك، تزيد البنية متعددة الجسور من وقت التكامل وتكاليف الصيانة، وتجعل من الصعب على المستخدمين التحقق من الافتراضات الأمنية للتطبيق، وتمنح المستخدمين إمكانية الوصول إلى الجسور عبر السلاسل التي قد تكون غير آمنة.

إن التفاعل مع الاقتصاد عبر السلسلة فقط من خلال حل واحد عالي الأمان عبر السلسلة دون استخدام الجسور والبروتوكولات والمؤسسات عبر السلسلة يمكن أن يحسن أداء التطبيقات الأمنية مع تقليل احتياجات التطوير وتكاليف الصيانة المستمرة.

6. إجراء تدقيق للتعليمات البرمجية

تدقيق العقود الذكية عبارة عن تحليل ومراجعة تفصيلية لرمز التطبيق لتحديد الثغرات الأمنية مسبقًا. يتيح لك هذا معالجة نقاط الضعف قبل النشر على الشبكة الرئيسية ومنع الجهات الضارة من التسبب في هجمات مكلفة عليك. يعد التدقيق أمرًا مهمًا جدًا لجميع تطبيقات Web3 المسؤولة عن حماية القيمة، خاصة للتطبيقات عبر السلسلة، حيث تمت سرقة ما يصل إلى 2.75 مليار دولار من هذه التطبيقات. تعرف على المزيد حول كيفية تدقيق العقود الذكية.

فيديو تفصيلي:

https://youtu.be/ylP44hSbI1o

(انسخ الرابط إلى المتصفح لفتحه)

7, < strong> تعيين حدود المعدل لعمليات نقل الرمز المميز

تشير حدود المعدل إلى القدرة على تحديد مقدار القيمة المتدفقة على حل عبر السلسلة داخل فترة معينة من الزمن. وهذا يضيف طبقة إضافية من الأمان، ويحد من تأثير الهجوم، وهو مهم بشكل خاص للبروتوكولات التي تضمن قدرًا كبيرًا من القيمة.

8. التخطيط لنظام بيئي متعدد السلاسل مسبقًا

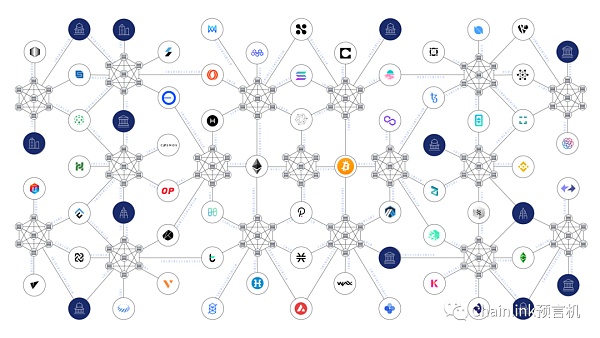

نظرة عامة بيئية متعددة السلاسل< /p>

نظرًا لأن مستقبل Web3 سيصبح نظامًا بيئيًا متعدد السلاسل يحتوي على مئات أو حتى الآلاف من سلاسل الكتل العامة والخاصة، فيجب أن يكون الحل عبر السلسلة المختار قادرًا على تأمين ربط السلاسل بكفاءة. في المقابل، توفر الجسور المحلية عبر السلاسل قناة واحدة فقط على كل جسر، مما يعني أن النظام البيئي متعدد السلاسل الذي يعتمد على الجسور المحلية عبر السلاسل سيتطلب العديد من الجسور المستقلة عبر السلاسل، مما يزيد من التعقيد ويوسع سطح الهجوم. من أجل إرسال الرموز المميزة بين الطبقة الثانية من النظام البيئي متعدد السلاسل الذي يعتمد على الجسور المحلية عبر السلاسل، يحتاجون إلى الإرسال عبر الطبقة الأولى أو استخدام الرموز المميزة الملتفة، مما يؤدي إلى مشكلات في إدارة السيولة.

بالنسبة للبيئة متعددة السلاسل، مقارنة بالجسور عبر السلاسل، يمكن نشر الحلول عبر السلاسل مع آليات التدمير الآمن وسك العملة ببساطة على عدة سلاسل، وتحقيق تدفق سلس للسيولة بين الطبقة الثانية.

الاستنتاج

السبب وراء تحول بروتوكولات مثل Swell إلى Chainlink بروتوكول قابلية التشغيل البيني عبر السلاسل (CCIP)، لأن CCIP يوفر معيارًا مفتوحًا للاتصالات عبر السلاسل، ويمكنه ربط أي سلسلة عامة وسلسلة خاصة وأنظمة تقليدية بسلاسة، ويتم مراقبته بشكل نشط بواسطة شبكة إدارة المخاطر، بمستوى لا مثيل له من اللامركزية. مع الأخذ في الاعتبار العوامل المذكورة أعلاه، بالإضافة إلى سلسلة من أساليب الدفاع المتعمق، يعد CCIP حاليًا الحل الأكثر أمانًا عبر السلاسل. وهذا هو السبب وراء قيام المؤسسات الرائدة في الاقتصاد العالمي، مثل Swift وDTCC وبنك ANZ وVodafone، باستكشاف CCIP بنشاط.

XingChi

XingChi

XingChi

XingChi JinseFinance

JinseFinance JinseFinance

JinseFinance cryptopotato

cryptopotato Beincrypto

Beincrypto Numen Cyber Labs

Numen Cyber Labs Cointelegraph

Cointelegraph Ftftx

Ftftx Ftftx

Ftftx 链向资讯

链向资讯