بواسطة: Liz, Slow Mist

الخلفية

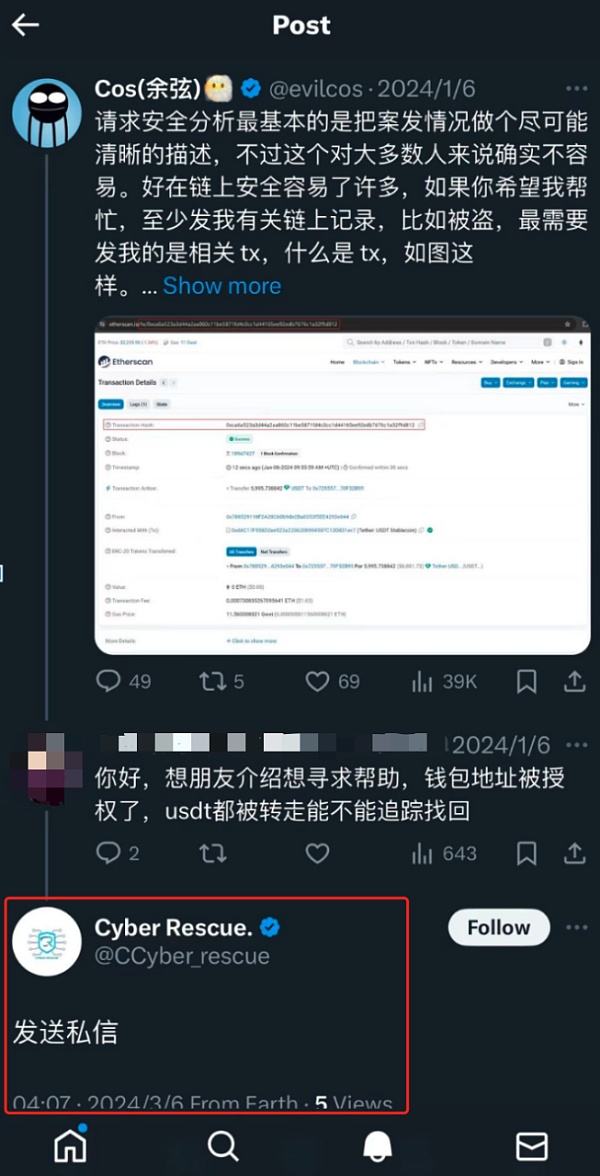

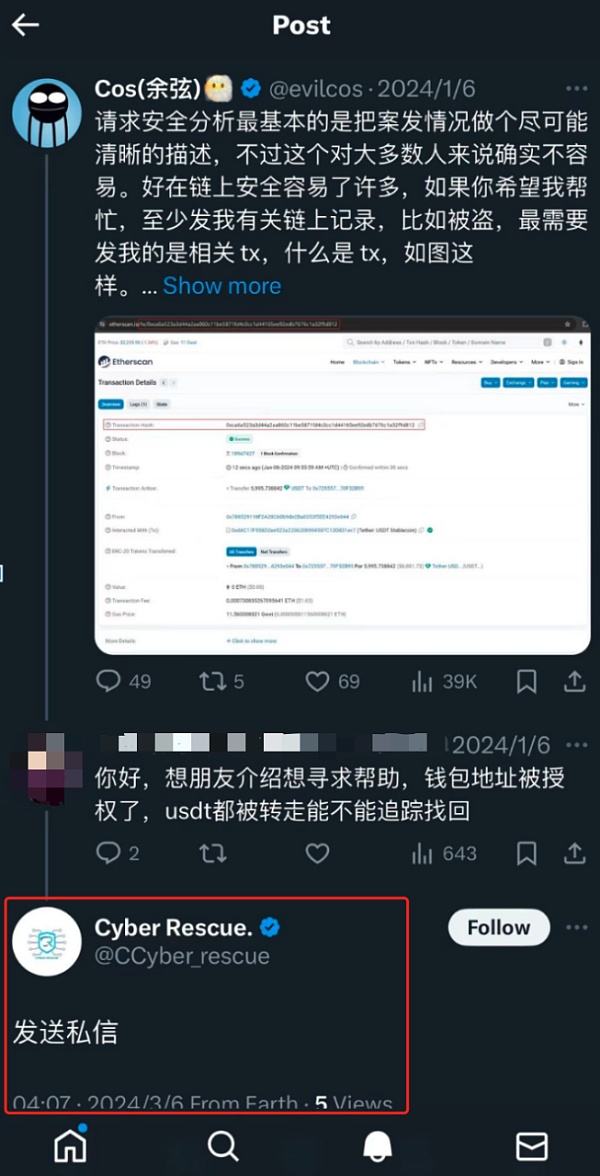

في الآونة الأخيرة، كان هناك محتال (CYBER RESCUE) يدفع بتذكير السلامة من Slow مؤسس Mist Cos المقال عبارة عن ضحايا تصيد احتيالي تحت ستار "المساعدة في استرداد/استعادة الأموال المسروقة". ردًا على هذا الموقف، قام فريق SlowMist الأمني بعكس عملية التصيد الاحتيالي للمحتال وكشف عن عملية الخداع الخاصة به. ونأمل أن يكون المستخدمون أكثر يقظة وأن يتجنبوا التعرض للخداع.

عملية الاحتيال < /strong>

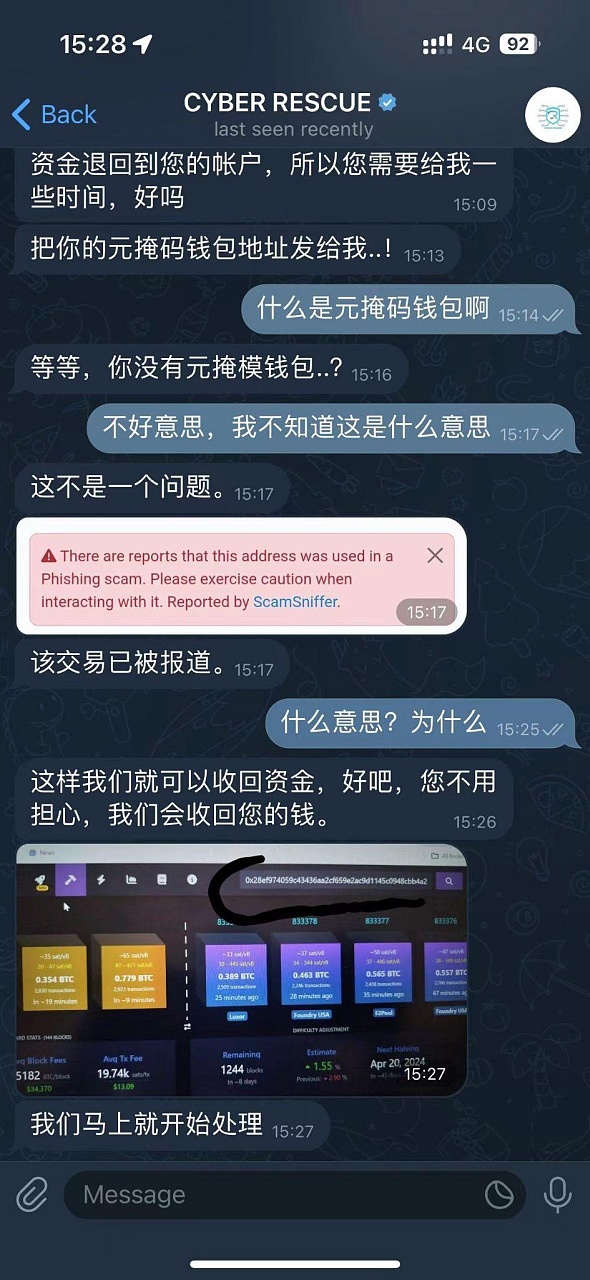

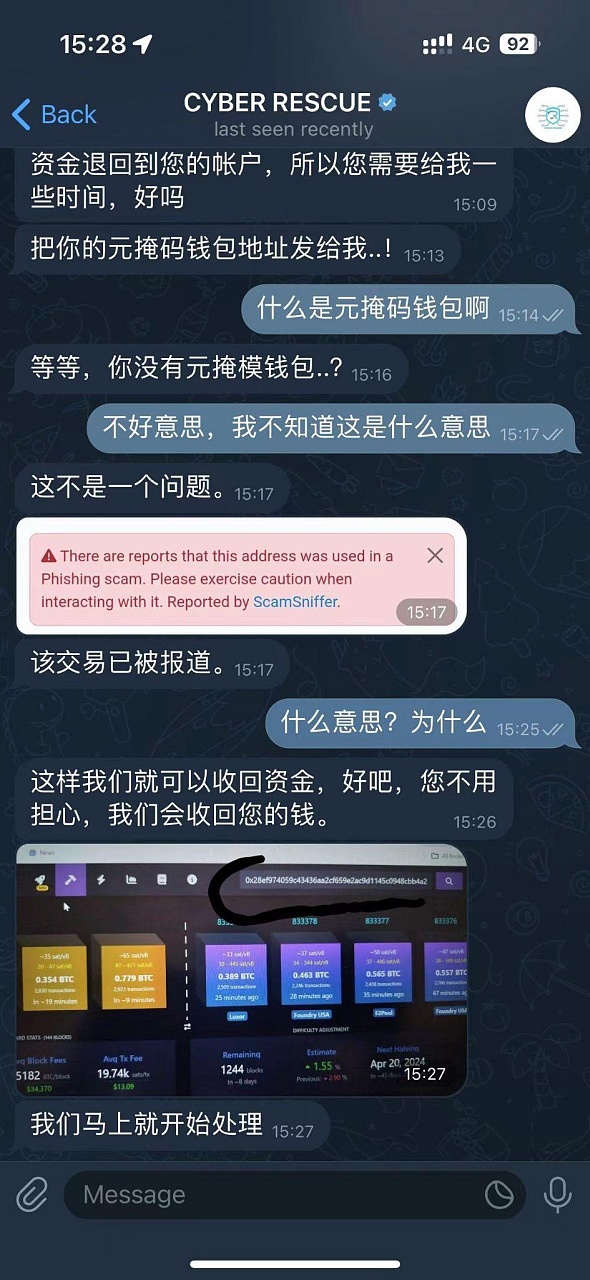

كضحية، اتصلنا بـ CYBER RESCUE، والتي تدعي أنها قادرة على استرداد 100% من الأموال المسروقة. وفيما يلي عملية الخداع التي يقوم بها المحتال:

< img src ="https://img.jinse.cn/7190656_image3.png">

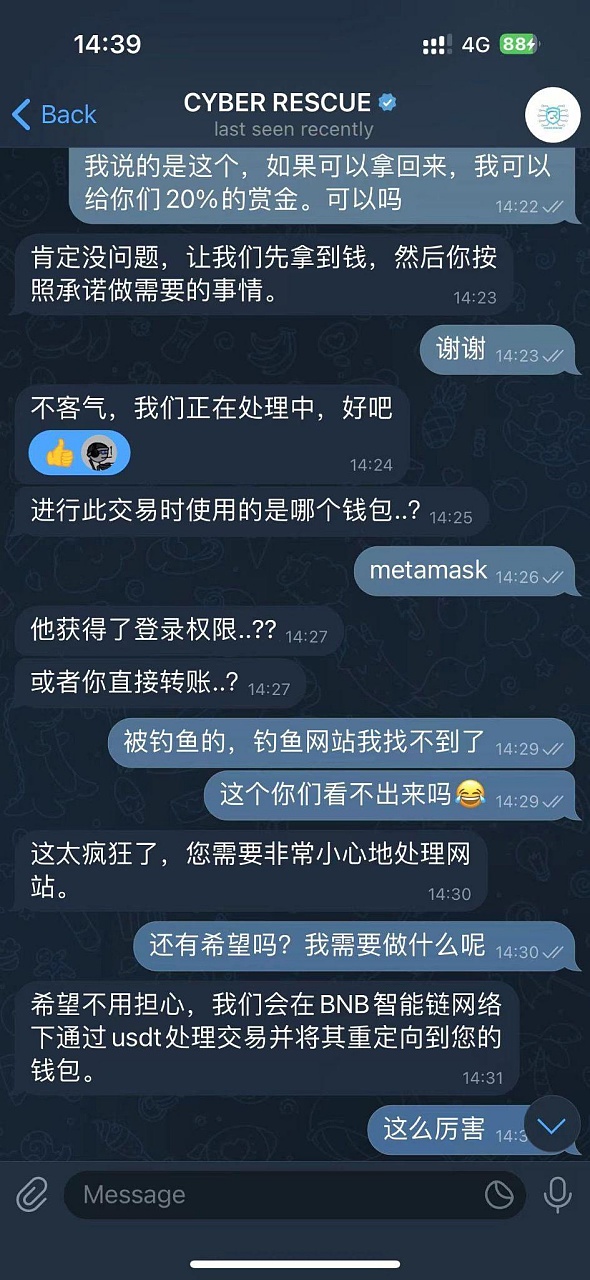

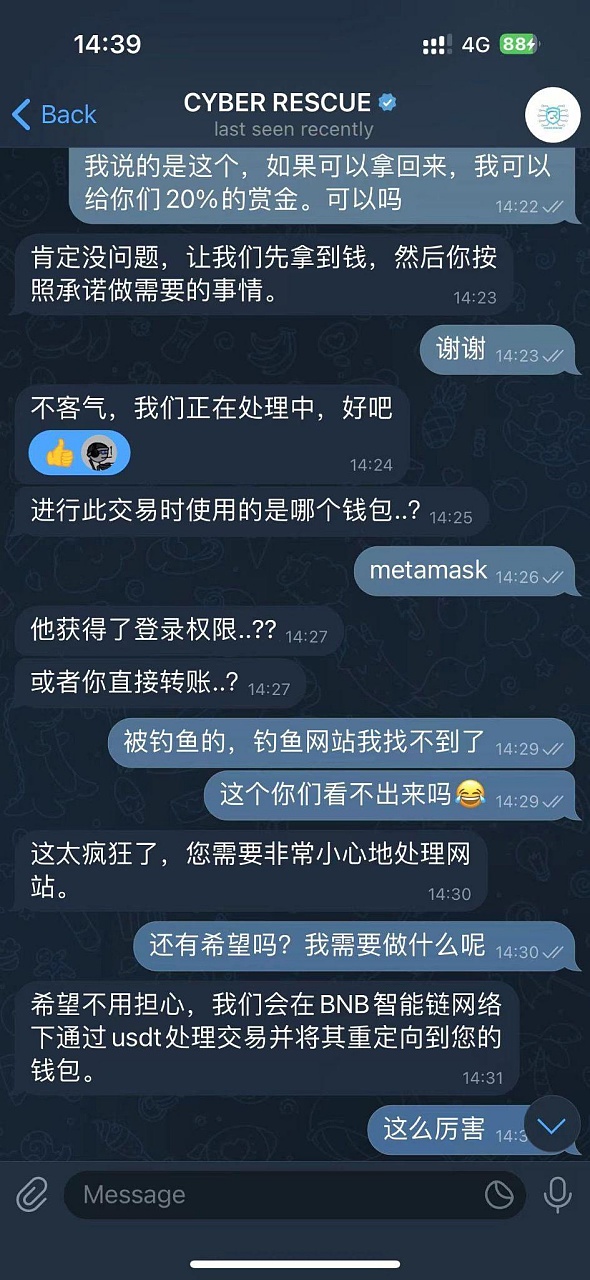

1. سأل برنامج CYBER RESCUE الضحية أولاً عن وقت سرقتها والمحفظة المستخدمة وسبب السرقة، ثم قال يمكن استرداد الأموال المسروقة بنسبة 100% عن طريق معالجة المعاملات من خلال USDT وإعادة توجيه الأموال المسروقة إلى محفظة الضحية ضمن شبكة السلسلة الذكية BNB. يُطلب من الضحايا تنزيل MathWallet، والذي يوضح المحتال أن الهدف منه هو توجيه الضحية عبر إعدادات المستخدم للتحويلات وإعادة توجيه الأموال إلى محفظة الضحية.

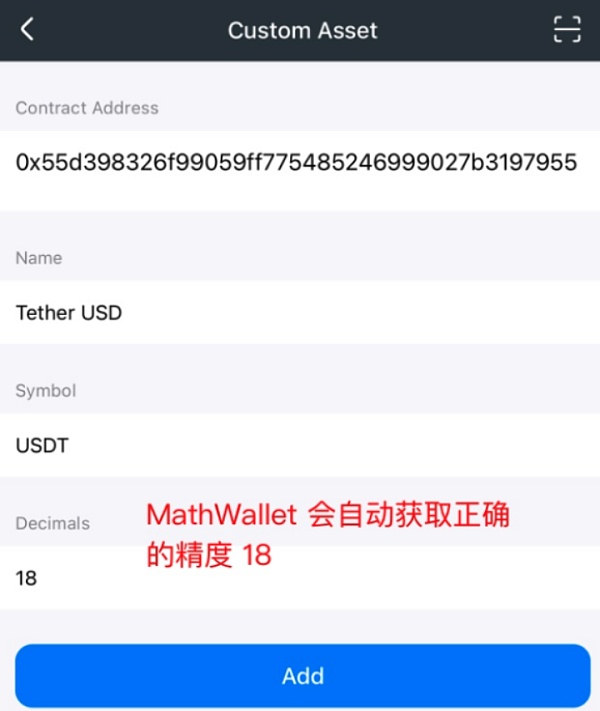

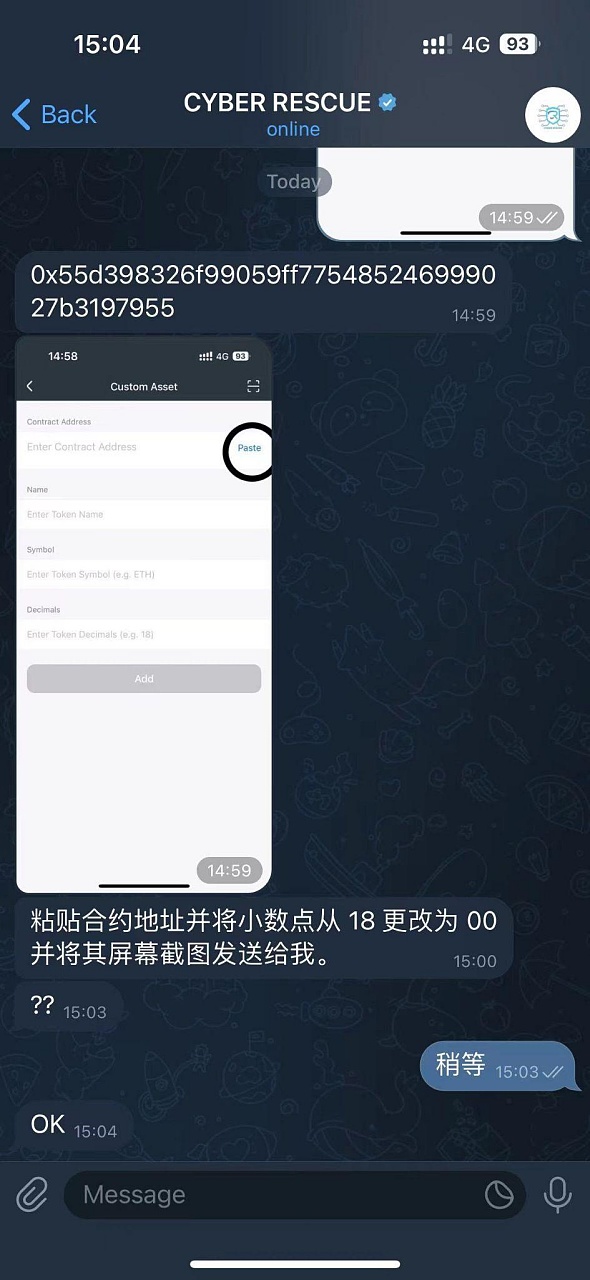

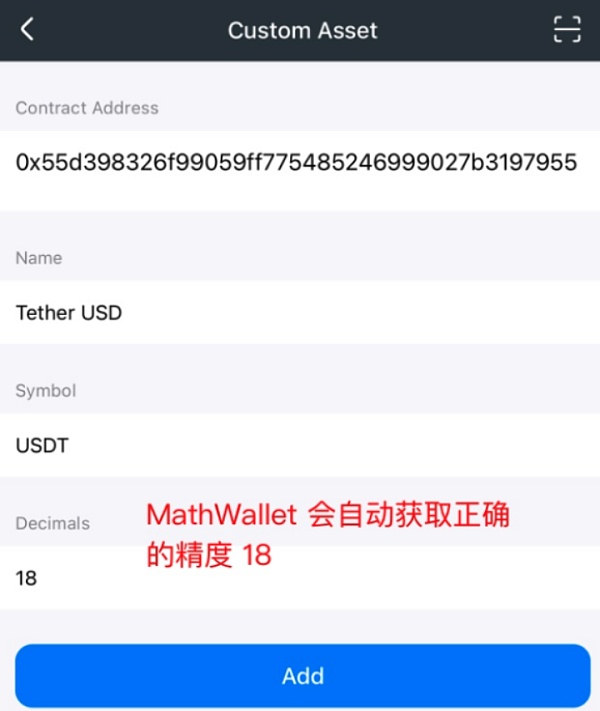

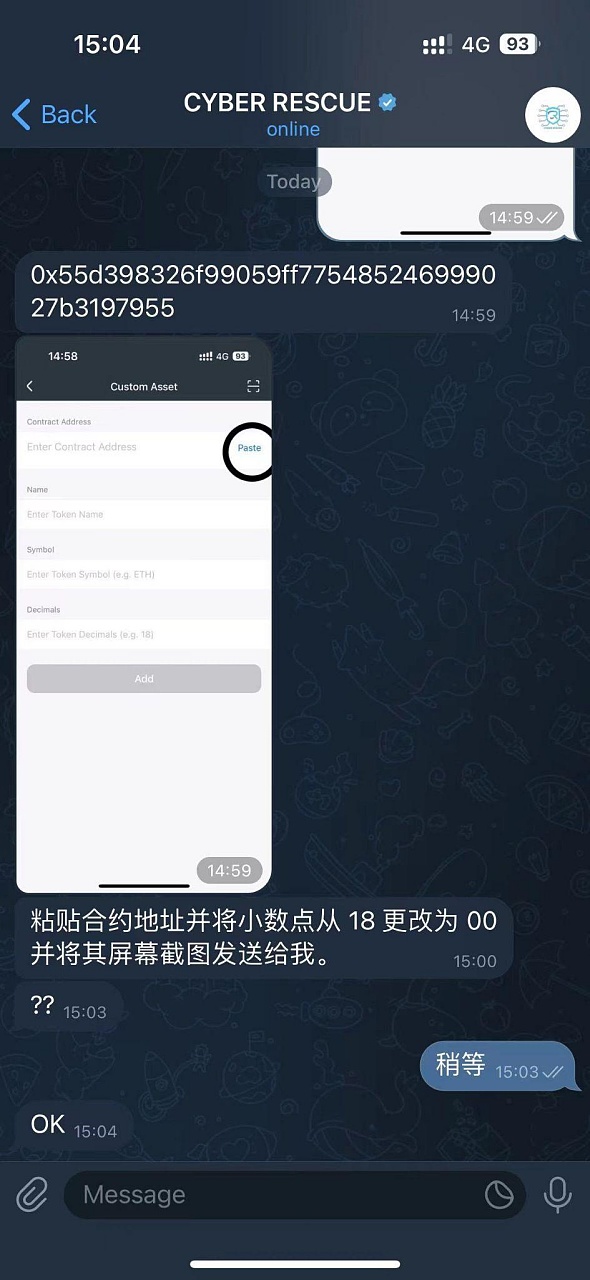

2. بعد ذلك يطلب المحتال من الضحية النقر فوق "إضافة أصول مخصصة" في الصفحة الرئيسية، قم بتوجيه المستخدم لإدخال عقد USDT 0x55d398326f99059ff775485246999027b3197955 (عنوان العقد صحيح).في هذا الوقت، سوف يتعرف MathWallet تلقائيًا على أن دقة الرمز المميز هي 18.

في هذه الخطوة، أكد المحتال: عند لصق عنوان العقد، يجب أن تكون الأرقام العشرية سيتم التغيير من 18 إلى 0. وهكذا أضافت الضحية رمز USDT بالعقد الصحيح ولكن بدقة خاطئة. فيما يلي شرح لماهية الكسور العشرية (الأرقام العشرية). في الرموز المميزة، تمثل الكسور العشرية عدد أصغر وحدات قابلة للقسمة من الرمز المميز، والتي تحدد دقة الرمز المميز في المعاملات والحسابات. كلما زادت قيمة الكسور العشرية، زادت دقة الرمز المميز.

بعد امتثال الضحية، قال المحتال إن هذا يكفي. لقد أراد تجميد الأموال المسروقة وإعادتها إلى حساب الضحية. الآن يريد من الضحية تقديم محفظة MetaMask. ) . نظرًا لأن برنامج الترجمة قام بترجمة محفظة MetaMask إلى محفظة MetaMask، فقد ارتبكت الضحية تمامًا وأصيب المحتال أيضًا بالصدمة. ليس لديك محفظة MetaMask؟

3. في هذه المرحلة، بدأ المحتال سحره "لاستعادة" الأموال المسروقة. العملية:

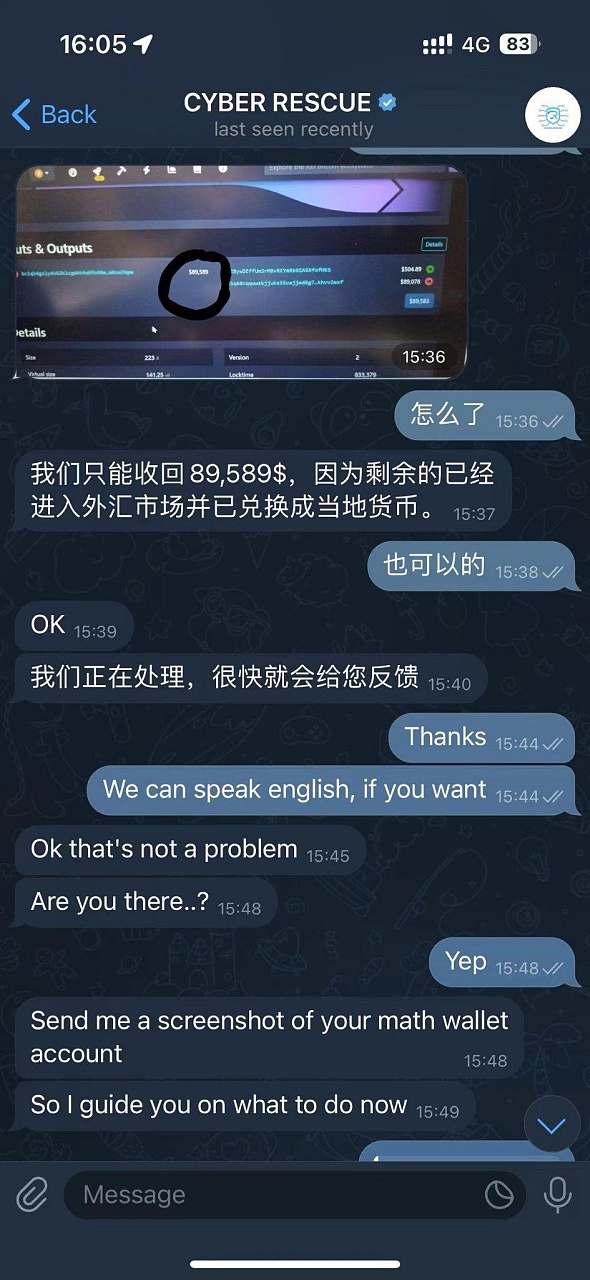

بعد التحقق من المعاملة المسروقة التي قدمناها له، ذكر المحتال أنه لا يمكنه استرداد سوى 89,589 دولارًا أمريكيًا من الأموال المسروقة. والسبب الذي قدمه هو أن الأموال المتبقية قد دخلت بالفعل إلى النقد الأجنبي السوق وتحويلها إلى العملة المحلية.

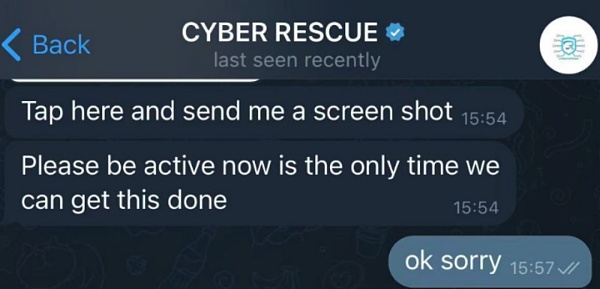

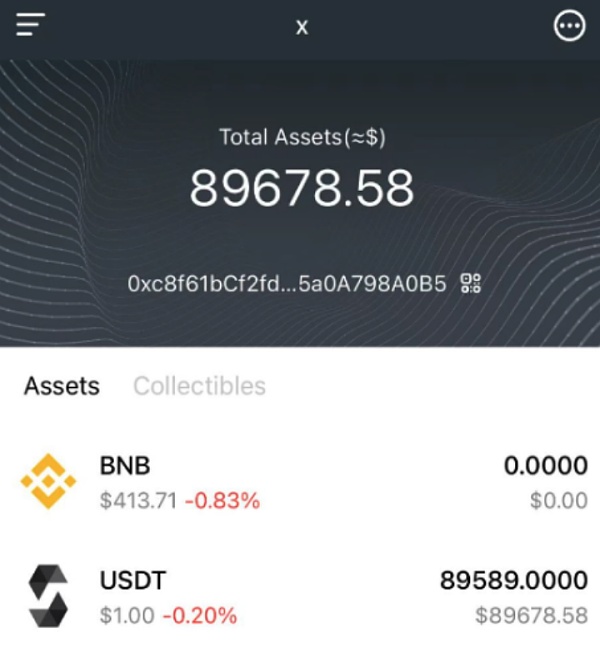

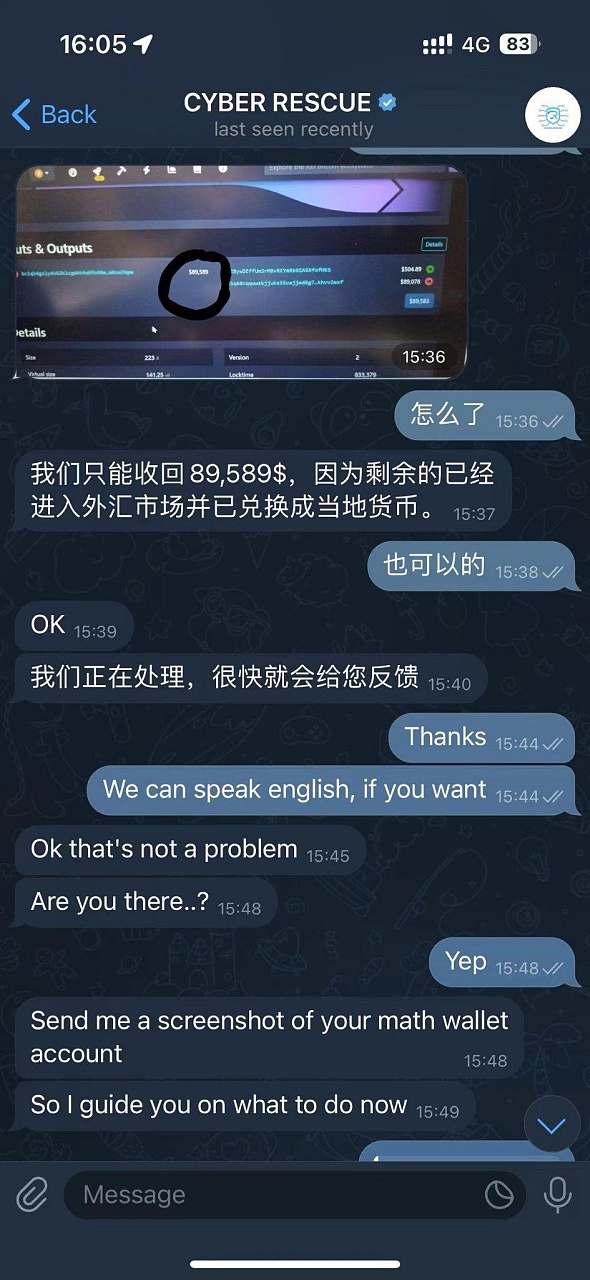

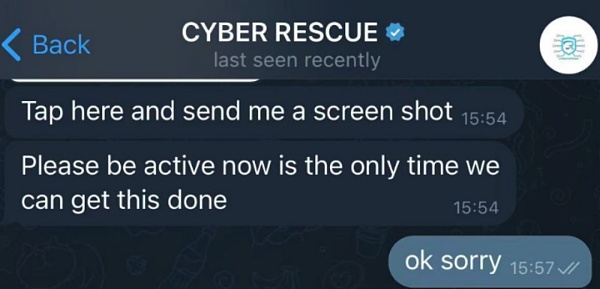

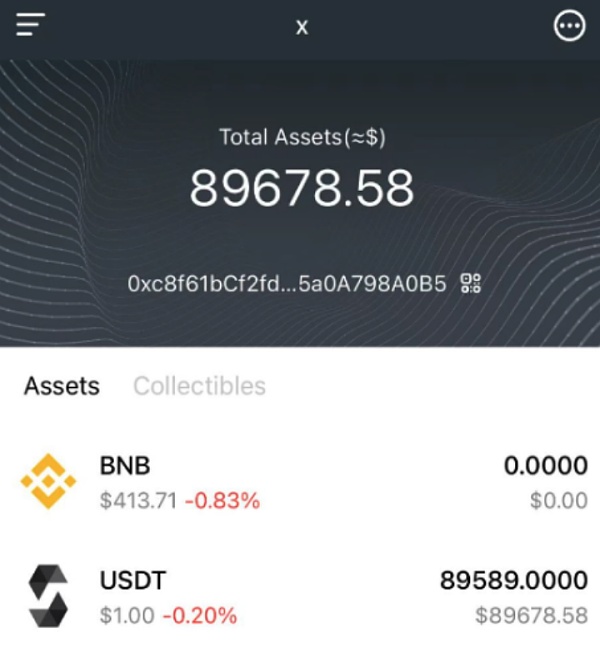

ثم يطلب المحتال من الضحية إرسال لقطة شاشة لحساب MathWallet ويذكرها الضحية: يرجى البقاء على الإنترنت، النجاح أو الفشل يعتمد على هذا. هذه الجملة محيرة بعض الشيء، فالضحية قد خسر أمواله بالفعل، وإلحاح المحتال في هذا الوقت سيجعل الضحية يفكر في اغتنام هذه الفرصة لاستعادة الأموال، فمن سيدرك أنه على وشك الوقوع في فخ آخر؟ .

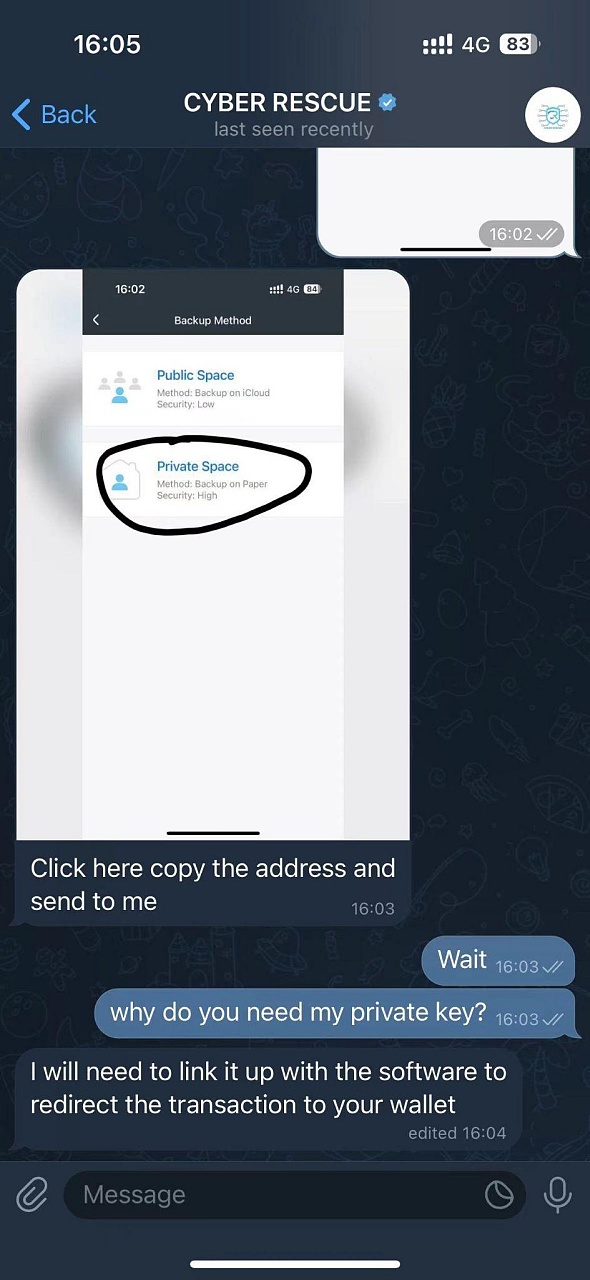

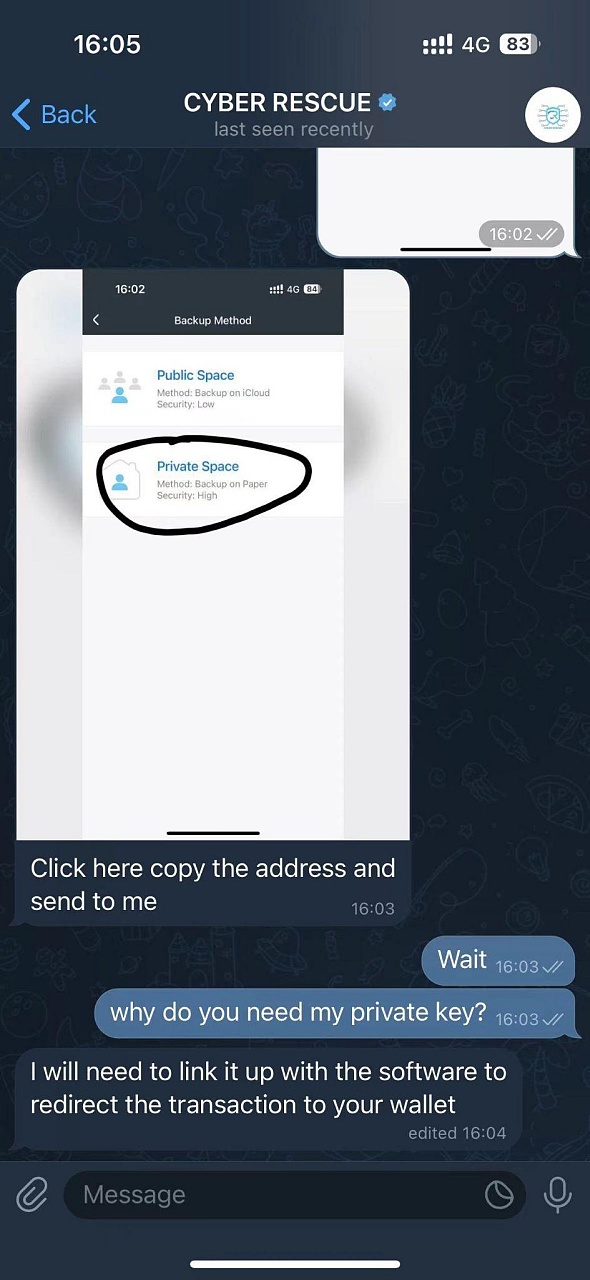

يطلب المحتال من الضحية النقر فوق "تصدير المفتاح الخاص" في "إدارة المحفظة" لإرشاد الضحية قم بنسخ المفتاح الخاص له. تفسير المحتال للحاجة إلى المفتاح الخاص هو توصيل التطبيق لإعادة توجيه المعاملات إلى محفظة الضحية. إذا لم تكن عمليات المحتال السابقة تثير شكوكك، ولكنه يريد الآن مفتاحك الخاص، فاهرب!

أرسل الضحية المفتاح الخاص إلى المحتال. وسرعان ما قال المحتال إن العملية اكتملت ويمكنه التحقق من محفظته. قام الضحية بفحص المحفظة ووجد أن مبلغ USDT قد تغير بالفعل إلى 89589، والذي ضمن المحتال للتو استرداده.ماذا كان يحدث؟

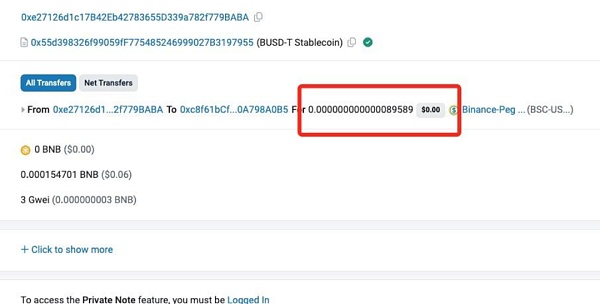

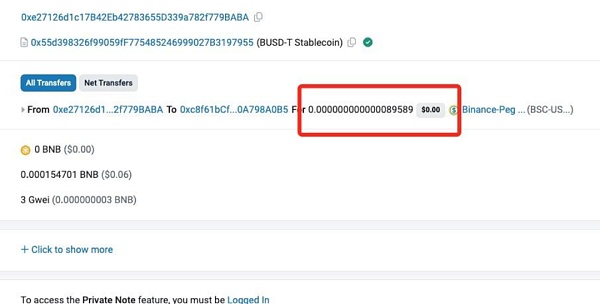

تحقق من Block Explorer ووجدت أن المحتال قام بالفعل بتحويل الأموال إلى الضحية المبلغ هو 0.00000000000089589 دولار أمريكي. وذلك لأن الضحية تم حثها من قبل المحتال على تغيير الكسور العشرية للرمز المخصص في المحفظة يدويًا من 18 إلى 0. لذلك، على الرغم من أن المحتال قام بتحويل المبلغ إلى الضحية وهو 0.000000000000089589 USDT، فإن محفظة الضحية ستظهر أن 89589 USDT استلم. .

(https://bscscan.com/0x009073dc1EC68987406FDB11 BF7B112A6C380EC3839D6A8E5)

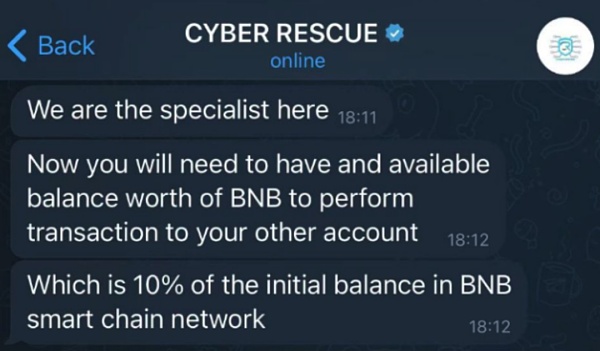

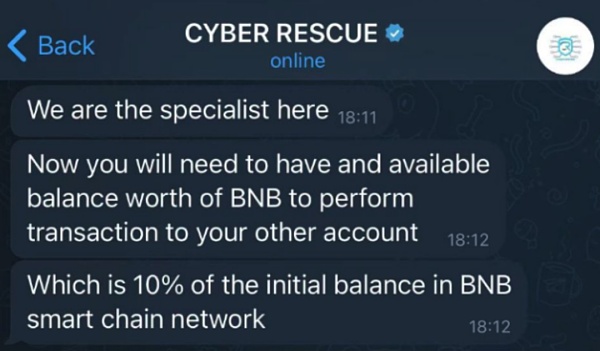

لقد قام المحتال بالاحتيال على المفتاح الخاص، فكيف سيستفيد بعد ذلك؟ وأخبر الضحايا أنهم بحاجة إلى رصيد كافٍ من عملة BNB المتاحة لإجراء المعاملات إلى حسابات أخرى، وأن هذا الرصيد المتاح يجب أن يكون 10٪ من الرصيد الأولي في شبكة سلسلة BNB الذكية. إذا صدق الضحية ذلك وقام بتحويل عملة BNB بقيمة 8968 دولارًا تقريبًا إلى المحفظة كما هو مطلوب، فسيتم سرقتها من قبل المحتال.

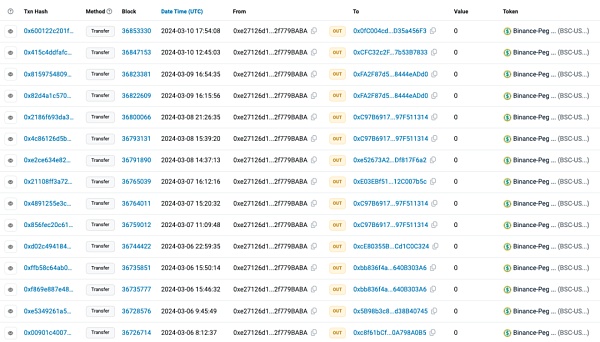

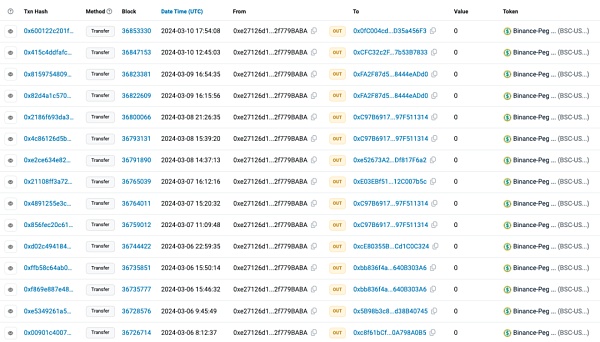

استخدمنا مستكشف الكتل للتحقق من عنوان المحتال (0xe27126d1c17B42Eb42783655D339a782f779BABA) ووجدنا ذلك يقوم العنوان في كثير من الأحيان بتحويل مبالغ صغيرة إلى عناوين أخرى، مما يشير إلى أن المحتال يستمر في استخدام هذا الخداع لارتكاب الجرائم.

(https://bscscan.com/txs?a=0xe27126d1c17B42Eb42783655D339a782f779BABA&p =1)

استخدم MistTrack (https://misttrack.io/) للاستعلام عن العنوان. يمكنك أن ترى أن مصدر رسوم المعالجة لهذا العنوان هو Binance. قام MistTrack بحظر العناوين ذات الصلة وسيستمر في مراقبة التغييرات في الأموال.

تحديث MathWallet

بعد تلقي التعليقات على الحالة، قامت MathWallet على الفور بإصلاح إصدار جديد وإصداره، مما يمنع المستخدمين من تعديل الدقة يدويًا. يرجى من المستخدمين الذين قاموا بالفعل بتثبيت MathWallet الترقية في App Store أو Google Play.

الملخص

المنطقة هناك عمليات احتيال لا نهاية لها في غابة blockchain المظلمة، حتى أن المحتال في هذه المقالة تظاهر بأنه خبير تتبع على السلسلة لصيد الضحية المسروقة، وخلال عملية الخداع، يمكن القول أنه قام بتعليم الضحية خطوة بخطوة. كيفية التخلي عن المفتاح الخاص. يذكّر فريق أمان SlowMist المستخدمين هنا بالبقاء يقظين، بغض النظر عن هوية الطرف الآخر الذي يقترب منك، تأكد من عدم إعطاء مفتاحك الخاص لمنع سرقته. إذا تمت سرقة عملتك المشفرة للأسف، فسنقدم خدمات المساعدة المجتمعية لتقييم الحالة مجانًا، ما عليك سوى تقديم نموذج وفقًا لإرشادات التصنيف (الأموال المسروقة / الاحتيال / الابتزاز). وفي الوقت نفسه، ستتم أيضًا مزامنة عنوان المتسلل الذي قدمته مع شبكة InMist للتعاون في مجال استخبارات التهديدات للتحكم في المخاطر. (ملاحظة: أرسل النموذج الصيني إلى https://aml.slowmist.com/cn/recovery-funds.html، وأرسل النموذج باللغة الإنجليزية إلى https://aml.slowmist.com/recovery-funds.html)< p>

Joy

Joy