نظرة عامة

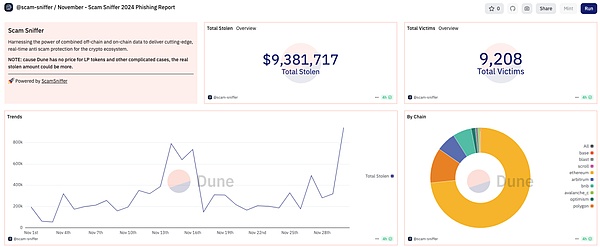

في نوفمبر 2024، بلغ إجمالي الخسارة الناجمة عن حوادث Web3 الأمنية حوالي 86.24 مليون دولار أمريكي. من بينها، وفقًا لإحصائيات Slowmist Blockchain Hacked Archives (https://hacked.slowmist.io)، وقع ما مجموعه 21 حادثة قرصنة، مما أدى إلى خسائر تبلغ حوالي 76.86 مليون دولار أمريكي، منها 25.5 مليون دولار أمريكي الأسباب المتعلقة بثغرات العقد، واختراق الحسابات، والتلاعب بالأسعار، وما إلى ذلك. بالإضافة إلى ذلك، وفقًا لإحصائيات منصة Web3 لمكافحة الاحتيال Scam Sniffer، كان هناك 9208 ضحايا لحوادث التصيد الاحتيالي هذا الشهر، مع خسائر تصل إلى 9.38 مليون دولار.

(https://dune.com/scam-sniffer/november-scam-sniffer-2024-phishing-report)

حادث أمني

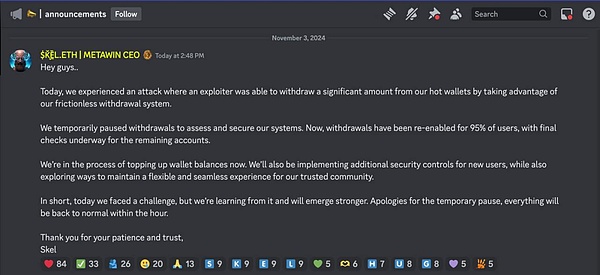

MetaWin

11, 2024 في 4 مارس، وفقًا للمراقبة التي أجراها المحقق على السلسلة ZachXBT، تم الاشتباه في تعرض منصة المقامرة المشفرة MetaWin للهجوم، وتم سرقة أكثر من 4 ملايين دولار من سلاسل Ethereum وSolana. وفقًا للرئيس التنفيذي لشركة MetaWin Skel، فقد قام المهاجم بغزو محفظة MetaWin الساخنة من خلال نظام السحب السلس للمنصة.

DeltaPrime

في 11 نوفمبر 2024، تم إطلاق بروتوكول DeFi DeltaPrime على Avalanche وArbitrum. قدرت شركة DeltaPrime في البداية الخسائر بمبلغ 4.75 مليون دولار. كان السبب الجذري لهذا الهجوم هو عدم التحقق من المدخلات في وظيفة المطالبة بالمكافأة.

(https://x.com/DeltaPrimeDefi/status/1855899502944903195)

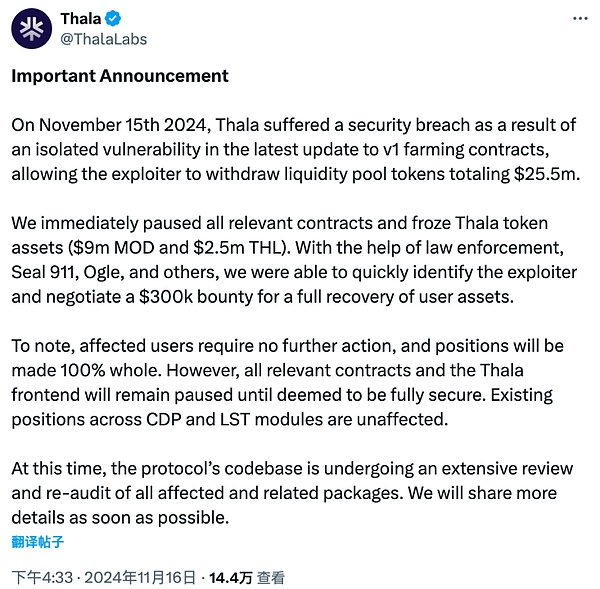

Thala

في 15 نوفمبر 2024، تعرض Thala، وهو مشروع DeFi يعتمد على Aptos، للهجوم، مما أدى إلى خسارة قدرها 25.5 مليون دولار أمريكي، استغل المهاجم ثغرة أمنية في عقده الذكي. قام فريق المشروع بتعليق العقود الذكية ذات الصلة وتجميد بعض الرموز، ونجح في النهاية في تجميد ما يقرب من 11.5 مليون دولار أمريكي من الأصول. بعد العمل مع جهات إنفاذ القانون وفرق أمان متعددة تعمل بتقنية blockchain، نجح المشروع في التفاوض على استرداد الأصول وسمح للمهاجم بالاحتفاظ بمبلغ 300000 دولار كمكافأة.

(https://x.com/thalalabs/status/1857703541089120541?s=46&t=bcMyidYO0QkS5ajIW9CBdg)

DEXX

16 نوفمبر 2024 وفي نفس اليوم، تمت سرقة أموال العديد من مستخدمي محطة التداول عبر السلسلة DEXX. وبحسب إحصائيات فريق SlowMist الأمني، فقد بلغت الأضرار الناجمة عن هذا الحادث 21 مليون دولار أمريكي. حاليًا، يقوم فريق SlowMist الأمني بمساعدة مسؤولي DEXX وشركائها في التحليل المستمر. في 28 نوفمبر، أعلن فريق SlowMist الأمني أنه جمع 8612 عنوانًا لمهاجم DEXX على سلسلة Solana، وسيتم أيضًا نشر عناوين المهاجمين على سلسلة EVM بعد اكتمال إحصائيات التنظيف.

(https://x.com/MistTrack_io/status/1862134946090881368)

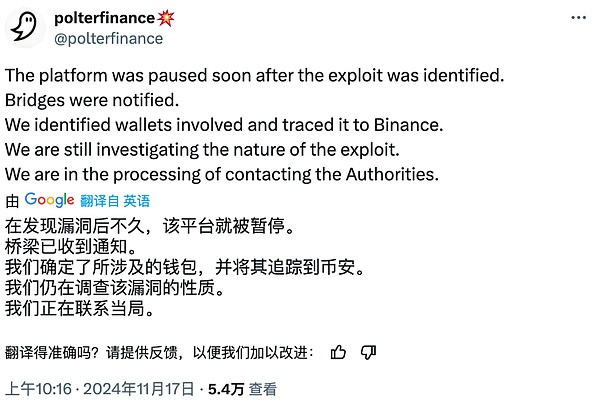

بولتر التمويل

في 17 نوفمبر 2024، تعرض مشروع التمويل اللامركزي Polter Finance القائم على Fantom للهجوم، مما أدى إلى خسارة ما يقرب من 12 مليون دولار أمريكي. استنفد المهاجم احتياطيات الرمز المميز لـ BOO من خلال القروض السريعة، مما أدى إلى رفع سعر حوسبة BOO بشكل مصطنع. وقد سمح لها ذلك بإقراض عملات رمزية تتجاوز بكثير القيمة الفعلية للضمانات، مما أدى إلى أرباح ضخمة. وقال مؤسسو المنصة إنهم قدموا تقريرًا إلى السلطات السنغافورية وحاولوا الاتصال بالمهاجمين عبر الرسائل عبر السلسلة للتفاوض على إعادة الأموال، لكنهم لم يتلقوا ردًا بعد.

(https://x.com/polterfinance/status/1857971122043551898)

التحليل المميز والاقتراحات الأمنية

انخفض عدد الحوادث الأمنية وحجم الخسائر هذا الشهر بشكل ملحوظ مقارنة بالشهر السابق. ويعكس هذا التغيير تركيز الصناعة على الأمن إلى حد ما التحسين المستمر للتدابير الوقائية. ومن الجدير بالذكر أن ثغرات العقود تمثل النسبة الأعلى بغض النظر عن توزيع أسباب الهجوم أو حجم الخسائر الناجمة. تسببت حوادث استغلال الثغرات الأمنية السبعة التي وقعت هذا الشهر في خسائر تبلغ حوالي 30 مليون دولار أمريكي، وهو ما يمثل 39% من إجمالي الخسائر. ويوصي فريق SlowMist الأمني بأن تظل أطراف المشروع يقظة دائمًا وتقوم بإجراء عمليات تدقيق أمنية شاملة ومنتظمة لتتبع الأمان الجديد وحله. التهديدات ونقاط الضعف لحماية المشاريع والأصول.

بالإضافة إلى ذلك، لاحظ فريق أمان SlowMist حدوث حالة حقيقية من هجوم تسميم الذكاء الاصطناعي الذي استهدف صناعة العملات المشفرة هذا الشهر. تظهر هذه الظاهرة أن النطاق المستهدف لهجمات سلسلة التوريد آخذ في التوسع. أثناء السعي لتحقيق الكفاءة، قد يعتمد بعض المطورين بشكل كبير على التعليمات البرمجية التي تم إنشاؤها بواسطة الذكاء الاصطناعي ويهملون مراجعة أمان التعليمات البرمجية. لذلك، يذكّر فريق أمان SlowMist المطورين وأطراف المشروع بعدم الثقة العمياء في نتائج المخرجات عند استخدام الذكاء الاصطناعي لإنشاء التعليمات البرمجية. يجب أن تخضع جميع الرموز لعمليات تدقيق واختبارات أمنية صارمة قبل وضعها موضع الاستخدام الفعلي لمنع المخاطر الأمنية وحماية أمن أصول المشاريع والمستخدمين. وفي الوقت نفسه، ينبغي لأطراف المشروع أيضًا تعزيز الإدارة الأمنية الشاملة لسلسلة التوريد، وإجراء تقييم شامل لأدوات وخدمات الطرف الثالث، ومواصلة الاهتمام بالاتجاهات الأمنية في المجالات ذات الصلة للاستجابة للتهديدات الجديدة في الوقت المناسب. طريقة.

ZeZheng

ZeZheng

ZeZheng

ZeZheng Catherine

Catherine Coinlive

Coinlive  Others

Others Tristan

Tristan Coinlive

Coinlive  Beincrypto

Beincrypto Cointelegraph

Cointelegraph Nulltx

Nulltx Cointelegraph

Cointelegraph