著者:Box|826.eth出典:X, @BoxMrChen

最近、プライベートキーを盗まれたという友人が増えてきた。しかし、いろいろと調べてみると、実は彼らには非常にわかりやすい特徴があり、すべて汚れた犬のようなプレイヤーであることがわかった。少しでもヒントになれば幸いです。

1.自動的にネットを広げる

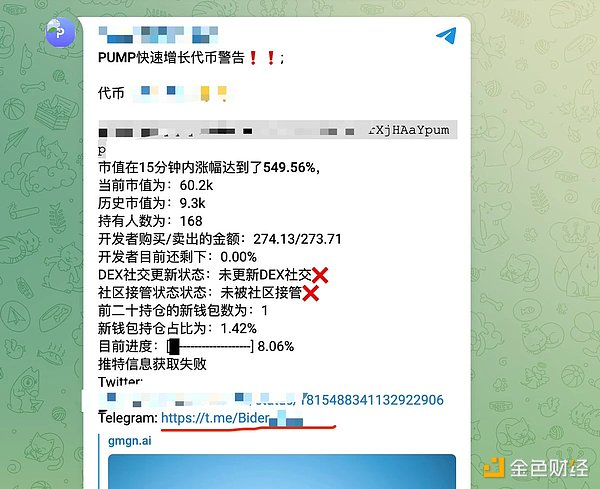

ソルの生態学的な極端な成長に伴い、分析のために大量の情報を取得するために非常に良い仕事をする自動監視ロボットの非常に数が存在するようになりました。攻撃者はまずこれを利用する。

例で示しましょう。

盗難のメインエントランスである、 Telegram グループが現れた場所を示す赤い線に注目してください。

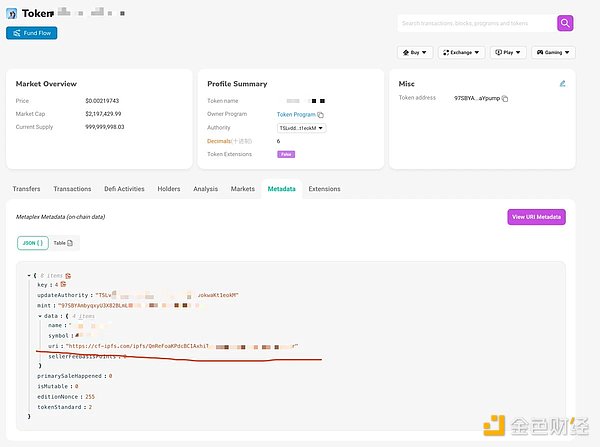

Sol のトークンは比較的ユニークで、 Metadata をアップロードすることで、アバターやソーシャルリンクなど、多くのデータを自動的に設定することができます。

ここにあるデータは、たまたま監視ボットが表示したデータであることがわかります。つまり、攻撃者は、人々が信頼性の高い監視ボットを信じるという事実を利用したのです。攻撃者は、フィッシングリンクを広めるために、人々が信頼できるチャンネルとして監視ボットを信用するという事実を利用した。

そして、監視のこの種のトリガーは、ちょうどプレートをプルするためにいくつかのロボットを行う必要があることができ、彼らはただ、データを良く見せる必要があり、多くの人々がだまされることは非常に簡単になります。次のステップのために、この時点で。

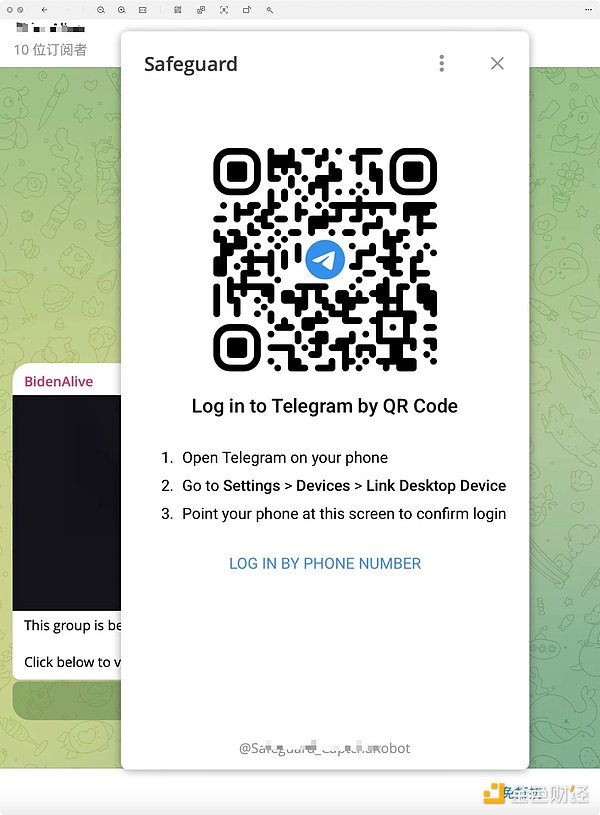

2.虚偽の検証

誤ってこの TGを指す場合は、時間のこれらの TG グループを入力したい、おめでとうございます、あなたは盗まれる一歩手前です。TG の最新のアプレット機能のおかげで、攻撃者は彼らの方法を偽造するための完璧な方法を持っています。これらのグループの1つに入ると、確認要求が表示される。これは、多くの TG グループがボット対策が必要なためよくあることで、非常にもっともらしい要求でもある。クリックするときは注意が必要です。

3.記録のスキャン

この段階では、攻撃者はあなたのチャットの記録とあなたの様々な TGをスキャンすることは非常に高速になり、我々はすべて知っているように、今 TG Bot は基本的に裸である。nbsp;基本的に裸、攻撃者は簡単にあなたの Bot 内部からあなたの資産を奪うことができ、彼らの攻撃のターゲットユーザーは、明らかにターゲットユーザーに属する、これらのハイエナプレーヤーであることが起こる。この時、非常に多くの高価な meme コインがハッカーの料理になります。

この時点まで、攻撃の終わりは、なぜこのケースは言う価値がある?なぜなら、多くのユーザーは、彼も、これはハッカーの攻撃であることを識別することはできません、私たちとの協議では、彼らは、任意の TG 関連情報を提供しません、彼らは常にコンピュータのトロイの木馬やフィッシングリンクがあると確信している。このプロセス全体は、ボットの信頼できるモニタリングから、信頼できるTG 検証まで、一般ユーザーには非常に信頼できるように見えます。

サルベージ対策

コードをスキャンすると、すぐに情報プロファイルが同期されるはずですので、以下のことを行うことをお勧めします。

1.Bot Assets within all Bot assets is immediately transfer, order from big money to small money.

2. TG にログインしているデバイスを調べ、疑わしいデバイスから直ちにログアウトする。

3.TG アカウントが盗まれたことを宣言するために、一般的に使用されている人に連絡し、継続的な信頼性の伝播を防ぐ。

JinseFinance

JinseFinance

JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance Bitcoinist

Bitcoinist Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph