2021年になるころには、ビットコインの採掘が行われていた。NiceHashは、米国が最初にビットコインを盗んだのは北朝鮮のハッカーだと断定したとするブログを公開した!

アメリカ人は、攻撃を行った3人のハッカーの詳細を突き止めるのに十分なほど効率的だった。ロサンゼルスの米連邦地裁の2021年の起訴状によると、3人のハッカーの詳細が判明した。"text-align: left;">4700ビットコインを盗んだのは、朝鮮民主主義人民共和国(DPRK)の軍事情報機関である偵察総局(RGB)の部隊員であるチョン・チャンヒョク(31歳)、キム・イル(27歳)、パク・ジンヒョク(36歳)の3人であり、彼らは犯罪的なハッキング活動を行っている疑いがある。犯罪的ハッキング活動に従事している疑いがある。北朝鮮のこうした軍事ハッキング組織は、サイバーセキュリティのコミュニティではLazarus GroupやAdvanced Persistent Threat 38 (APT38)など複数の名前で呼ばれている。そのうちの1人である朴氏は、非公開の2018年9月の刑事訴訟で起訴されたことがある。

https://www.kucoin.com/announcement/en-kucoin-ceo-livestream-recap-latest-updates-about-security-。事件

https://www。reuters.com/article/technology/un-experts-point-finger-at-north-korea-for-281-million-cyber-theft-kucoin-li-idUSKBN2AA08T/

この事件でKucoinも一時は怯え、事件からわずか1週間でユーザーがコインの引き出しと預け入れを再開するのに1週間かかった。

ライブストリームでも情報開示を行ったKucoinのCEOは次のように述べている:

公式のストーリーに従って、事件の内幕を駆け足で説明しましょう:

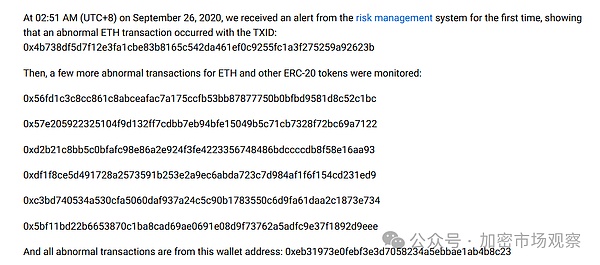

2020年9月26日午前2時51分(日本時間)、Kucoinは異常アラームを受信しました。Kucoinは、異常なイーサ送金を示す異常警報を受信しました:

2020年9月26日午前2時51分、Kucoinは異常警報を受信しました。

イベント発生から20分後の午前3時15分、Kucoinはインシデントに対応するチームを立ち上げました

午前3時20分、Kucoinチームはホットウォレットのサーバーを緊急シャットダウンしましたが、まだ異常な転送が続いていました

午前4時20分、Kucoinチームは資産をホットウォレットからコールドウォレットに移し、ハッカーの窃盗を阻止しました

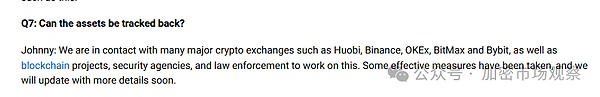

午前5時、Kucoinチームはすべての主要取引所に連絡し、ハッカーのアドレスを主要取引所のブラックリストに載せました

午前5時、Kucoinチームはすべての主要取引所に連絡し、ハッカーのアドレスを主要取引所のブラックリストに載せました

午前5時、Kucoinチームはすべての主要取引所に連絡し、ハッカーのアドレスを主要取引所のブラックリストに載せました

午前5時、Kucoinチームはすべての主要取引所に連絡し、ハッカーのアドレスを主要取引所のブラックリストに載せました。

午前10時41分、Kucoinはユーザーに何が起こったかを知らせるアナウンスを発表した。

この対応の速さと迅速さを見ると、北朝鮮のハッカーたちはKucoinがこんなに早く対応するとは思っていなかったのでしょう。

北朝鮮のハッカーたちは、金塊の準備についてまだほくそ笑んでいます。

北朝鮮のハッカーたちは、金貨の準備についてまだほくそ笑んでいるが、彼らのコインのほとんどが他の取引所に移されるとすぐに凍結されたことに気づかなかったため、Kucoinはその損失のほとんどを取り戻すことができた。

Kucoinユーザーにとって、コインを引き出せなかった影響はわずか1週間だった。ほとんどのコインがセキュリティのためにコールドウォレットに移されたため、コインを引き出すことができない影響はわずか1週間でした。

そして、回収できなかった数少ないコインのために、Kucoinは損失を被った。

この盗難事件において、Kucoinのパフォーマンスは、対応スピードの面でも、追跡調査の結果の面でも、非常にプロフェッショナルであり、また、この北朝鮮のハッカーたちが、非常に多くの犯罪から最も多くの損失を回収した事件でもあります。

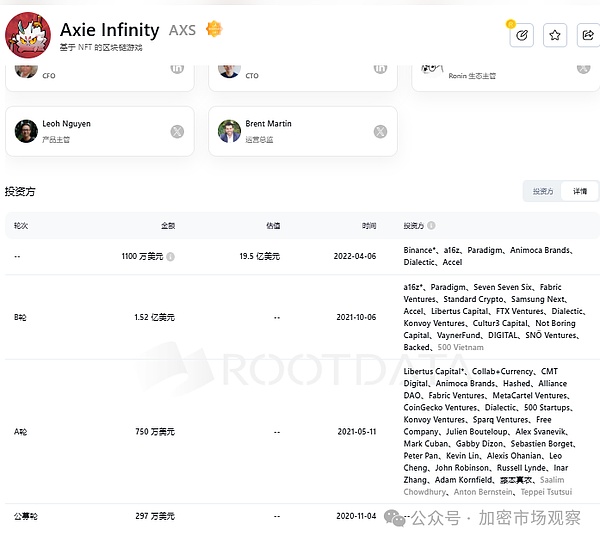

2022年初頭、アクシー・インフィニティの開発チームであるskymavisは、一方で別のクロスチェーン・ブリッジ・プロジェクトを行った。

アクシーインフィニティは21日末に1億5200万ドルの資金調達を発表したばかりで、コインシェアーズの新たな資金調達の準備も進めており、良い春を迎えている。

彼らが予期していなかったのは、彼らの製品ではなく、6億2000万ドルという史上最大の暗号資産の盗難事件で将来記憶されることだった。

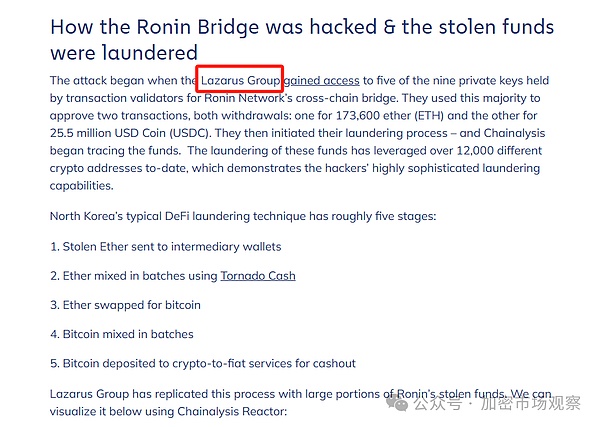

chainalysis.によると、この窃盗はLazalysis.

チェーン分析によると、この窃盗はラザロ・グループによっても行われたとのことです!

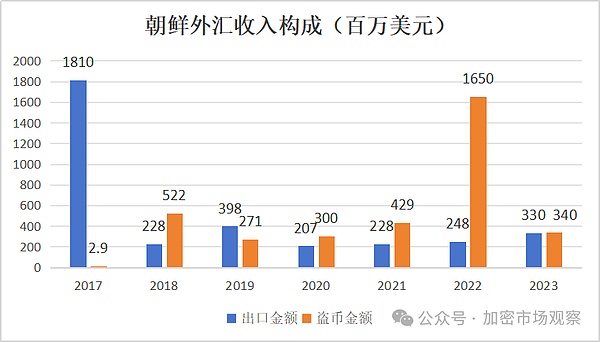

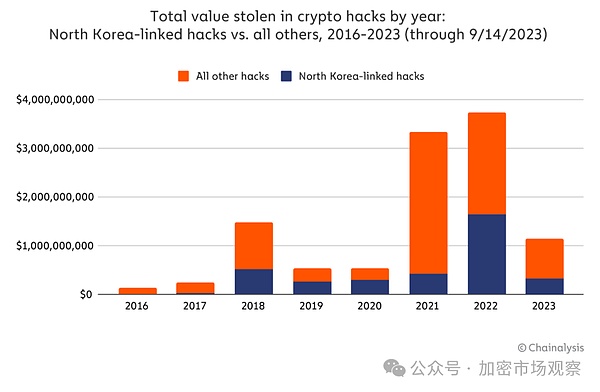

そして、この驚くべき事件とともに、2022年は北朝鮮のハッカーにとって最も儲かった年でもあり、その年の北朝鮮の輸出総額は1億ドル強、暗号化の収益は10億ドル以上でした。

ケースを簡単におさらいしましょう:

Ronin クロスチェーンブリッジは9つの検証ノードによって保護されており、この9つの検証者のうち5人が署名する必要があります。

3月23日水曜日、北朝鮮のハッカーがこれらのノードのうち5つ(開発チーム自身が運営する4つの検証ノードとAxie DAOが運営する1つの検証ノードを含む)をコントロールすることに成功し、これら5つの検証者の秘密鍵が盗まれました。

その後、攻撃者はこれら5つのノードの署名を使用して、Roninクロスチェーンブリッジから173,600ETHと2,550万USDC、現在の価格で約6億2,500万ドルを引き出しました。

コインは数日間盗まれ続け、3月29日にユーザーが5,000ETHをRoninブリッジを通して引き出すことができなくなって初めて、Ronin チームは資金が先週クロスチェーンブリッジから吸い上げられたことに気づきました。

対応の速さを見てください、そしてkucoinのコントラストは天と地ほどの差があります。

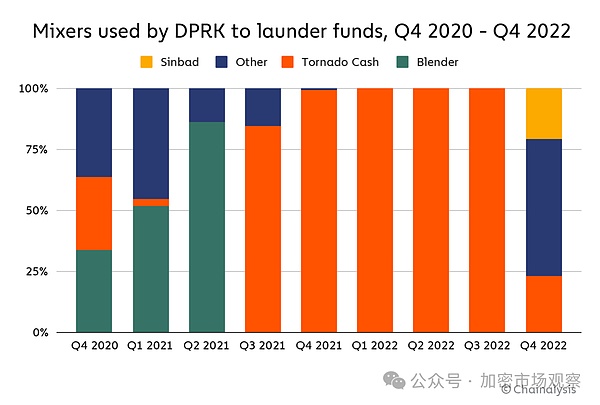

前回のKucoin凍結後、北朝鮮のハッカーも進歩し、2020年末からは、コインを盗んだ後、コインミキサーに行き、少し混ぜてから出金することを知っている。

そのため、さまざまな努力の末、3000万ドル相当のトークンしか回収できなかった。

タイミングからすると、ロビンが盗んだコインはトルネードに渡ったようだ。

そしてコインミキサーは、その昔、マネーロンダリングのために北朝鮮のハッカーによってほぼ独占的に使用されていました:

トルネード・チームは2022年8月に捕まりましたが、それが理由である可能性が高いです。

北朝鮮はなぜコインを盗みたがるのか?

ディプロマットによると、北朝鮮が盗んでいる暗号通貨は、核兵器研究のサポートに使われているからだ。

そして、長年にわたる北朝鮮の外貨獲得動向を見てみよう。まるで暗号に集中するあまり、他のビジネスをやりたくないかのようだ。

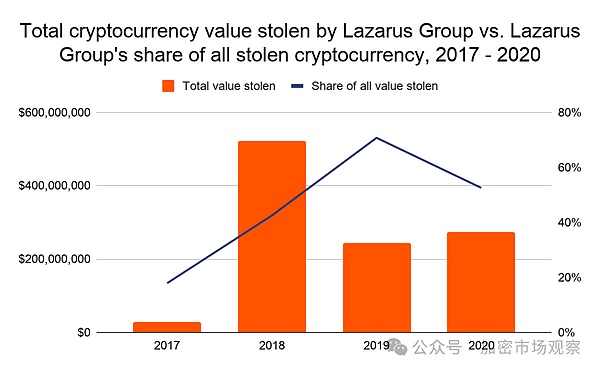

chainalysisによると、9月23日時点で累計35億4000万ドルの暗号通貨を獲得しており、北朝鮮の暗号ビジネスは非常に順調だ。

2022年の北朝鮮の暗号ビジネスの最盛期。1年間で16億5000万ドルを稼ぎ出し、インターネット上の暗号通貨のほぼ半分が北朝鮮のハッカーによって盗まれた。

Bernice

Bernice

Bernice

Bernice CaptainX

CaptainX CaptainX

CaptainX CaptainX

CaptainX Kikyo

Kikyo Others

Others 链向资讯

链向资讯 Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph