この記事では、2023年の攻撃トップ10に焦点を当てる。

攻撃トップ10

ミキシン

ミキシン

2023年9月23日、ミキシン・ネットワークのクラウドサービス・プロバイダー・データベースへの攻撃により、メインネットワーク上の資産の一部が失われ、約2億ドルが巻き込まれ、2023年、最もコストのかかる攻撃となった。2023年で最もコストのかかる攻撃だった。その後、ミクシンの関係者は、グーグルとスローフォグのセキュリティチームに連絡し、調査に協力してもらったとツイートした。同関係者は、損失の最大50%を支払い、残りはボンドトークンと利益による買い戻しの形で支払うと述べた。

(https://twitter.com/SlowMist_Team/status/1706133260869468503)

(https://img.jinse.cn/7166452_image3.png.

(https://twitter.com/MixinKernel/status/1706139175018529139)

オイラー・ファイナンス

2023年3月13日、DeFi融資プロトコルのオイラー・ファイナンスが攻撃を受け、攻撃者は約1億9700万ドルの利益を得ました。Slow Fogのセキュリティ・チームの分析によると、攻撃者の攻撃プロセス全体は、主にフラッシュ・レンディングの資金を利用して預金を行い、2回のレバレッジ借入が重なった後、その資金を直接リザーブ・アドレスに寄付することで清算ロジックを起動させ、最後に自分自身をソフト清算することで前回の残りの資金をすべてアービトラージするというものだった。第一に、バースト状態であるかどうかを確認することなく、リザーブアドレスに資金を提供した結果、ソフト清算を直接発動できるメカニズムになっていること、第二に、ソフト清算のロジックを発動する高レバレッジのため、利回り値が上昇し、その結果、清算人は、負債の一部を自身に移転するだけで、被清算人の担保資金の大部分を得ることができることである。4月4日、オイラー・ラボは、交渉に成功した後、攻撃者は3月13日にプロトコルから盗まれたすべての資金を返却したとツイートした。

2024年1月10日、オイラー・ラボのマイケル・ベントレー最高経営責任者(CEO)は、「戦争と平和」と題したブログを投稿し、攻撃の背景や対処方法などについて説明しています。

(https://medium.com/eulerfinance/war-peace-ab2670711175)

(https://twitter.com/euler_mab/status/1745079435332550836)

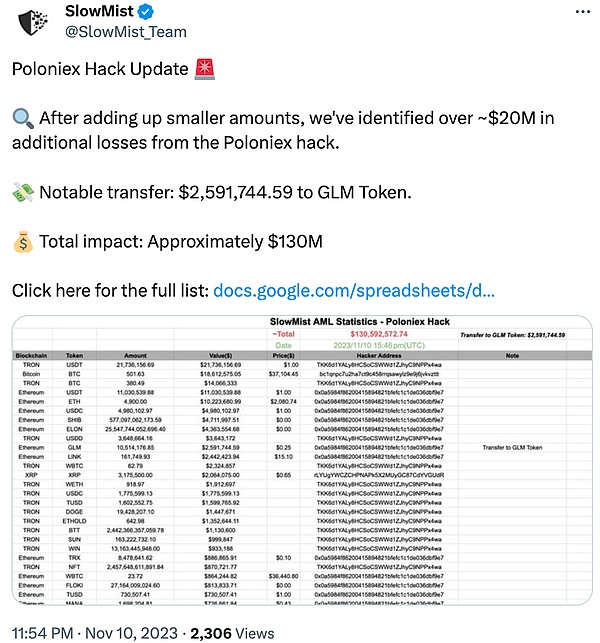

Poloniex

2023年11月10日、Poloniex取引所がハッキングされ、約10億ドルの損失が発生した。億ドルの損失が発生しました。Slow Fogセキュリティチームの分析によると、攻撃者のこの迅速かつ専門的なアプローチから判断すると、典型的なAPT攻撃であり、攻撃者は北朝鮮のハッキング組織Lazarus Groupである可能性が推測されます」とSun Yuchen氏は述べ、「Poloniexチームは、ハッカーのアドレスに関連する資産の一部を特定し、凍結することに成功しました。現在、損失は管理可能であり、Poloniexの営業利益でこれらの損失をカバーすることができ、影響を受けた資金を全額返済する予定です。"

(https://twitter.com/SlowMist_Team/status/1723006264693657708)

BonqDAO & AllianceBlock

2023年2月2日、非親告罪化貸出プラットフォームBonqDAOと暗号インフラプラットフォームAllianceBlockは、BonqDAOのスマートコントラクトの脆弱性により、約1億2000万ドルのハッキングを受けた。とりわけハッカーは、BonqDAOの保管庫の1つから、AllianceBlockのパッケージ化されたネイティブトークンである約1億1400万WALBT(1100万ドル)と9800万BEURトークン(1億800万ドル)を抜き取った。Slow Fogセキュリティチームの分析によると、この攻撃の根本的な原因は、攻撃者が予言マシンのオファーに必要な担保のコストが攻撃による利益よりもはるかに低いという事実を利用して、悪意を持って不正な価格を提出することで市場を操作し、他のユーザーを清算することができたということです。さらにAllianceBlockは、この事件はBonqDAO保管庫とは無関係であり、スマートコントラクトは侵害されておらず、盗まれたトークンを他の資産に変換するというハッカーの行動を緩和するために、両チームは流動性の除去に尽力しているとしている。詳細は、BonqDAOのハッキングに対するAllianceBlockの声明に記載されています。(https://medium.com/allianceblock/allianceblock-issues-statement-in-response-to-bonqdao-hack-6510a61fcf5c)

HTX & Heco Bridge

2023年11月22日、HTX(旧Huobi)と関連するHecoクロスチェーンブリッジが合計1億1330万ドルでハッキングされました。Sun Yuchen氏はこの攻撃に対し、「HTXとHecoクロスチェーンブリッジがハッキングされた。htxはホットウォレットの損失をHTXに全額補償する」とツイートした。HTXはHTXホットウォレットの損失を全額補償します。 トップアップと引き出しの停止。コミュニティの皆様は、HTXの資金がすべて安全であることをご安心ください。現在、ハッキングの正確な原因を調査中です。調査を完了し、原因を特定した後、サービスを再開します。"

(https://twitter.2023年6月3日、複数のAtomic Walletユーザーがソーシャルメディアにウォレット資産が盗まれたと投稿した。 atomicは、現在月次ユーザーの1%未満が被害を受けている/報告されていると述べた。Slow Fogセキュリティチームの分析によると、Atomic Walletは緊急事態としてcloudflareのダウンロードサイトとsha256sum認証サイトを公式にダウンさせたが、これは履歴バージョンのダウンロードにセキュリティ上の問題があったのではないかと推測している。これにより、少なくとも1億ドルの損害賠償が発生する見込みだ。

オービットチェーン

クロスチェーンのブリッジングプロトコルであるオービットチェーンは、2023年12月31日にハッキングされ、8160万ドルの損失を被りました。Orbit Chainは、盗まれた資産を凍結するよう世界有数の暗号通貨取引プラットフォームに要請したとツイートし、2024年1月11日には、決定的な情報を提供した人物に最高800万ドルの懸賞金を支払うと更新ツイートした。

(https://twitter.com/Orbit_Chain/status/1745331289098711041)

カーブファイナンスと関連イベント

2023年7月30日、Curve Financeは、Vyper 0.2.15を使用している多くのstablecoinプール(alETH/msETH/pETH)が再帰的ロック障害のために攻撃を受けているとツイートした。現在までのところ、Curve Financeの安定コインプールのハッキングにより、Alchemix、JPEG'd、MeTRONomeDAO、deBridge、Ellipsis、CRV/ETHプールの累積損失は7350万ドルに達している。 8月6日、AlchemixはCurve Financeのハッカーが以下のようにツイートした。8月19日、MeTRONomeDAOは、"c0ffeebabe "というMEVボットが盗まれた資金の大半を回収し、MeTRONomeに返却したと述べた。

CoinEx

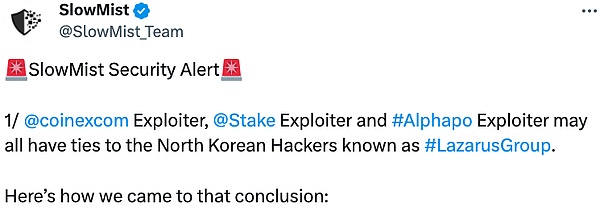

2023年9月12日、暗号通貨取引所CoinExがハッキングされた。事件の原因は当初、ホットウォレットの秘密鍵の流出と断定され、被害額は推定7000万ドルに上り、影響は複数のブロックチェーンに及んだ。CoinExは、ハッキングに関連する不審なウォレットアドレスを特定・隔離し、入出金サービスを停止したとツイートした。 9月13日、Slow Fogのセキュリティチームは、CoinExのハッカーがStake.comのハッカーやAlphapoのハッカーと関連していること、CoinExのハッカーが北朝鮮のハッキンググループ「Lazarus Group」である可能性があることを突き止めた。"text-align:center">

(https://twitter.com/SlowMist_Team/status/1701919426009035190)

アルファポ

2023年7月23日、暗号通貨決済プロバイダーのアルファポのホットウォレットが盗まれ、イーサリアムを含む約6000万ドルが失われた、盗まれた資金は、まずイーサでETHと交換され、その後チェーンを越えてアバランチとBTCネットワークに送金された。アルファポは、ハイプドロップ、ボバダ、イグニッションなど、多くのゲームサービスの支払いを扱っている。ハッキングはラザロ・グループによって行われた可能性が高い。

概要

2023年の攻撃トップ10では、オイラー・ファイナンスの盗まれた資金の回収に成功し、カーブ・ファイナンスの盗まれた資金で、合計約11億4500万ドルの損失となりました。Euler Financeの盗まれた資金は全額回収に成功し、Curve Financeと関連する事件は盗まれた資金の一部を回収した。スローフォッグのセキュリティ・チームは、プロジェクト・オーナーが潜在的なセキュリティの脆弱性を特定し、適時に修正するための包括的な監査を実施すること、攻撃が発生した場合に迅速かつ効果的に対応するための強固な危機管理計画を確立すること、セキュリティ・インシデントが発生した後に、その影響の範囲と程度をコントロールするために、積極的に開示し、責任を負い、現実的な改善策を講じることを推奨しています。

報告書全文のダウンロード:

https://www.slowmist.com/report/2023-Blockchain-Security-and-AML-Annual-Report(CN).pdf

cryptopotato

cryptopotato

cryptopotato

cryptopotato Bitcoinist

Bitcoinist Coindesk

Coindesk Siew Meng

Siew Meng Cointelegraph

Cointelegraph Beincrypto

Beincrypto Bitcoinist

Bitcoinist Nulltx

Nulltx Nulltx

Nulltx Cointelegraph

Cointelegraph