背景

ウォレットは、デジタル資産のストレージとしてだけでなく、ユーザーが取引を行ったりDAppsにアクセスしたりするために必要不可欠なツールとして、Web3の世界で重要な役割を果たしています。デジタル資産の保管庫としてだけでなく、ユーザーが取引を行ったりDAppsにアクセスしたりするために必要なツールでもある。前回の「Web3セキュリティ初心者のための落とし穴回避ガイド」では、主にウォレットの分類を紹介し、よくあるリスクポイントを列挙することで、読者がウォレットセキュリティの基本概念を形成できるようにしました。暗号通貨やブロックチェーン技術の普及に伴い、恐喝者もWeb3ユーザーの資金を狙っており、Slow Fogセキュリティチームに寄せられた盗難フォームから、多くのユーザーが偽ウォレットのダウンロード/購入によって盗難に遭っていることが見て取れます。そこで今回は、ユーザーが偽のウォレットをダウンロード/購入する理由と、秘密鍵/ヘルパーワード流出のリスクについて説明するとともに、ユーザーの資金を守るための一連のセキュリティ上のヒントを提供します。

偽のウォレットをダウンロードする

多くの携帯電話はGoogle Playストアをサポートしていないため、またはネットワークの問題のために、多くの人は他のソースからウォレットをダウンロードします。

なぜ偽のウォレットをダウンロードするのでしょうか?

サードパーティのダウンロードサイト

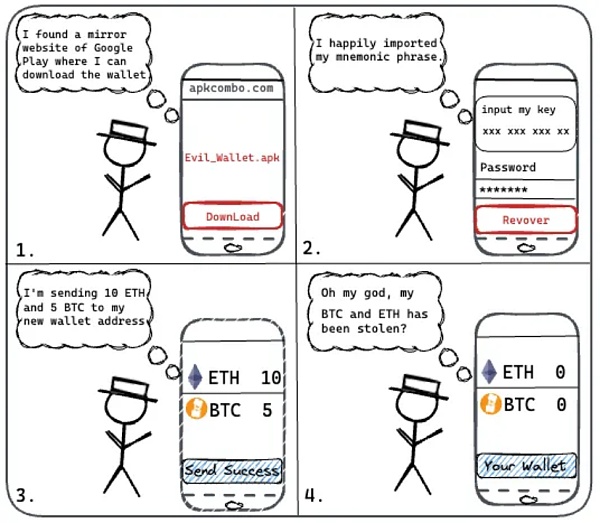

apkcomboやapkpureなどのサードパーティのダウンロードサイトからウォレットをダウンロードするユーザーがいます。これらのサイトは、アプリがGoogle Playストアからミラーリングされたものであることを自慢していますが、安全性はどうなのでしょうか?Slow FogのセキュリティチームはWeb3の偽ウォレットのサードパーティのソースを調査・分析した結果、サードパーティのダウンロードサイトapkcomboが提供するウォレットのバージョンは実際には存在しないことがわかりました。ユーザーがスタート画面でウォレットを作成したり、ウォレットトークンをインポートすると、偽のウォレットはトークンやその他の情報をフィッシングサイトのサーバーに送信します。

検索エンジン

検索エンジン

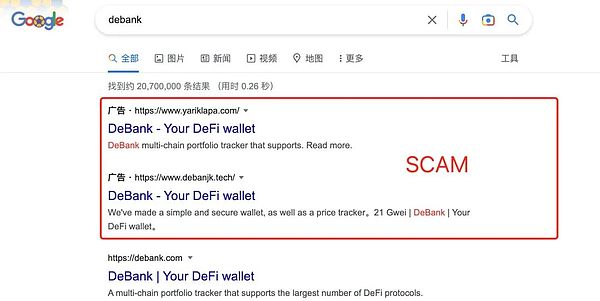

検索エンジンの検索結果のランキングは、以前の状況の本当の公式サイトよりも偽の公式サイトのランキングの出現につながっている、購入することができますので、ユーザーが直接検索エンジンの検索財布を介して、その後、偽の公式サイトになる可能性が非常に高い財布をダウンロードするためにランキング上位のリンクをクリックし、偽の財布をダウンロードすることをお勧めしません。これは偽のウェブサイトと偽のウォレットにつながる可能性が高い。ユーザーは、公式サイトのURLが何なのかよくわからず、サイトの表示ページだけで偽サイトかどうかを判断するのは難しい。詐欺師が作成した偽サイトは、本物の公式サイトと見間違えるほど似ているため、Twitterなどで他のユーザーがシェアしているリンクをクリックするのもお勧めできない。ほとんどがフィッシングリンクである。

友人や家族/豚殺しの円盤

ブロックチェーンの暗い森で維持されるべき信頼はゼロです。あなたの友人や家族はあなたを傷つけるつもりはないかもしれませんが、偽物としてウォレットをダウンロードしているかもしれません!

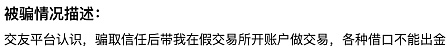

スローミストのセキュリティチームは、貯金箱事件から盗まれたフォームを複数受け取っており、悪徳業者の手口は、まず被害者の信頼を得、次に暗号通貨投資に参加するよう誘導し、偽ウォレットのダウンロードリンクを共有することが多く、結局のところ、被害者すなわち被害者は気持ちをだまされ、お金も失ってしまいます。そのため、ユーザーの大半はネットユーザーを警戒する必要があり、特に相手側が投資するよう引っ張ってきたり、未知のリンクを送ってきたりした場合は、信用しないようにしましょう。

電報

電報では、有名な電報を検索することができる。Telegram上で、有名なウォレットを検索すると、偽の関係者によって作られたグループが見つかりました。そこでは、詐欺師はグループがウォレットの公式チャンネルであると主張し、唯一の公式公式ウェブサイトへのリンクを認識するよう一般大衆に注意を促しました。

AppShop

公式アプリモールのアプリが必ずしも安全とは限らず、キーワードランキングを購入するなどしてトラフィックを集め、不正なアプリをダウンロードさせる悪徳業者もいるので注意が必要です。

では、偽のウォレットをダウンロードしないために、ユーザーはどうすればいいのでしょうか?では、偽のウォレットをダウンロードしないためにはどうすればいいのでしょうか?

公式ウェブサイトのダウンロード

本物の公式ウェブサイトを見つける能力は、ウォレットをダウンロードするときだけでなく、ユーザーがWeb3プロジェクトに取り組むときにも役立ちます。それでは、正しいウェブサイトの見つけ方です。

ユーザーはTwitterで直接プロジェクトを検索し、フォローしている人の数、登録されてからの期間、青や金のラベルがあるかどうかなどから公式かどうかを判断するかもしれませんが、これらはすべて偽造することが可能で、公式サイトの模造品を販売する恐喝業界については、「本物のプロジェクト関係者と偽物のプロジェクト関係者|コメント欄で模造品をフィッシング」の記事でお話ししました。ブラックでグレーな業界したがって、新しく始める人は、まずTwitterでいくつかの業界のセキュリティ会社、セキュリティ実務者、有名メディアなどをフォローし、あなたが見つけた公式番号を踏襲しているかどうかを確認することをお勧めします。

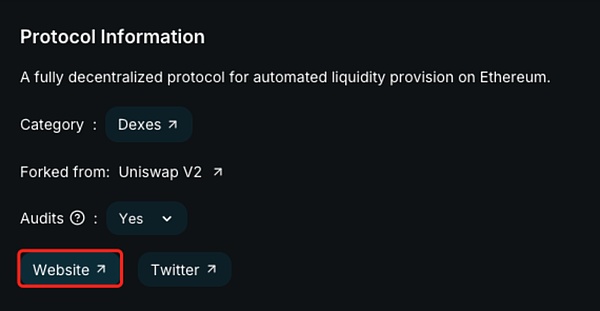

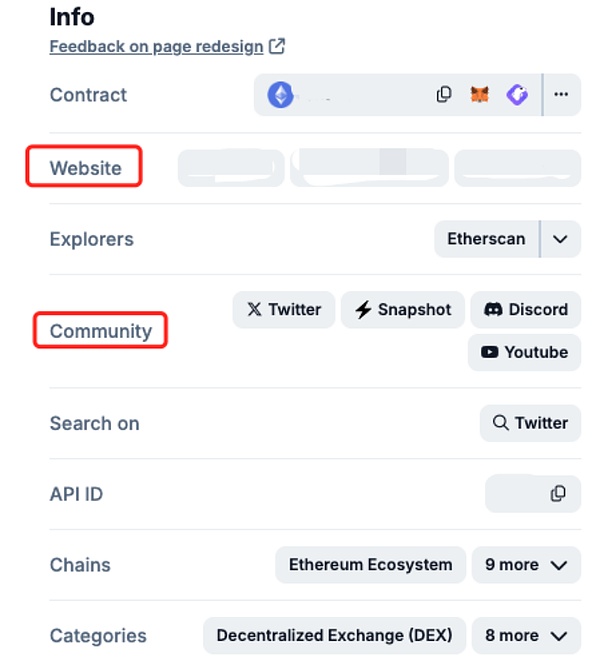

(https://twitter.com/DefiLlama)

上記の方法を通じて、ユーザーは本当の公式Twitterの番号を見つける可能性が高いですが、我々はまだ複数の検証を行う必要があり、結局のところ、公式Twitterの番号がハッキングされたイベントは一般的であり、ハッカーはまた、偽の公式リンクで公式リンクを置き換えるために公式サイトへの公式リンクの公式番号になりますので、ユーザーはちょうど見つかった他のチャネルと公式サイトのリンクを置く必要があります。そのため、ユーザーは今見つけた公式リンクと他のチャンネル(DefiLlama、CoinGecko、CoinMarketCapなど)で見つけたリンクを比較する必要があります:

(https://defillama.com/)

(https://landing.coingecko.com/links/)

公式サイトリンクの検索と確認公式リンクを見つけ、確認した後、ユーザーはそのリンクをブックマークに保存することをお勧めします。そうすれば、次回からは毎回リンクを見つけ直して確認しなくても、ブックマークから直接正しいリンクを見つけることができ、偽サイトに入る確率を減らすことができます。

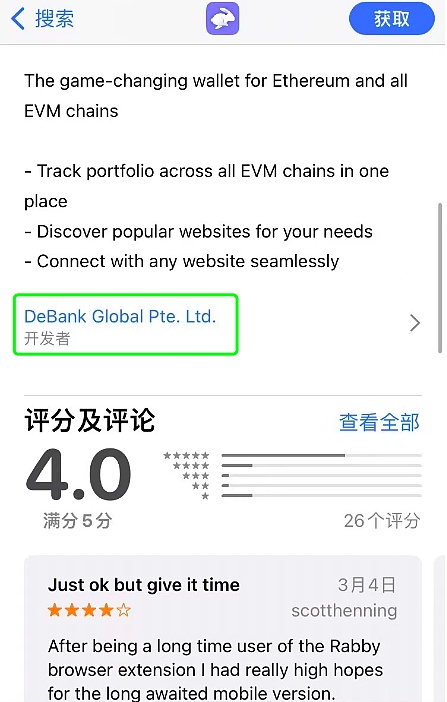

App Store

ユーザーは、Apple StoreやGoogle Play Storeなどの公式アプリストアからウォレットをダウンロードできます。ダウンロードする前に、アプリの開発者情報を確認し、公式に発表された開発者の身元と一致していることを確認し、アプリの評価やダウンロード数などの情報も参考にしてください。

公式バージョン確認

公式バージョン確認

読者の中には、ダウンロードしたウォレットが本物のウォレットであることを確認する方法を疑問に思う人もいるかもしれません。ユーザーはファイルの整合性チェックを行うことができます。これはファイルのハッシュ値を比較して、送信中または保存中に変更されたかどうかを判断する操作です。このツールはハッシュ関数(MD5、SHA-256など)を使ってファイルのハッシュ値を生成し、この値が公式から与えられたハッシュ値と一致すれば本物のウォレットであり、一致しなければ偽のウォレットです。自分のウォレットが偽物であることを確認した場合、ユーザーはどうすべきでしょうか?

1.まず、流出範囲を確認します。偽のウォレットをダウンロードしただけで、プライベートキーやヘルプワードを入力していない場合は、アプリを削除して公式バージョンを再ダウンロードするだけです。

2.偽ウォレットに秘密鍵/合言葉がインポートされている場合は、秘密鍵/合言葉が流出していることを意味しますので、公式サイトでオリジナルウォレットをダウンロードし、秘密鍵/合言葉をインポートして、新しいアドレスを作成し、迅速に譲渡可能な資産を移行してください。

3.不幸にもあなたの暗号通貨が盗まれた場合、私たちはケース評価において無料のコミュニティ支援を提供します。これは、分類ガイドライン(盗まれた資金/詐欺にあった資金/身代金)に従ってフォームを提出するだけです。同時に、提出されたハッカーのアドレスはInMist Threat Intelligence Partner Networkと同期され、リスク管理が行われます。(注:中国語のフォームはhttps://aml.slowmist.com/cn/recovery-funds.html、英語のフォームはhttps://aml.slowmist.com/recovery-funds.html)

偽のハードウェアウォレットを購入する

上で説明したシナリオは、偽のウォレットをダウンロードする理由とそれを解決する手順です。

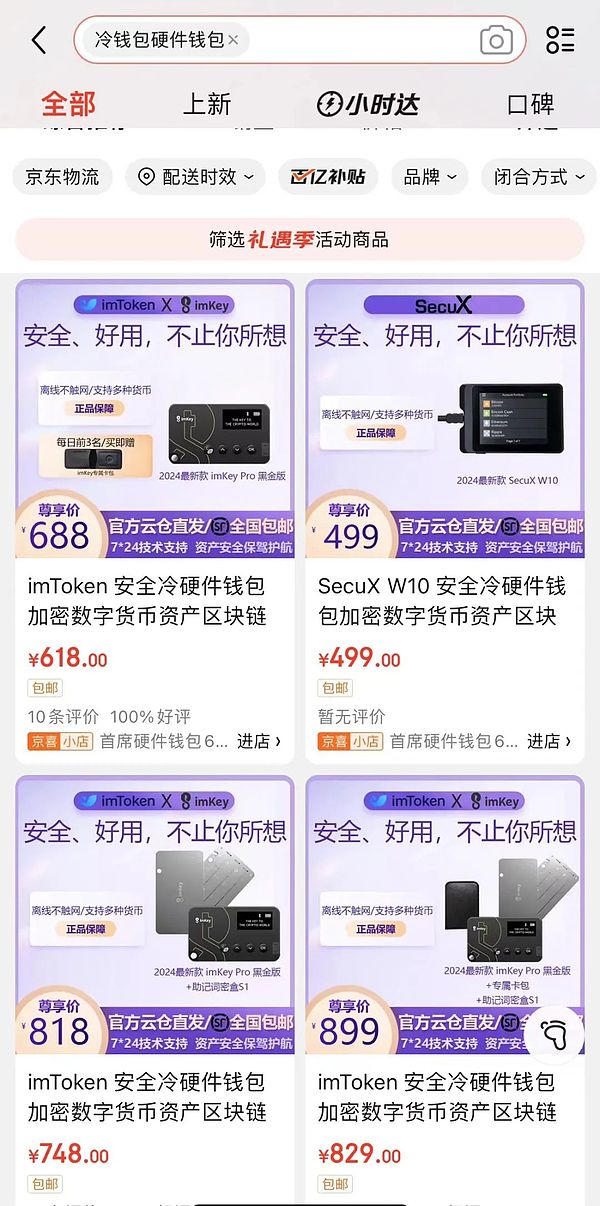

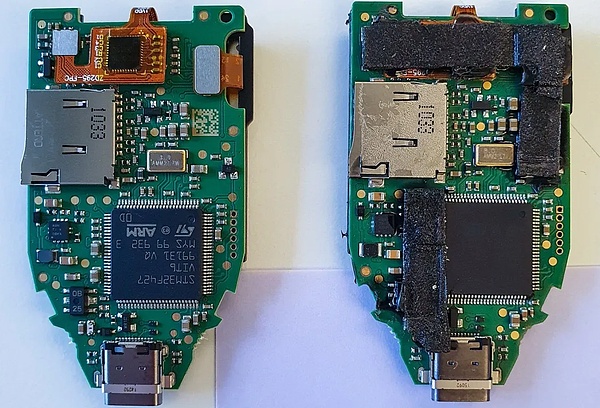

オンラインモールからハードウェアウォレットを購入することを選択するユーザーもいますが、非公式な正規ショップからのこの種のハードウェアウォレットは、ユーザーの手に渡るまでに何人の人がウォレットを通過するのか、そして内部コンポーネントが改ざんされているかどうかが不明であるため、非常に大きなセキュリティリスクとなります。内部部品が改ざんされている場合、外観や機能面で問題を確認するのは非常に難しい。

(https://www.kaspersky.com/blog/fake-trezor-hardware-crypto-wallet/48155/)

ハードウェアウォレットのサプライチェーン攻撃に対処するために私たちが提供する方法をいくつかご紹介します:

公式チャンネルから購入する:これはサプライチェーン攻撃に対処する最も効果的な方法です。最も効果的な方法です。オンラインショッピングモールや再販業者、オンラインユーザーなどの非公式ルートからハードウェアウォレットを購入しないようにしましょう。

外観のチェック:ウォレットを手に入れたら、まず外箱にダメージの形跡がないかチェックします。これは最も基本的なことですが、ハッカーはこのステップではバレない可能性が高いです。

公式ウェブサイト認証:一部のハードウェアウォレットは公式ウェブサイト認証サービスを提供しており、ユーザーがウォレットを初期化する際、デバイスは公式ウェブサイトを認証するようユーザーに促します。デバイスが配送中に改ざんされた場合、公式サイトの認証を通過することはできません。

分解自己破壊メカニズム:分解自己破壊メカニズム付きのハードウェアウォレットを購入することもできます。誰かがウォレットを開けて内部のコンポーネントを改ざんしようとすると、セキュリティチップ内の機密情報が自動的に消去され、デバイスは使用できなくなります。

Private key/password leakage risk

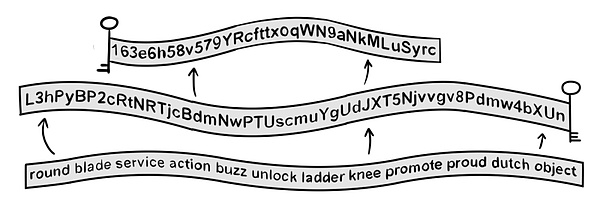

上記を通じて、本物のウォレットをダウンロードまたは購入する方法を学ぶ必要があります。問題である。プライベートキー/ヘルパーワードは、ウォレットを復元し、資産を管理するための唯一の証明書である。秘密鍵は64ビットの16進数の文字列であり、ニーモニックは通常12単語の文字列である。Slow Fogのセキュリティチームは、秘密鍵/ヘルパーが漏洩した場合、ウォレット資産が盗まれる可能性が非常に高いことを思い出して頂きたいと思います。

不適切な秘密保持:ユーザーは秘密鍵/ヘルパーのことを友人や家族に話し、秘密鍵/ヘルパーの保管を手伝ってもらうことがあります。

秘密鍵/秘密補助者のネットワーク保存または送信:秘密鍵/秘密補助者を他人に教えてはならないと知っているにもかかわらず、WeChatのお気に入り、写真撮影、スクリーンショット、クラウドストレージ、メモを通じて秘密鍵/秘密補助者を保存するユーザーがいる。ニーモニック。これらのプラットフォームアカウントがハッカーによって収集され、侵入に成功すると、プライベートキー/アシストワードは簡単に盗まれる可能性があります。

秘密キー/アシスタントのコピーと貼り付け:多くのクリップボードツールや入力メソッドは、ユーザーのクリップボードの記録をクラウドにアップロードし、秘密キー/アシスタントを安全でない環境にさらします。さらに、トロイの木馬は、ユーザーが秘密鍵/助手をコピーしたときにクリップボードから情報を盗むこともできるため、秘密鍵/助手をコピーして貼り付けることは、一見何の問題もないように思えますが、実際には漏えいのリスクが高いため、お勧めできません。

では、秘密鍵/パスワードの漏洩を避けるにはどうすればいいのでしょうか?

まず第一に、秘密鍵/helpwordを誰にも教えないことです。/helpword "を友人や家族を含む誰にも教えないでください。次に、ハッカーがネットワーク攻撃などで秘密鍵/helpwordを入手するのを避けるため、秘密鍵/helpwordを保管するメディアは物理的なものを選ぶようにする。例えば、秘密鍵/パスワードを良質の紙(プラスチックで密封することもできる)にコピーしたり、秘密鍵/パスワードを入れる秘密の箱を使用したりする。さらに、複数の署名を設定したり、秘密鍵/トークンを分散して保管したりすることでも、秘密鍵/トークンのセキュリティを向上させることができる。秘密鍵/トークンのバックアップ方法については、スローミストによる「ブロックチェーン・ダークフォレスト自助マニュアル」https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md。

まとめ

この記事では主に、ウォレットをダウンロード/購入する際のリスク、本物の公式ウェブサイトを見つける方法、ウォレットの真偽を確認する方法、そしてプライベートキー/ヘルパーワードについて説明します。秘密鍵/ヘルパーワードの漏洩のリスクについて説明します。次号では、ウォレットを利用する際のリスクとして、フィッシングリスク、署名リスク、認証リスクなどについて解説していきますので、どうぞご期待ください。(Ps.この記事で言及されているブランドや画像は、読者の理解を助けることのみを目的としており、推奨や保証を意味するものではありません)。

JinseFinance

JinseFinance

JinseFinance

JinseFinance Edmund

Edmund Edmund

Edmund Clement

Clement Bitcoinworld

Bitcoinworld Kikyo

Kikyo Bitcoinist

Bitcoinist Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph