저자: 암호화폐 탐정 ZachXBT; 번역: Golden Finance xiaozou

최근 누군가 1억 3천만 달러를 훔쳐서 문제가 시작된 팀으로부터 도움을 요청받았습니다. 백만 달러.

이 팀이 몰랐던 것은 신분을 속인 북한 IT 인력 여러 명을 개발자로 고용했다는 사실이었습니다.

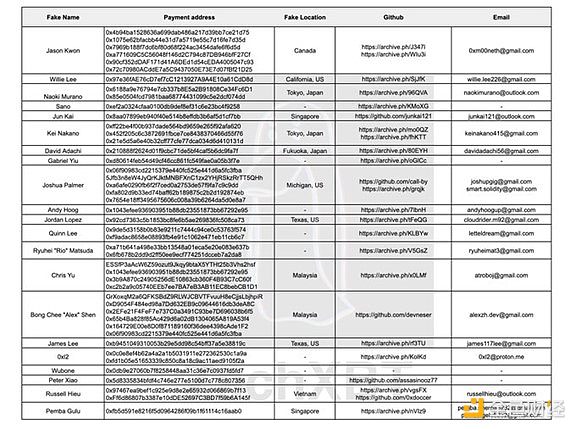

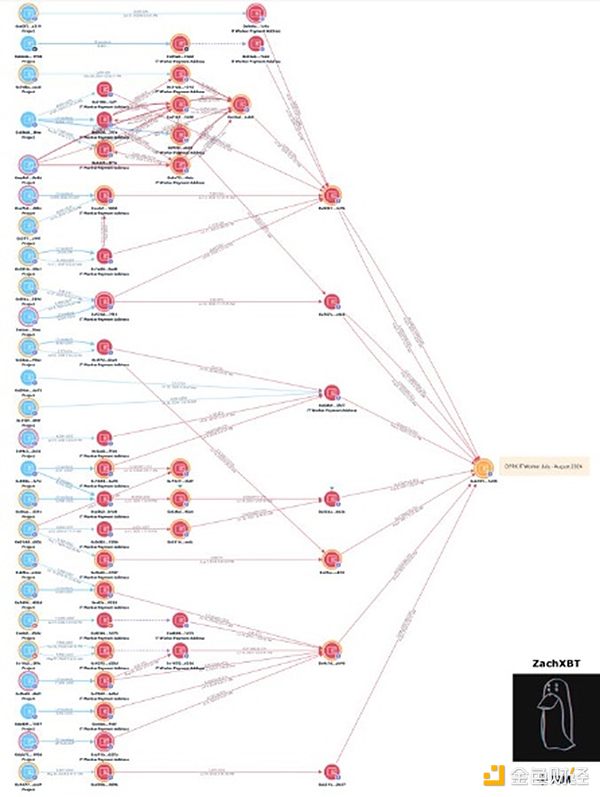

2024년 6월부터 활동 중인 최소 25개의 암호화폐 프로젝트가 이 개발자들과 연관되어 있다는 사실을 발견했습니다.

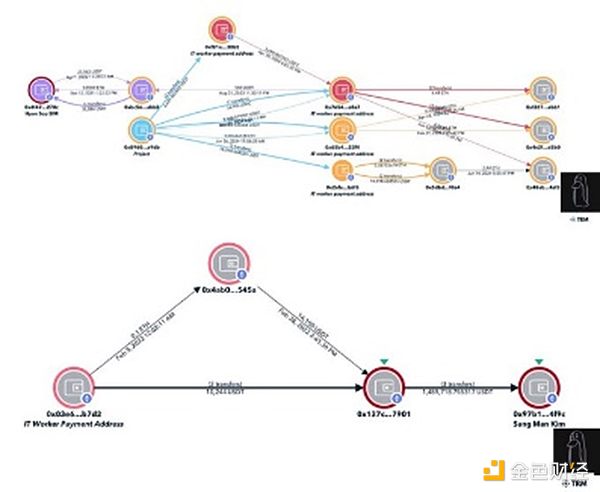

이 사례의 자금 세탁 경로는 다음과 같습니다.

1) 탈취된 주소로 130만 달러 이체

2) 탈취된 주소로 130만 달러 이체를 통해 deBridge를 통해 솔라나에서 이더로 130만 달러 이체

3) 토네이도에 50.2 ETH 입금

4) 두 거래소에 16.5 ETH 이체

도난당한 주소는 다음과 같습니다:

6USfQ9BX33LNvuR44TXr8XKzyEgervPcF4QtZZfWMnet

21명의 개발자로부터 받은 여러 결제 주소의 도움으로 지난 한 달 동안 약 37만 5천 달러의 가장 최근 결제가 이루어진 클러스터를 파악할 수 있었습니다.

0 xb721adfc3d9fe01e9b3332183665a503447b1d35

지난 한 주 동안, 보셨겠지만 저는 이러한 프로젝트에 직접 연락해달라고 요청했었습니다. 저에게요.

2023년 7월부터 2024년까지 북한 IT 인력의 대금 수령을 위해 550만 달러가 OFAC 제재 대상자인 심현섭과 연결된 외환 입금 주소로 유입된 이후입니다.

0x8f0212b1a77af1573c6ccdd8775ac3fd09acf014

조사 중에 흥미로운 사실이 발견되었습니다:

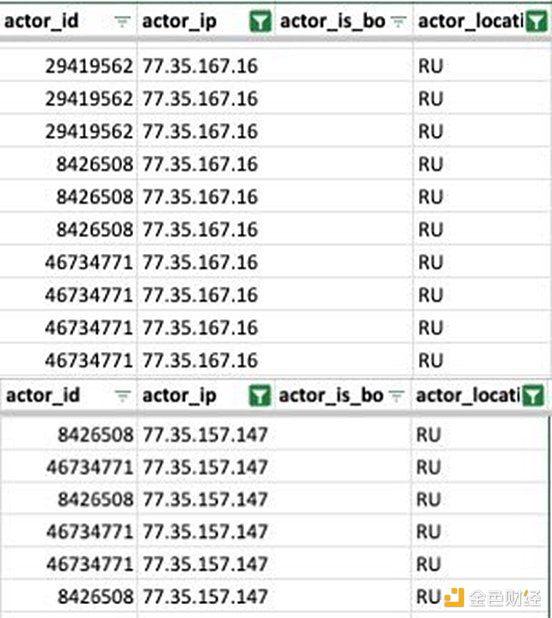

- 미국과 말레이시아의 개발자들이 Rostelecom IP를 사용했습니다.

- 개발자 로그에서 실수로 메모장에서 다른 신원을 노출했습니다.

- 개발비 지급 주소에 김상만과 심현섭이 OFAC 제재 명단에 포함되어 있습니다.

- 개발자 중 일부는 채용 회사에서 배치했습니다.

- 여러 프로젝트에 상호 추천한 IT 직원이 3명 이상 있습니다.

많은 숙련된 팀에서 이러한 개발자를 고용하고 있으므로 이들을 범인으로 몰아가는 것은 부당합니다.

팀에서 앞으로 살펴볼 수 있는 몇 가지 지표는 다음과 같습니다.

1) 서로 추천하는 역할

2) 멋진 이력서 /. 때때로 업무 이력에 대해 거짓말을 하긴 하지만 GitHub 활동.

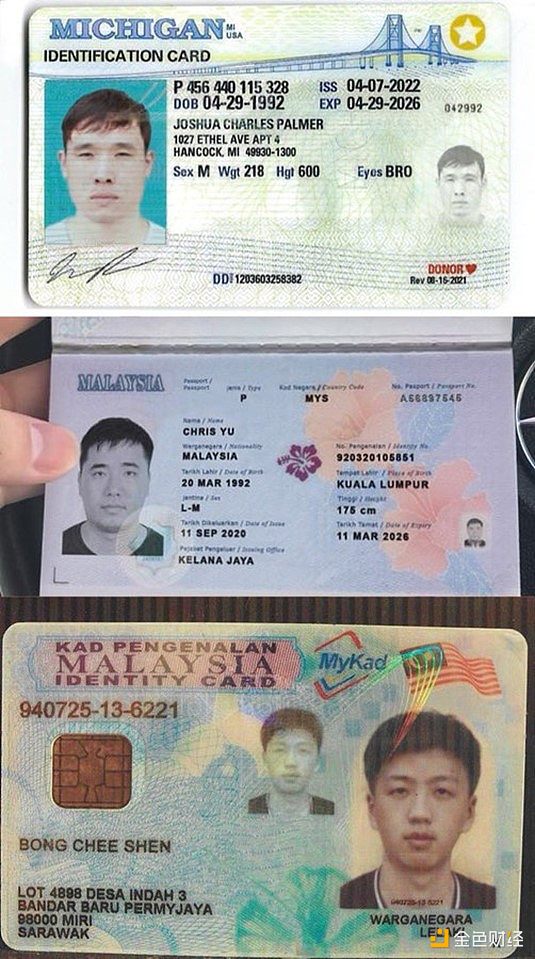

3) 표면적으로는 KYC를 기꺼이 수락하지만 팀이 더 이상 조사하지 않기를 바라며 위조 신분증을 제출하는 경우가 많습니다.

4) 어디에서 왔다고 주장하는지에 대해 구체적으로 질문합니다.

5) 한 개발자가 해고되었지만 곧바로 여러 개의 새 계정이 일자리를 구하는 것으로 나타났습니다.

6) 언뜻 보기에는 훌륭해 보이는 개발자가 업무 성과가 저조한 경우가 많습니다.

7) 로그 확인

8) 인기 있는 NFT FPS를 좋아함

9) 아시아 억양

style="text-align: 왼쪽;">북한에 대한 모든 비난을 거대한 음모라고 말하는 사람 중 한 명일 경우를 대비해서요.

그러나 이 연구는 다음과 같은 사실을 증명합니다.

아시아의 한 단체는 가짜 신분을 사용하여 25개 이상의 프로젝트를 동시에 진행함으로써 월 30만에서 50만 달러를 벌 수 있습니다.

추적:

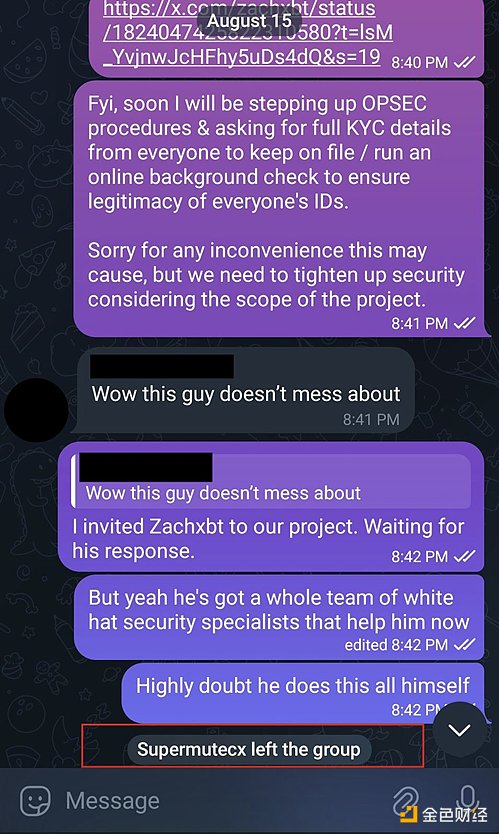

이 글이 게시된 직후, 다른 프로젝트에서 제 목록에 있는 북한 IT 인력 중 한 명(나오키 무라노)을 고용했고 프로젝트 매니저가 그 프로젝트에서 일하고 있다는 사실을 발견했습니다. >), 프로젝트 매니저가 채팅에서 제 글을 공유했습니다.

결론은 단 2분 만에 Naoki가 채팅을 종료하고 자신의 Github을 삭제했다는 것입니다.

결론은 단 2분 만에 Naoki가 채팅을 종료하고 자신의 Github을 삭제했다는 것입니다.

< /p>

< /p>

Jixu

Jixu