Tuần trước, chúng tôi đã phát hành Báo cáo thường niên về an ninh chuỗi khối và chống rửa tiền năm 2024 do SlowMist sản xuất. Tiếp theo, chúng tôi chia báo cáo thành bốn bài để diễn giải và phân tích báo cáo. nội dung chính giúp người đọc hiểu biết toàn diện và sâu sắc hơn về những thách thức và cơ hội bảo mật quan trọng trong hệ sinh thái blockchain hiện tại. Bài viết này chủ yếu tập trung vào tình hình an ninh sinh thái blockchain.

Trong lĩnh vực an ninh, năm 2024 sẽ tiếp tục tình trạng nghiêm trọng như xưa. Các cuộc tấn công của hacker xảy ra thường xuyên, đặc biệt là các cuộc tấn công vào các nền tảng tập trung chiếm ưu thế. Đồng thời, các lỗ hổng hợp đồng thông minh và các cuộc tấn công kỹ thuật xã hội vẫn là phương tiện tấn công chính của tin tặc, trong khi các cuộc tấn công lừa đảo ngày càng tinh vi và phức tạp hơn, đồng thời việc bảo vệ tài sản của người dùng vẫn phải đối mặt với những thách thức lớn. Các vấn đề bảo mật chuỗi cung ứng cũng thu hút nhiều sự chú ý hơn vào năm 2024, với nhiều dự án nổi tiếng gặp phải các cuộc tấn công tiêm mã độc, dẫn đến mất một lượng lớn tài sản của người dùng.

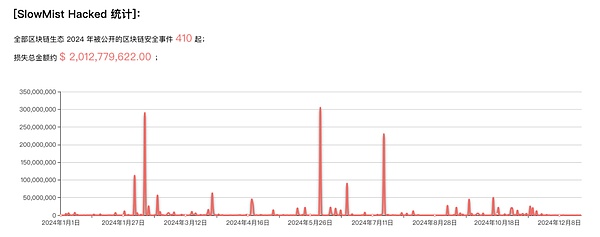

Theo thống kê từ SlowMist Hacked, có tổng cộng 410 sự cố bảo mật xảy ra vào năm 2024, với thiệt hại lên tới 2,013 tỷ USD. So với năm 2023 (tổng số 464 vụ, thiệt hại khoảng 2,486 tỷ USD), thiệt hại giảm 19,02% so với cùng kỳ năm ngoái.

Lưu ý: Dữ liệu trong báo cáo này dựa trên giá token tại thời điểm diễn ra sự kiện. Do biến động giá tiền tệ và tổn thất từ một số sự kiện chưa được tiết lộ. không được đưa vào số liệu thống kê và các yếu tố khác, tổn thất thực tế phải cao hơn kết quả thống kê.

(https://hacked.slowmist.io/statistics/?c=all&d=2024)

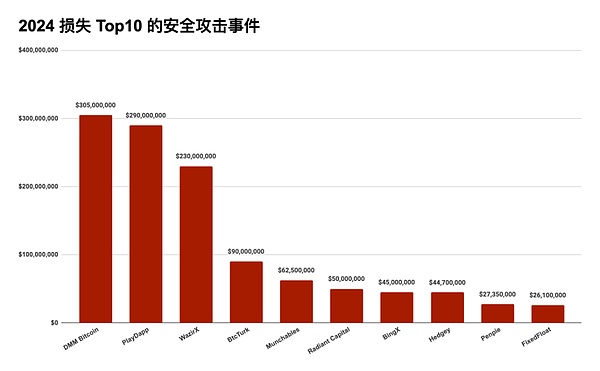

Các sự cố tấn công điển hình

(10 cuộc tấn công bảo mật hàng đầu năm 2024)

DMM Bitcoin

Vào ngày 31 tháng 5 năm 2024, sàn giao dịch tiền điện tử DMM Bitcoin của Nhật Bản tuyên bố rằng 4.502,9 BTC trong ví chính thức của nó đã bị chuyển bất hợp pháp, gây ra khoản lỗ trị giá khoảng 48,2 tỷ yên. Được biết, mức độ thiệt hại do sự cố bảo mật DMM Bitcoin gây ra đứng thứ bảy trong lịch sử các vụ tấn công hack tiền điện tử và là vụ tấn công lớn nhất kể từ tháng 12 năm 2022. Đồng thời, đã xảy ra hai vụ hack sàn giao dịch tiền điện tử lớn ở Nhật Bản, đó là vụ Mt. Gox năm 2014 và vụ Coincheck năm 2018, với số tiền bị đánh cắp lần lượt là 450 triệu USD và 534 triệu USD. Cuộc tấn công Bitcoin DMM đã trở thành vụ việc lớn thứ ba ở Nhật Bản. Vào ngày 23 tháng 12, theo báo cáo của FBI, Cục Điều tra Liên bang Hoa Kỳ (FBI), Trung tâm tội phạm mạng của Bộ Quốc phòng (DC3) và Cơ quan Cảnh sát Quốc gia Nhật Bản (NPA) đã nhắc nhở công chúng rằng vụ trộm có liên quan đến hoạt động đe dọa TraderTraitor cũng được theo dõi dưới tên Jade Sleet, UNC4899 và Slow Pisces. Các chiến dịch của TraderTraitor thường có các cuộc tấn công kỹ thuật xã hội nhắm vào nhiều nhân viên trong cùng một công ty.

Có thông tin cho rằng vào cuối tháng 3 năm 2024, một hacker Triều Tiên cải trang thành nhà tuyển dụng LinkedIn đã liên lạc với nhân viên của Ginco, một công ty cấp doanh nghiệp có trụ sở tại Nhật Bản Công ty phần mềm ví tiền điện tử. Các tin tặc đã gửi cho các nhân viên mục tiêu một liên kết đến một tập lệnh Python độc hại được lưu trữ trên GitHub, cho rằng đây là một bản thử nghiệm tích hợp. Nhân viên được nhắm mục tiêu đã sao chép mã Python vào trang GitHub của chính họ và bị xâm phạm. Sau giữa tháng 5, tin tặc TraderTraitor đã sử dụng thông tin cookie phiên để mạo danh nhân viên bị xâm nhập và truy cập thành công vào hệ thống liên lạc không được mã hóa của Ginco. Vào cuối tháng 5, tin tặc có thể đã sử dụng quyền truy cập này để giả mạo các yêu cầu giao dịch hợp pháp từ nhân viên DMM Bitcoin, dẫn đến vụ đánh cắp 4.502,9 BTC. Cuối cùng, số tiền bị đánh cắp đã được chuyển đến ví do TraderTraitor kiểm soát.

PlayDapp

Ngày 9 tháng 2 năm 2024, Quận Blockchain nền tảng chơi game PlayDapp đã bị tấn công và tin tặc đã đột nhập vào hợp đồng thông minh mã thông báo PlayDapp (PLA). Tin tặc đã lấy được khóa riêng một cách bất hợp pháp, từ đó thay đổi quyền sở hữu và quyền khai thác hợp đồng thông minh và chuyển nó vào tài khoản của chính mình. Tin tặc đã xóa quyền của quản trị viên hiện tại và khai thác trái phép 200 triệu token PLA. Ngay sau khi vụ việc xảy ra, PlayDapp đã gửi một tin nhắn cho hacker thông qua một giao dịch trực tuyến, yêu cầu trả lại số tiền bị đánh cắp và phần thưởng mũ trắng trị giá 1 triệu đô la, nhưng cuộc đàm phán cuối cùng đã thất bại. Vào ngày 12 tháng 2, tin tặc lại đúc trái phép 1,59 tỷ token PLA, nhưng do sàn giao dịch đã thực hiện các biện pháp đóng băng nên việc lưu thông trên thị trường đã bị ngừng và không thể lưu hành. Vào ngày 1 tháng 4, PlayDapp tiết lộ rằng vào ngày 16 tháng 1 năm 2024, nhóm PlayDapp đã nhận được một email do hacker giả mạo. Email này được thiết kế cẩn thận và có tiêu đề giống hệt như các email yêu cầu thông tin thông thường mà họ thường nhận được từ các sàn giao dịch đối tác lớn. địa chỉ email của người gửi (bao gồm tên người dùng và tên miền) và nội dung. Phân tích cho thấy khi mã độc trong tập tin đính kèm email được thực thi, máy tính của nạn nhân đã cài đặt một công cụ truy cập từ xa đa phiên giả mạo, sau đó bị hacker điều khiển từ xa, dẫn đến việc đánh cắp khóa riêng của quản trị viên.

WazirX

Ngày 18 tháng 7 năm 2024, Ấn Độ The multi -ví chữ ký của sàn giao dịch tiền điện tử WazirX đã được theo dõi vì nhiều giao dịch đáng ngờ. Vào ngày 19 tháng 7, theo kết quả điều tra sơ bộ của WazirX về vụ tấn công mạng được phát hành trên nền tảng X, một trong những ví đa chữ ký của họ đã bị tấn công mạng, dẫn đến thiệt hại hơn 230 triệu USD. Ví có tổng cộng sáu người ký – năm người từ thành viên nhóm WazirX và một người từ Liminal, chịu trách nhiệm xác minh giao dịch. Mỗi giao dịch thường yêu cầu sự chấp thuận của ba người ký từ nhóm WazirX (cả ba người ký đều sử dụng ví phần cứng Ledger để bảo mật) trước khi người ký của Liminal phê duyệt lần cuối. Cuộc tấn công mạng bắt nguồn từ sự khác biệt giữa dữ liệu hiển thị trên giao diện Liminal và nội dung giao dịch thực tế. Tại thời điểm tấn công, thông tin giao dịch hiển thị trên giao diện Liminal không khớp với nội dung được ký thực tế. WazirX nghi ngờ rằng hacker đã chuyển quyền kiểm soát ví cho chính mình bằng cách thay thế tải trọng.

BtcTurk

Ngày 22 tháng 6 năm 2024, Sàn giao dịch tiền điện tử Thổ Nhĩ Kỳ BtcTurk bị tấn công, dẫn đến thiệt hại khoảng 90 triệu USD. BtcTurk cho biết trong một tuyên bố vào ngày 22 tháng 6: “Cuộc tấn công mạng này đã ảnh hưởng đến một phần số dư của 10 loại tiền điện tử trong ví nóng của chúng tôi và phần lớn tài sản được lưu trữ trong ví lạnh vẫn an toàn.” Binance đã đóng băng số tài sản bị đánh cắp trị giá 5,3 triệu USD.

Munchables

Ngày 27 tháng 3 năm 2024, Blast The sinh thái dự án Munchables bị tấn công và thiệt hại khoảng 62,5 triệu USD. Cùng ngày, Pacman, người sáng lập Blast, đã tweet: "Những người đóng góp cốt lõi của Blast đã thu được 97 triệu đô la tiền thông qua nhiều chữ ký. Cảm ơn cựu nhà phát triển Munchables vì đã chọn trả lại tất cả số tiền mà không cần bất kỳ khoản tiền chuộc nào."

Radiant Capital

Ngày 17 tháng 10 năm 2024, Radiant Vốn đã ban hành văn bản về Theo phân tích của nhóm bảo mật SlowMist, sự cố này là do hacker Radiant kiểm soát trái phép ba quyền đa chữ ký rồi nâng cấp hợp đồng độc hại để đánh cắp tiền. Vào ngày 18 tháng 10, Radiant đã công bố một báo cáo phân tích sự cố cho biết vụ việc đã gây thiệt hại khoảng 50 triệu USD. Tin tặc đã xâm chiếm thành công thiết bị của ít nhất ba người đóng góp cốt lõi thông qua các kỹ thuật tiêm phần mềm độc hại phức tạp. Sau đó, các thiết bị bị xâm nhập này được sử dụng để ký tên. giao dịch độc hại. Vào ngày 6 tháng 12, Radiant đã công bố những diễn biến mới nhất trong cuộc tấn công Mandiant, một công ty bảo mật được Radiant thuê, quy cuộc tấn công cho UNC4736, thường được gọi là AppleJeus hoặc Citrine Sleet. Mandiant tin tưởng mạnh mẽ rằng UNC4736 có liên quan đến Cộng hòa Dân chủ Nhân dân Triều Tiên (DPRK).

BingX

Vào ngày 20 tháng 9 năm 2024, theo Sàn giao dịch tiền điện tử BingX thông báo rằng vào khoảng 4 giờ sáng ngày 20 tháng 9, giờ Singapore, hệ thống bảo mật của BingX đã phát hiện một hành vi xâm nhập trái phép vào ví nóng. Theo Nhóm bảo mật SlowMist, vụ việc đã gây thiệt hại khoảng 45 triệu USD. Theo phân tích của MistTrack, có mối liên hệ đáng ngờ giữa hacker Indodax và hacker BingX. Các hacker trong 2 vụ tấn công đã sử dụng cùng một địa chỉ để rửa tiền và cả hai đều hướng tới nhóm hacker Lazarus của Triều Tiên.

Hedgey Finance

Ngày 19 tháng 4 năm 2024 Hedgey Finance đã bị tấn công và tin tặc đã thực hiện một loạt giao dịch độc hại, dẫn đến tổng thiệt hại khoảng 44,7 triệu USD trên chuỗi Ethereum và Arbitrum. Nguyên nhân sâu xa của sự cố này là do thiếu xác thực thông số đầu vào của người dùng, cho phép tin tặc thao túng và có được sự phê duyệt mã thông báo trái phép.

Penpie

Ngày 4 tháng 9 năm 2024, đi Tập trung Dự án thu nhập thanh khoản Penpie đã bị tấn công và tin tặc đã kiếm được khoảng 27,35 triệu USD. Theo phân tích của nhóm bảo mật SlowMist, cốt lõi của vụ việc này là Penpie đã nhầm tưởng rằng tất cả các thị trường do Pendle Finance tạo ra đều hợp pháp khi đăng ký thị trường Pendle mới. Tuy nhiên, quy trình tạo thị trường của Pendle Finance là mở, cho phép bất kỳ ai tạo thị trường và các thông số chính, chẳng hạn như địa chỉ hợp đồng SY, có thể được người dùng tùy chỉnh. Lợi dụng điều này, hacker đã tạo hợp đồng thị trường chứa hợp đồng SY độc hại và sử dụng cơ chế mà nhóm Penpie cần gọi hợp đồng SY bên ngoài khi nhận được phần thưởng và sử dụng các khoản vay flash để tăng thêm lượng thanh khoản lớn cho thị trường. và gộp lại, khuếch đại một cách giả tạo số tiền Phần thưởng và do đó thu được lợi nhuận.

FixedFloat

Ngày 16 tháng 2 năm 2024, theo Theo đối với dữ liệu trên chuỗi, nền tảng giao dịch tiền điện tử FixFloat đã bị tấn công và mất khoảng 409 BTC (khoảng 21,17 triệu USD) và 1.728 ETH (khoảng 4,85 triệu USD). FixFloat tuyên bố để đáp lại cuộc tấn công này: Cuộc tấn công của hacker này là một cuộc tấn công từ bên ngoài do lỗ hổng trong cấu trúc bảo mật gây ra. Nó không phải do nhân viên thực hiện và tiền của người dùng không bị ảnh hưởng. Vào ngày 2 tháng 4, FixFloat tuyên bố trên nền tảng X rằng nó một lần nữa bị tấn công bởi các hacker giống như vụ tấn công ngày 16 tháng 2. Tin tặc đã khai thác được lỗ hổng trong dịch vụ của bên thứ ba được FixFloat sử dụng. Hai cuộc tấn công đã tiêu tốn của FixFloat tổng cộng khoảng 29 triệu USD.

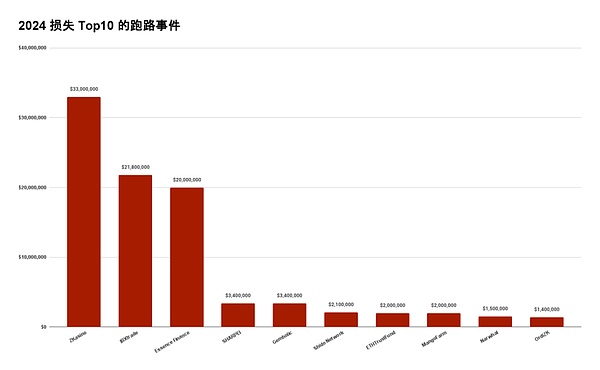

Kéo thảm

Kéo thảm là một trò lừa đảo, The Bản chất là các bên dự án ác ý tạo đà thu hút người dùng đầu tư, đến thời điểm thích hợp thì “kéo chăn”, lấy tiền bỏ chạy. Theo thống kê từ SlowMist Hacked, đã xảy ra 58 sự cố Rug Pull vào năm 2024, dẫn đến thiệt hại khoảng 106 triệu USD.

(Sự cố chạy trốn Top10 năm 2024)

Với sự xuất hiện của cơn sốt Meme coin, nhiều người dùng đang suy đoán và FOMO Được thúc đẩy bởi cảm xúc, những rủi ro tiềm ẩn bị bỏ qua. Một số nhà phát hành tiền tệ thậm chí không cần mô tả tầm nhìn của họ hoặc cung cấp sách trắng cho người dùng, chỉ với một khái niệm hoặc khẩu hiệu, họ có thể tạo ra tiếng vang và thu hút người dùng mua token. Chi phí làm việc xấu thấp đã dẫn đến vô số vụ trốn thoát. . Sau đây là các hoạt động phổ biến của các bên tham gia dự án độc hại:

Tuyên truyền sai sự thật và tạo động lực :< /strong>Thu hút người dùng đầu tư bằng cách phóng đại sức mạnh kỹ thuật hoặc tiềm năng thị trường, cũng như sự hợp tác sai trái hoặc sự chứng thực của người nổi tiếng.

Thao túng giá token: Các bên tham gia dự án thường nắm giữ trước một số lượng lớn token để thao túng giá Giá thị trường tạo ra ảo tưởng về sự thịnh vượng và thu hút nhiều vốn hơn vào thị trường.

Lỗ hổng thiết lập hợp đồng mã thông báo: Bằng cách đặt một cửa sau trong hợp đồng thông minh, nhóm dự án có thể Rút tiền quỹ hoặc phá hủy các nhóm thanh khoản.

Bốc hơi: Trước thềm bỏ trốn, các bên tham gia dự án thường đóng các trang web, tài khoản mạng xã hội hoặc trang web chính thức Giải tán cộng đồng và cắt đứt quan hệ với các nhà đầu tư.

Sau khi tìm hiểu phương thức hoạt động của các dự án độc hại, chúng ta có thể nhận thấy những trò lừa đảo này thường lợi dụng tâm lý và mong đợi đầu cơ của người dùng . Mong muốn thu được lợi nhuận cao. Để tránh trở thành nạn nhân của loại lừa đảo này, điều quan trọng là phải luôn cảnh giác và nâng cao khả năng phòng ngừa và xác minh. Các phương pháp sau có thể giúp người dùng tránh tham gia vào các dự án sẽ biến mất càng nhiều càng tốt:

Xem lại thông tin cơ bản về dự án: Hãy chú ý đến tính xác thực và lý lịch của các thành viên trong nhóm và kiểm tra xem họ có có thành tích xấu trong các dự án trước đây.

Cho dù dự án đã được kiểm tra chưa: Kiểm tra xem dự án đã trải qua kiểm toán bảo mật chuyên nghiệp hay chưa.

Theo dõi phản hồi của cộng đồng:Tham gia diễn đàn hoặc mạng xã hội của dự án để quan sát hoạt động và thảo luận của cộng đồng Nội dung, hãy cảnh giác với những lời tâng bốc quá mức hoặc những lời hứa hẹn vô lý.

Đầu tư đa dạng: Không đầu tư tất cả số tiền của bạn vào một dự án để tránh tổn thất lớn do một dự án duy nhất.

Hãy cẩn thận với sự cám dỗ của lợi nhuận cao: Không có chiếc bánh nào trên bầu trời và lợi nhuận cao thường đi kèm với rủi ro cao. Hãy cực kỳ thận trọng với những lời hứa không thực tế như “nhân đôi nhanh chóng” và “không có rủi ro”.

Đường dẫn tới báo cáo đầy đủ như sau. Bạn cũng có thể nhấp trực tiếp để đọc văn bản gốc. chia sẻ:)

Tiếng Trung: https://www.slowmist.com/report/2024-Blockchain-Security-and-AML-Annual-Report(CN) .pdf

< p style="text-align: trái;">Tiếng Anh: https://www.slowmist.com/report/2024-Blockchain-Security-and-AML-Annual-Report(EN).pdf

Hui Xin

Hui Xin

Hui Xin

Hui Xin Brian

Brian Kikyo

Kikyo BlockX

BlockX Hui Xin

Hui Xin Joy

Joy Brian

Brian Alex

Alex Hui Xin

Hui Xin Edmund

Edmund