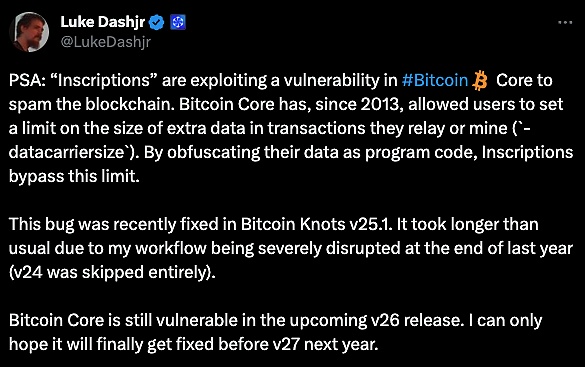

في 6 ديسمبر 2023، كان مستثمرو البيتكوين يهتفون للنمو الذي جلبت Inscriptions إلى Bitcoin، قام Luke Dashjr، مطور عميل عقدة Bitcoin Core، بسكب الماء البارد عليها. كان يعتقد أن النقش كان هجومًا "بريدًا عشوائيًا" وأرسل رمز إصلاح وتقرير ثغرة أمنية في CVE (CVE-2023-50428). ثم انفجر مجتمع البيتكوين، وبعد فوضى الانقسام الكلي في عام 2017، سقط مجتمع البيتكوين مرة أخرى في نقاش حاد.

ثم يجب على Bitcoin إيلاء المزيد من الاهتمام لـ الأمان هل ينبغي لنا أن نتخلى عن بعض الميزات غير المتوقعة من أجل السلامة، أم ينبغي أن نكون أكثر تسامحًا مع الابتكارات غير المتوقعة ونتحمل المزيد من المشكلات الأمنية المحتملة؟

نحن نعلم أن رحلة Bitcoin ليست مجرد تكهنات وضجيج، ولكنها أيضًا تطور مستمر لنظامها البيئي ومشهدها الأمني. تهدف هذه المقالة إلى التعمق في السرد المزدوج لنمو البيتكوين: توسيع المنفعة داخل نظامها البيئي وتعزيز التدابير الأمنية. سنستكشف كيف يمكن للتضافر بين الابتكار وبروتوكولات الأمان القوية أن يمهد الطريق لعصر جديد من الأصول الرقمية.

نحن نعلم أنه باعتبارها حجر الزاوية في ثورة العملات المشفرة، فقد تم استخدام Bitcoin دائمًا كمخزن للقيمة مثل بينما تسير ابتكارات DEFI العامة الأخرى على قدم وساق، يبدو أن الناس قد نسوا وجود البيتكوين.

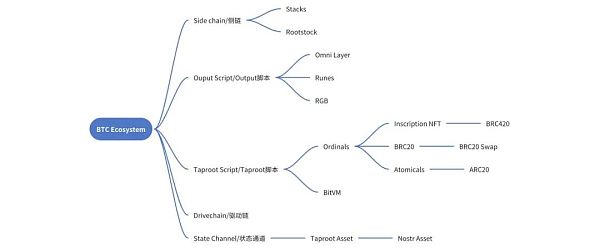

ومع ذلك، فقد بدأ الرواد لأول مرة تجاربهم على العملات المستقرة، وLayer2، وحتى DEFI على Bitcoin. على سبيل المثال، تم إصدار USDT، العملة الصعبة الحالية في دائرة العملات، لأول مرة على Bitcoin Omnilayer الشبكة. الشكل أدناه هو تصنيف أساسي لنظام البيتكوين البيئي من منظور التنفيذ الفني.

يتضمن التثبيت جنبًا إلى جنب استنادًا إلى سلسلة التثبيت ثنائية الاتجاه، وتحليل النص استنادًا إلى نص الإخراج (OP_RETURN)، والنقش استنادًا إلى برنامج Taproot النصي، وسلسلة القيادة استنادًا إلى تحديث وترقية BIP300، وشبكة Lightning المستندة إلى قناة الحالة والتقنيات الأخرى.

قد لا تفهم العديد من المصطلحات المذكورة أعلاه، لذا لا تقلق، دعنا نتعرف على المعرفة الأساسية التالية أولاً، ثم نشرح المبادئ الفنية لهذه البيئة واحدًا تلو الآخر ونناقشها القضايا الأمنية المعنية.

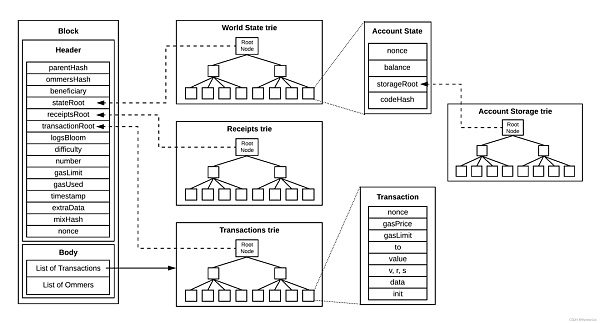

بخلاف نظام رصيد حساب Ethereum، لا يوجد مفهوم للحساب في نظام Bitcoin. تقدم Ethereum أربع محاولات معقدة من Merkle Patricia لتخزين التغييرات في حالة الحساب والتحقق منها. في المقابل، تستخدم Bitcoin بذكاء UTXO لحل هذه المشكلات بشكل أكثر إيجازًا.

أربع أشجار من الإيثريوم

إدخال وإخراج البيتكوين

UTXO (مخرجات المعاملات غير المنفقة، مخرجات المعاملات غير المنفقة)، يبدو الاسم غريبًا بشكل خاص، ولكن في الواقع، فهم المدخلات والمخرجات والمعاملات بعد هذه المفاهيم الثلاثة، إنها سهلة لتفهم.

مدخلات المعاملات ومخرجاتها

يجب أن يعلم الأصدقاء المطلعون على Ethereum أن المعاملة هي وحدة الاتصال الأساسية في شبكة blockchain. بمجرد تعبئة المعاملة و التأكيد ككتلة يعني أنه تم تأكيد تغيير الحالة في السلسلة. في معاملات Bitcoin، لا توجد عملية حالة واحدة من عنوان إلى عنوان، ولكن هناك العديد من البرامج النصية للإدخال والبرامج النصية للإخراج.

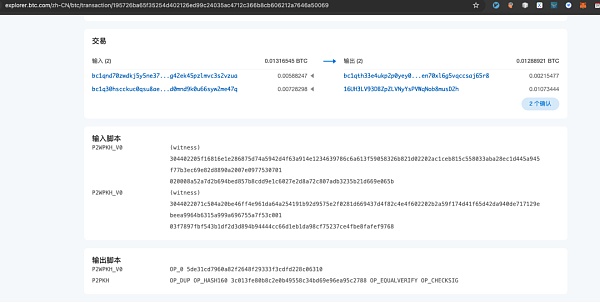

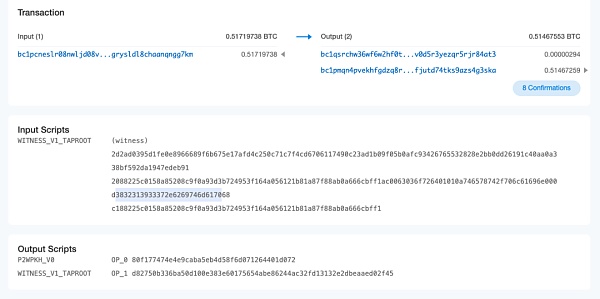

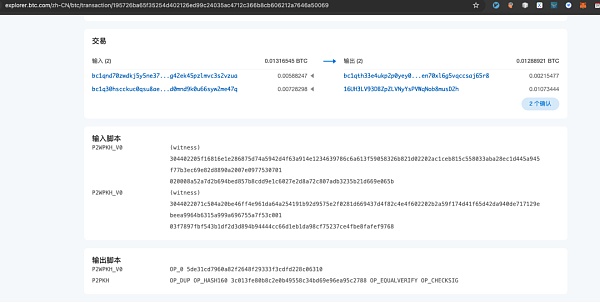

الصورة أعلاه نموذجية جدًا تداول بيتكوين واحد 2 إلى 2. من الناحية النظرية، يجب أن يكون عدد مدخلات البيتكوين وعدد مخرجات البيتكوين متساويين، في الواقع، يحصل القائمون بتعدين الكتلة على مخرجات البيتكوين الأقل من المدخلات كرسوم لعمال المناجم، وهو ما يعادل رسوم الغاز في الإيثيريوم.

يمكننا أن نرى أنه عند نقل BTC، يجب التحقق من عنواني الإدخال في البرنامج النصي للإدخال لإثبات أن عنواني الإدخال هذين يمكنهما إنفاق هذين المدخلين (أي، السابق غير المنفق إخراج القلم، UTXO)، وينص البرنامج النصي للإخراج على شروط إنفاق مخرجين من Bitcoin، أي ما هي الشروط التي يجب استيفاؤها في المرة التالية التي يتم فيها استخدام هذا الإخراج غير المنفق كمدخل (التحويل العادي العام، الشروط هي التوقيع لعنوان الإخراج. على سبيل المثال، في الصورة أعلاه، يعني P2wPKH أن التحقق من التوقيع لعنوان الجذر الرئيسي مطلوب، ويعني P2PKH أن توقيع المفتاح الخاص للعنوان القديم مطلوب).

على وجه التحديد، بنية بيانات معاملات Bitcoin هي كما يلي:

في معاملة Bitcoin، يتكون الهيكل الأساسي من جزأين رئيسيين: الإدخال والإخراج. يحدد جزء الإدخال منشئ المعاملة، بينما يحدد جزء الإخراج متلقي المعاملة والتغيير (إن وجد). رسوم المعاملة هي الفرق بين إجمالي مبلغ المدخلات وإجمالي مبلغ المخرجات. وبما أن مدخلات كل معاملة هي مخرجات المعاملة السابقة، فإن مخرجات المعاملة تصبح العنصر الأساسي في هيكل المعاملة.

تشكل هذه البنية اتصالاً متسلسلاً. في شبكة البيتكوين، يمكن إرجاع كل معاملة مشروعة إلى مخرجات معاملة سابقة واحدة أو أكثر. نقطة البداية لسلاسل المعاملات هذه هي مكافأة التعدين، ونقطة النهاية هي مخرجات المعاملة التي لم يتم إنفاقها بعد. تسمى جميع المخرجات غير المنفقة في الشبكة بشكل جماعي UTXO (مخرجات المعاملات غير المنفقة) لشبكة Bitcoin.

في شبكة Bitcoin، يجب أن يكون مدخل كل معاملة جديدة عبارة عن مخرجات غير منفقة. بالإضافة إلى ذلك، يتطلب كل إدخال أيضًا توقيع المفتاح الخاص المقابل للمخرج السابق. تقوم كل عقدة في شبكة Bitcoin بتخزين جميع UTXOs الموجودة حاليًا على blockchain للتحقق من شرعية المعاملات الجديدة. من خلال UTXO وآليات التحقق من التوقيع، تستطيع العقد التحقق من شرعية المعاملات الجديدة دون تتبع سجل المعاملات بالكامل، وبالتالي تبسيط عملية تشغيل الشبكة وصيانتها.

تم تصميم هيكل المعاملات الفريد الخاص بـ Bitcoin بما يتماشى مع ورقتها البيضاء "Bitcoin: A Peer-to-Peer Electronic Cash System". إن Bitcoin هو نظام نقدي إلكتروني، ويحاكي هيكل المعاملات الخاص به المعاملات النقدية. يعتمد المبلغ الذي يمكن إنفاقه على عنوان ما على المبلغ النقدي المستلم مسبقًا، وتتطلب كل معاملة إنفاق جميع الأموال النقدية الموجودة على هذا العنوان ككل، ويكون عنوان الإخراج للمعاملة عادةً هو عنوان الاستلام وعنوان البحث عنوان صفر، مثل التغيير عند استخدام المعاملات النقدية في محلات السوبر ماركت.

البرامج النصية

تلعب البرامج النصية دورًا حيويًا في شبكة Bitcoin. في الواقع، يشير كل ناتج لمعاملة Bitcoin إلى برنامج نصي بدلاً من عنوان محدد. تشبه هذه البرامج النصية مجموعة من القواعد التي تحدد كيف يمكن للمستلم استخدام الأصول المقفلة في الإخراج.

يعتمد التحقق من شرعية المعاملات على نصين: قفل البرنامج النصي وفتح البرنامج النصي. يوجد برنامج نصي للقفل داخل مخرجات المعاملة ويحدد الشروط المطلوبة لفتح هذا المخرج. يتوافق فتح البرامج النصية مع هذا ويجب أن يتبع القواعد المحددة عن طريق قفل البرامج النصية لفتح أصول UTXO.توجد هذه البرامج النصية في جزء الإدخال من المعاملة. تسمح مرونة لغة البرمجة النصية هذه للبيتكوين بتحقيق مجموعة متنوعة من مجموعات الشروط، مما يوضح خصائصها باعتبارها "عملة قابلة للبرمجة جزئيًا".

في شبكة Bitcoin، تقوم كل عقدة بتشغيل مترجم مكدس يفسر هذه البرامج النصية بناءً على قاعدة "ما يدخل أولاً يخرج أولاً".

تحتوي نصوص Bitcoin الأكثر كلاسيكية بشكل أساسي على نوعين شائعي الاستخدام: P2PKH (الدفع إلى تجزئة المفتاح العام) وP2SH (الدفع إلى تجزئة النص). P2PKH هو نوع معاملة بسيط حيث يقوم المستلم بالتوقيع ببساطة باستخدام المفتاح الخاص المقابل لاستخدام الأصل. يعد P2SH أكثر تعقيدًا، كما هو الحال في حالة التوقيعات المتعددة، حيث يلزم وجود توقيع مشترك لمفاتيح خاصة متعددة لاستخدام الأصل، أو.

تشكل هذه البرامج النصية وآليات التحقق معًا العملية الأساسية لشبكة Bitcoin، مما يضمن أمان ومرونة المعاملات.

على سبيل المثال، في Bitcoin، تكون قواعد البرنامج النصي لإخراج P2PKH كما يلي:

البرنامج النصي Pubkey: OP_DUP OP_HASH160 OP_EQUALVERIFY OP_CHECKSIG

يتطلب الإدخال توقيعًا

البرنامج النصي للتوقيع: sig

قواعد البرنامج النصي لإخراج P2SH هي كما يلي:

البرنامج النصي Pubkey: OP_HASH160 OP_EQUAL

الإدخال قائمة تتطلب توقيعات متعددة

البرنامج النصي للتوقيع: [sig] [sig...]

في قاعدتي البرنامج النصي أعلاه، يمثل برنامج Pubkey النصي للقفل، ويمثل البرنامج النصي للتوقيع البرنامج النصي لفتح. الكلمات التي تبدأ بـ OP_ هي أوامر نصية ذات صلة وهي أيضًا تعليمات يمكن للعقدة تحليلها. يتم تقسيم قواعد الأوامر هذه وفقًا لنصوص Pubkey المختلفة، والتي تحدد أيضًا قواعد إلغاء قفل البرامج النصية.

إن آلية البرمجة النصية في Bitcoin بسيطة نسبيًا، فهي مجرد محرك قائم على المكدس يفسر تعليمات OP ذات الصلة، ولا يوجد عدد كبير جدًا من قواعد البرنامج النصي التي يمكن تحليلها، ولا يمكنه تنفيذ منطق معقد للغاية. لكنها قدمت نموذجًا أوليًا لقابلية برمجة البلوكتشين، وتم تطوير بعض المشاريع البيئية اللاحقة بناءً على مبادئ البرمجة النصية. مع تحديثات Segregrated Witness وTaproot، أصبحت أنواع تعليمات OP أكثر وفرة، وتم توسيع حجم البرامج النصية التي يمكن تضمينها في كل معاملة، وشهد نظام Bitcoin البيئي نموًا هائلاً.

0x2 مبادئ تقنية النقش وقضايا الأمان

لا يمكن فصل شعبية تقنية النقش عن الشعبية تحديثات Bitcoin SegWit وTaproot.

من الناحية الفنية، كلما كانت سلسلة الكتل أكثر لامركزية، انخفضت كفاءتها عادةً. لنأخذ البيتكوين كمثال، يظل حجم كل كتلة عند 1 ميجابايت، وهو نفس حجم الكتلة الأولى التي تم تعدينها في الأصل بواسطة ساتوشي ناكاموتو. في مواجهة مشكلة التوسع، لم يختر مجتمع البيتكوين مسار زيادة حجم الكتلة ببساطة وبشكل مباشر. وبدلاً من ذلك، تبنوا نهجًا يسمى Segregrated Witness (SegWit)، وهو مخطط ترقية لا يتطلب شوكة صلبة ويهدف إلى تحسين الشبكة من خلال تحسين بنية البيانات في الكتل من حيث قوة المعالجة والكفاءة.

الشاهد المنفصل

في معاملات Bitcoin، تنقسم معلومات كل معاملة بشكل أساسي إلى جزأين: بيانات المعاملة الأساسية وبيانات الشاهد. تتضمن بيانات المعاملات الأساسية معلومات مالية أساسية مثل أرصدة الحسابات، بينما يتم استخدام بيانات الشاهد للتحقق من هوية المستخدم. بالنسبة للمستخدمين، فإن اهتمامهم الرئيسي هو المعلومات المتعلقة مباشرة بالأصول، مثل أرصدة الحسابات، في حين أن تفاصيل التحقق من الهوية لا تتطلب الكثير من الموارد في المعاملات. بمعنى آخر، يهتم الطرف الذي يتلقى الأصل في المقام الأول بما إذا كان الأصل متاحًا ولا يتعين عليه الاهتمام كثيرًا بتفاصيل المرسل.

ومع ذلك، في بنية المعاملات الخاصة بالبيتكوين، تشغل بيانات الشاهد (أي معلومات التوقيع) قدرًا كبيرًا من مساحة التخزين، مما يؤدي إلى انخفاض كفاءة النقل وزيادة تكاليف تعبئة المعاملات. ولحل هذه المشكلة، تم تقديم تقنية الشاهد المنفصل (SegWit)، وتتمثل فكرتها الأساسية في فصل بيانات الشاهد عن بيانات المعاملة الرئيسية وتخزينها بشكل منفصل. والنتيجة هي الاستخدام الأمثل لمساحة التخزين، وبالتالي زيادة كفاءة المعاملات وخفض التكاليف.

وبهذه الطريقة، تم إنشاء 1M الأصلي وطالما ظلت الكتل الصغيرة دون تغيير، يمكن لكل كتلة استيعاب المزيد من المعاملات، ويمكن أن تشغل بيانات الشاهد المنفصلة (أي نصوص التوقيع المختلفة) مساحة إضافية تبلغ 3 ميجابايت، مما يضع أساس تخزين لإثراء تعليمات البرنامج النصي Taproot.

Taproot

Taproot عبارة عن ترقية هامة للشوكة الناعمة لشبكة Bitcoin، وهي مصممة لتحسين الخصوصية والكفاءة والعقود الذكية لقدرات معالجة نصوص Bitcoin . تعتبر هذه الترقية بمثابة تحسين كبير منذ ترقية SegWit لعام 2017.

تتضمن ترقية Taproot هذه ثلاثة مقترحات مختلفة لتحسين Bitcoin (BIPs): Taproot (شجرة تركيب خلاصة Merkle، MAST)، Tapscript، ونظام توقيع رقمي جديد سهل الاستخدام متعدد التوقيع، يسمى "توقيع Schnorr". الغرض من Taproot هو تزويد مستخدمي Bitcoin بمزايا متعددة، بما في ذلك زيادة خصوصية المعاملات وتقليل تكاليف المعاملات. بالإضافة إلى ذلك، فإنه سيعزز قدرة البيتكوين على إجراء معاملات أكثر تعقيدًا، وبالتالي توسيع نطاق تطبيقاتها.

يؤثر تحديث Taproot بشكل مباشر على ثلاث بيئات بيئية: الأول هو البروتوكول الترتيبي، الذي يستخدم البرامج النصية لإنفاق مسار البرنامج النصي الخاص بـ Taproot لتنفيذ بيانات إضافية؛ والآخر هو ترقية Lightning Network إلى Taproot Asset، من نقطة بسيطة لقد تطورت خدمة الدفع بالـ BTC من نقطة إلى نقطة إلى نقطة إلى نقطة وتدعم إصدار أصول جديدة؛ وهناك طريقة أخرى هي BitVM المقترحة حديثًا، والتي تستخدم op_booland وop_not في Taproot "لحفر" الدائرة المنطقية في البرنامج النصي Taproot لتحقيق ذلك. وظيفة الآلة الافتراضية للعقد الذكي.

Ordinals

Ordinals هو بروتوكول اخترعه Casey Rodarmor في ديسمبر 2022. وهو يمنح كل ساتوشي رقمًا تسلسليًا فريدًا ويتتبعه في المعاملات. يمكن لأي شخص إرفاق بيانات إضافية، بما في ذلك النصوص والصور ومقاطع الفيديو وما إلى ذلك، إلى البرنامج النصي Taproot الخاص بـ UTXO من خلال Ordinals.

يجب أن يعرف الأصدقاء الذين هم على دراية بالأوردينال: إجمالي عدد عملات البيتكوين هو 21 مليونًا، وكل عملة بيتكوين تحتوي على 10^8 ساتوشي (ساتوشي)، لذا يوجد إجمالي 21 مليون*10^8 على شبكة Bitcoin Satoshi، سيقوم بروتوكول Ordinals بتمييز هذه الساتوشي، ولكل ساتوشي رقم فريد. وهذا ممكن من الناحية النظرية، ولكن من الناحية العملية لا يمكن القيام به.

نظرًا لأن شبكة BTC مقاومة لهجمات الغبار، فإن الحد الأدنى لعمليات النقل هو 546 ساتوشي (سيغويت هو 294 ساتوشي على الأقل)، أي أنه غير مسموح بعمليات نقل 1 ساتوشي و1 ساتوشي. اعتمادًا على نوع عنوان النقل، يجب نقل ما لا يقل عن 546 ساتوشي أو 294 ساتوشي، ووفقًا لنظرية الترقيم من أول ما يخرج أولاً للأعداد الترتيبية، على الأقل من ساتوشي رقم 1 إلى ساتوشي رقم 294 من كل كتلة غير قابلة للتجزئة .

لذلك فإن ما يسمى بالنقش ليس منقوشًا على ساتوشي معين، ولكنه منقوش في نص المعاملة، ويجب أن تحتوي هذه المعاملة على نقل 294 ساتوشي على الأقل، ثم المفهرس المركزي (مثل هذا) مثل Unisat) لتتبع وتحديد نقل 294 ساتوشي أو 456 ساتوشي.

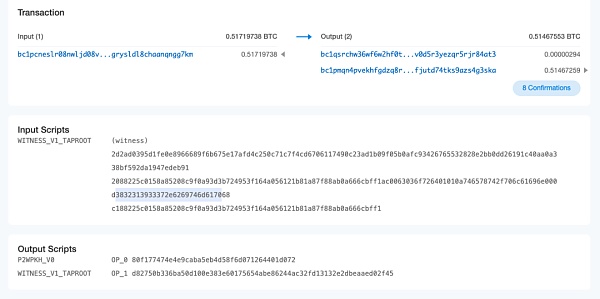

كيف يتم تشفير النقوش في المعاملات

من حيث المبدأ، لا يمكن إنفاق البرامج النصية Taproot إلا من مخرجات Taproot الحالية، لذلك يجب إجراء التدوينات نظريًا من خلال اثنين -مرحلة الالتزام/الكشف. أولاً، في معاملة الالتزام، قم بإنشاء إدخال Taproot استنادًا إلى محتوى إنفاق مسار البرنامج النصي، وحدد شروط الإنفاق/التوقيع المكشوف في الإخراج. ثانيًا، في معاملة الكشف، يتم إنفاق المخرجات التي تم إنشاؤها بواسطة معاملة الالتزام، مما يكشف عن محتوى النقش في السلسلة.

ومع ذلك، في سيناريو المفهرس الفعلي، لا نولي اهتمامًا كبيرًا لدور الكشف عن المعاملات، وبدلاً من ذلك، نقرأ مباشرة جزءًا من البرنامج النصي يتكون من OP_FALSE OP_IF ... OP_ENDIF في البرنامج النصي للإدخال و اقرأ منه محتوى النقش.

نظرًا لأن الجمع بين تعليمات OP_FALSE وOP_IF سيؤدي إلى عدم تنفيذ البرنامج النصي، يمكن تخزين بايتات من المحتوى العشوائي فيه دون التأثير على منطق البرنامج النصي الأصلي.

يتم تسلسل النقش النصي الذي يحتوي على السلسلة "Hello, World!" على النحو التالي:

OP_FALSE OP_IF OP_PUSH "ord"OP_1OP_PUSH

"text/ plain ;charset=utf-8"OP_0OP_PUSH "مرحبًا أيها العالم!"OP_ENDIF

يقوم بروتوكول Ordinals بشكل أساسي بإجراء تسلسل لهذا الجزء من التعليمات البرمجية في البرنامج النصي Taproot.

نجد معاملة من السلسلة لشرح مبدأ ترميز الأرقام الترتيبية بالتفصيل:

https://explorer.btc.com/btc/transaction/885d037ed114012864c031ed5ed8bbf5f95b95e1ef6469a808e9c08c4808e3ae< / p>

يمكننا الاطلاع على تفاصيل هذه الصفقة:

نقوم بتحليل تشفير حقل الشاهد بدءًا من 0063 (OP_FALSE OP_IF)، ويمكننا فهم محتوى التشفير المتسلسل:

لذا طالما أننا نستطيع فك تشفير هذا الجزء من الكود في نص الشاهد، فيمكننا معرفة المحتوى المدرج. ما يتم ترميزه هنا هو معلومات نصية عادية، كما أن البيانات الأخرى مثل html والصور ومقاطع الفيديو وما إلى ذلك متشابهة أيضًا.

من الناحية النظرية، يمكنك أيضًا تحديد محتوى التشفير الخاص بك، أو حتى المحتوى المشفر الذي لا يعرفه أحد سواك، ولكن لا يمكن عرض هذا المحتوى في المتصفحات العادية.

BRC20

في 9 مارس 2023، نشر مستخدم تويتر مجهول يُدعى domo تغريدة على Ordinals قم بإنشاء معيار رمزي متجانس أعلى البروتوكول، يسمى معيار BRC20. الفكرة هي أنه يمكن إدراج بيانات سلسلة JSON في نصوص Taproot عبر بروتوكول Ordinals لنشر رموز BRC-20 القابلة للاستبدال وسكها ونقلها.

الشكل 1: البدايات المتواضعة لرمز BRC-20 (أول مشاركة لدومو حول هذا الموضوع)

المصدر: Twitter (@domodata)

الشكل 2: ثلاث عمليات أولية محتملة لرمز BRC-20 (p = اسم البروتوكول، op = العملية، القراد = المؤشر/المعرف، الحد الأقصى = الحد الأقصى للعرض، lim = حد سك العملة، amt = الكمية)

المصدر: https: //domo-2. gitbook.io/brc-20-experiment/, Binance Research

يقوم بادئ الرمز المميز بنشر رمز brc20 على السلسلة من خلال النشر، ثم يستخدم المشاركون النعناع للحصول على الرمز المميز تقريبًا التكلفة (رسوم التعدين فقط)، عندما يتجاوز عدد النعناع الحد الأقصى، سيتم اعتبار نقش نقش النعناع غير صالح من قبل المفهرس. بعد ذلك، يمكن للعنوان الذي يمتلك الرمز نقل الرمز من خلال نقش النقل.

من الجدير بالذكر أن كيسي، مؤسس Ordinals، غير سعيد للغاية لأن معاملات BRC-20 تمثل غالبية بروتوكول Ordinals. لقد صرح علنًا أن BRC-20 جلب حمولة من القمامة إلى Ordinals الذي أنشأه. لذلك، أرسل فريق Casey خطابًا علنيًا يطلب من Binance حذف Ordinals في مقدمة الرمز المميز لـ ORDI، ولم يرغب في أن يكون بروتوكول Ordinals مرتبطًا بـ ORDI.

البروتوكول الموسع

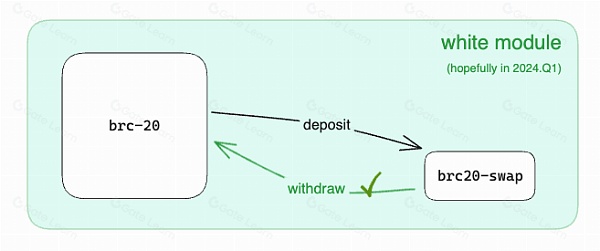

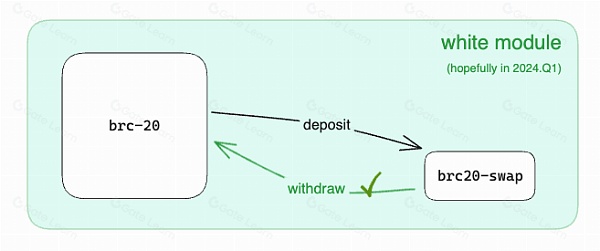

مبادلة BRC20

حاليًا أكبر سوق وإمدادات مفهرسة ومحفظة للتسجيل التداول اقترح التاجر Unisat بروتوكول مبادلة BRC20 لمعاملات BRC20، وهو متاح الآن للمستخدمين الأوائل لتجربته.

لا يمكن تنفيذ معاملات التسجيل السابقة إلا من خلال طريقة تسمى PSBT (معاملة البيتكوين الموقعة جزئيًا)، والتي تشبه نظام التوقيع خارج السلسلة الخاص بـ Opensea ويتم "مطابقتها" من خلال الخدمات المركزية. والبائع. وينتج عن ذلك أنه لا يمكن تداول أصول BRC20 إلا من خلال الأوامر المعلقة مثل أصول NFT، كما أن السيولة وكفاءة المعاملات منخفضة للغاية.

تقدم المبادلة brc20 آلية تسمى الوحدة النمطية في سلسلة json لبروتوكول brc20. في هذه الوحدة، يمكن نشر مجموعة من البرامج النصية المشابهة للعقود الذكية. بأخذ وحدة المبادلة كمثال، يمكن للمستخدم قفل BRC20 في الوحدة من خلال النقل، أي بدء معاملة نقل لنفسه، ولكن يتم قفل النقش في المعاملة في الوحدة، بعد إكمال المستخدم للمعاملة أو الانسحاب من LP، يمكنك بدء معاملة وسحب رموز brc20.

حاليًا، تعمل المبادلة brc20 في الوضع الموسع للوحدة السوداء. الوحدة السوداء هي لأسباب أمنية. بدون الإجماع والتحقق، يتم تحديد الأموال التي يمكن للمستخدمين سحبها من خلال مجموع الأموال في الوحدة .، أي أنه لا يمكن لأي مستخدم سحب أكثر من إجمالي الأصول المقفلة في الوحدة.

عندما يكون سلوك الوحدة السوداء تم حظره من قبل المستخدم، حيث يتم فهمه وتنفيذه، ويصبح موثوقًا به تدريجيًا، ويتم قبوله تدريجيًا من قبل المزيد من المفهرسين، وينتقل المنتج من الوحدة السوداء إلى الوحدة البيضاء، ويصل إلى إجماع على الترقية. يمكن للمستخدمين إيداع وسحب الأصول بحرية.

بالإضافة إلى ذلك، لأن اتفاقية brc20 وحتى النظام البيئي The Ordinals بأكمله لا يزال في مراحله الأولى، ويحتل Unisat نفوذًا وسمعة أكبر، فهو يوفر خدمات فهرسة كاملة مثل المعاملات والاستعلام عن الرصيد للبروتوكول، وهناك خطر مركزي واحد. تسمح بنية التشغيل المعيارية الخاصة بها لمزيد من مقدمي الخدمات بالمشاركة، وبالتالي تحقيق مؤشر أكثر لامركزية.

BRC420

تم تطوير بروتوكول Brc420 بواسطة RCSV. لقد قاموا بتوسيع النقش الأصلي عن طريق إضافة فهرس متكرر. يتم تعريف تنسيقات الأصول الأكثر تعقيدًا بشكل متكرر. وفي الوقت نفسه، ينشئ Brc420 علاقة ملزمة بين حقوق الاستخدام والإتاوات على أساس نقش واحد. عندما يقوم المستخدم بإصدار أصول، فإنه يحتاج إلى دفع إتاوات للمبدع، وعندما يمتلك نقشا، يمكنه تخصيص حق استخدامه وتحديد سعر له. ومن الممكن أن تشجع هذه الخطوة المزيد من الابتكار في النظام البيئي Ordinals.

يوفر اقتراح Brc420 مساحة خيال أوسع لبيئة النقوش، بالإضافة إلى إنشاء metaverse أكثر تعقيدًا من خلال مراجع متكررة، يمكن أيضًا إنشاء بيئة العقد الذكي من خلال مراجع متكررة لنقوش الكود.

ARC20

يتم توفير معيار الرمز المميز ARC20 بواسطة بروتوكول Atomics. في هذا المعيار، "الذرات" هي الوحدات الأساسية المبنية على Bitcoin. فوق أصغر وحدة ساتوشي (سات). وهذا يعني أن كل رمز مميز لـ ARC20 مدعوم دائمًا بـ 1 سات. بالإضافة إلى ذلك، يعد ARC20 أول بروتوكول رمزي يتم سكه عبر نقوش إثبات العمل (PoW)، مما يسمح للمشاركين بتعدين النقوش أو NFTs بطريقة مشابهة لتعدين البيتكوين.

إن مساواة 1 رمز ARC20 بـ 1 سبت يجلب العديد من الفوائد:

1. أولاً، لن تقل قيمة كل رمز ARC20 عن 1 سبت، مما يسمح للبيتكوين بالعمل كعملة. "مرساة الذهب الرقمية" في هذه العملية.

2. ثانيًا، عند التحقق من معاملة ما، ما عليك سوى الاستعلام عن UTXO المطابق لـ sat، وهو على النقيض من BRC20، الذي يتطلب سجلات حالة دفتر الأستاذ خارج السلسلة وتعقيد الطرف الثالث جهاز التسلسل.

3. بالإضافة إلى ذلك، يمكن إكمال جميع عمليات ARC20 من خلال شبكة Bitcoin دون خطوات إضافية.

4. أخيرًا، نظرًا لقابلية تكوين UTXO، يمكن نظريًا تحقيق التبادل المباشر لرموز ARC20 المميزة والبيتكوين، مما يوفر إمكانية السيولة المستقبلية.

يقوم بروتوكول Atomics بتعيين معلمات بادئة خاصة لتعدين Bitwork لرموز ARC20. يمكن لمصدري الرمز المميز اختيار بادئة خاصة، ويجب على المستخدمين حساب البادئة المطابقة من خلال تعدين وحدة المعالجة المركزية (CPU) قبل أن يصبحوا مؤهلين لسك رمز ARC20 المميز. يتوافق نموذج "وحدة معالجة مركزية واحدة، صوت واحد" مع فلسفة أصوليي البيتكوين.

هل النقش آمن؟

يبدو أن النقش مجرد نص "غير ضار" تم تحميله إلى السلسلة وتحليله من خلال مفهرس مركزي. يبدو أنه لتكون مشكلة أمنية. وهذا مجرد اعتبار أمني للخدمات المركزية، ولكن فيما يتعلق بالأمان على السلسلة، لا تزال بحاجة إلى الاهتمام بالنقاط التالية:

1. قم بزيادة العبء على العقد

سيؤدي النقش إلى زيادة حجم كتل البيتكوين، مما سيزيد من الموارد التي تتطلبها العقد لنشر الكتل وتخزينها والتحقق منها على الشبكة. إذا كان هناك عدد كبير جدًا من النقوش، فسيؤدي ذلك إلى تقليل اللامركزية في شبكة البيتكوين وجعل الشبكة أكثر عرضة للهجمات.

2. أمان منخفض

يمكن استخدام النقوش لتخزين أي نوع من البيانات، بما في ذلك التعليمات البرمجية الضارة. إذا تمت إضافة تعليمات برمجية ضارة إلى كتل Bitcoin، فقد يؤدي ذلك إلى ثغرات أمنية في الشبكة.

3. يجب تنظيم المعاملات

يجب تنظيم معاملات التسجيل، والانتباه إلى قاعدة الترتيبات الترتيبية التي تدخل أولاً تخرج أولاً لمنع حدوث النقوش بسبب الإهمال، يتم تدمير قابلية الفهرسة.

4. هناك مخاطر في البيع والشراء

يتعرض سوق التداول الخاص بـ Inscription، سواء كان OTC أو PSBT، لخطر فقدان الأصول.

في ما يلي بعض المشكلات الأمنية المحددة:

1. زيادة معدل الكتلة اليتيمة ومعدل الانقسام

سيزيد النقش حجم كتلة المنطقة، مما يؤدي إلى زيادة معدل الكتلة اليتيمة ومعدل الشوكة. تشير الكتل اليتيمة إلى الكتل التي لا تتعرف عليها العقد الأخرى، وتشير الشوكات إلى وجود العديد من سلاسل الكتل المتنافسة في الشبكة. تقلل الكتل والشوكات المعزولة من استقرار الشبكة وأمنها.

2. يتلاعب المهاجمون بالنقوش

يستطيع المهاجم استغلال انفتاح النقوش للقيام بهجمات العبث.

على سبيل المثال، يمكن للمهاجم استبدال المعلومات المخزنة في النقش بشفرة ضارة لاختراق خادم المفهرس أو غزو جهاز المستخدم من خلال حصان طروادة.

3. الاستخدام غير السليم للمحفظة

إذا تم استخدام المحفظة بشكل غير صحيح ولم تتمكن المحفظة من فهرسة النقوش، فمن المحتمل أن يتم نقل النقوش عن طريق الخطأ، مما أدى إلى خسائر في الأصول.

4. التصيد الاحتيالي أو الاحتيال

قد يستخدم المهاجم مواقع unisat المزيفة ومواقع المفهرسة الأخرى لحث المستخدمين على إجراء معاملات التسجيل، وبالتالي سرقة أصول المستخدم.

5. حذف توقيع PSBT

استخدم Atomics Market ذات مرة طريقة توقيع خاطئة، مما تسبب في إتلاف أصول المستخدم

قراءة ذات صلة:

<تحليل خسارة أصول مستخدم سوق الذرات>

https://metatrust.io/company/blogs/ post/ the-analys-of-the-atomicals-market-user-asset-loss

لمعالجة هذه المشكلات الأمنية، يمكن اتخاذ التدابير التالية:

1. تحديد حجم النقوش

يمكنك تحديد حجم النقوش لتقليل التأثير على عبء العقدة، وهو ما يفعله Luke بالفعل في بداية المقالة.

2. تشفير النقش

يمكن تشفير النقش لمنع هجمات التعليمات البرمجية الضارة.

3. استخدم مصادر التدوين الموثوقة

يمكنك استخدام مصادر التدوين الموثوقة لمنع مشكلات التوقيع والتصيد الاحتيالي.

4. استخدم محفظة تدعم النقوش

استخدم محفظة تدعم النقوش لأنشطة النقل.

5. انتبه لمراجعة رموز النقوش والنصوص ذات الصلة

في التجارب الجديدة لـ brc20-swap والنقوش العودية، بسبب المقدمة من الرموز والبرامج النصية ذات الصلة، تحتاج إلى ضمان أمن هذه الرموز والبرامج النصية.

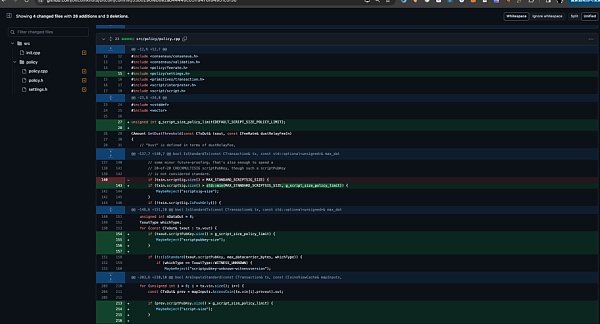

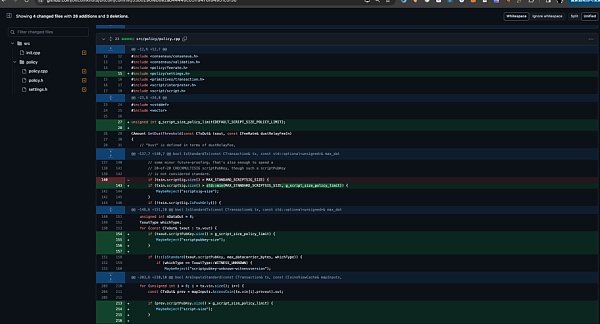

من منظور تقني وأمني، تعد Bitcoin Inscription في الأساس ثغرة أمنية لتجاوز القواعد. ولا يبدو أن البرنامج النصي الجذري يقوم بتخزين البيانات، كما أن هناك أيضًا بعض المشكلات الأمنية المتعلقة به. التغييرات التي أجراها Luke على الكود الأساسي للبيتكوين صحيحة من منظور أمني. لم يقم Luke بتعديل طبقة الإجماع الخاصة بالبيتكوين بشكل مباشر، ولكنه اختار ضبط وحدة مرشح البريد العشوائي (مرشح الإستراتيجية) بحيث يمكن للعقد تصفية المعاملات الترتيبية تلقائيًا عند تلقي رسائل بث P2P. في مرشح الإستراتيجية هذا، هناك عدة وظائف تسمى isStandard() والتي تتحقق مما إذا كانت الجوانب المختلفة للمعاملة متوافقة مع المعيار. إذا كانت المعاملة لا تستوفي المعايير، فسيتم تجاهل المعاملة التي تتلقاها العقدة بسرعة.

بمعنى آخر، على الرغم من إمكانية إضافة معاملات Ordinals في النهاية إلى blockchain، فإن معظم العقد لن تضيف هذا النوع من البيانات إلى تجمع المعاملات، مما سيزيد من عدد مجمعات التعدين الراغبة في حزم بيانات Ordinals على السلسلة.تلقي التأخير. ومع ذلك، إذا قام مجمع التعدين ببث كتلة تحتوي على معاملة BRC-20، فستظل العقد الأخرى تتعرف عليها.

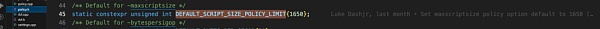

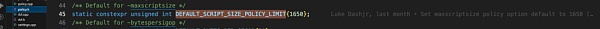

طرح Luke تغييرات على مرشح السياسة (السياسة) في عميل Bitcoin Knots، ويخطط لإدخال تغييرات مماثلة في عميل Bitcoin Core. في هذه المراجعة، قدم معلمة جديدة تسمى g_script_size_policy_limit، والتي تستخدم لتحديد حجم البرامج النصية في عدة أماكن مختلفة. يعني هذا التغيير أنه ستكون هناك قيود إضافية على حجم البرنامج النصي عند معالجة المعاملات، مما يؤثر على كيفية قبول المعاملات ومعالجتها.

حاليًا، القيمة الافتراضية لهذا تبلغ المعلمة 1650 بايت، ويمكن لأي عميل عقدة تعيينها من خلال المعلمة -maxscriptsize عند بدء التشغيل:

ومع ذلك، حتى إذا تم تحديث الكود، فسيظل الأمر طويلاً قبل أن يتم تحديث جميع عقد التعدين تم تحديثها إلى الإصدار الجديد. خلال هذا الوقت، يجب أن يكون المبتكرون في مجتمع Inscription قادرين على إنشاء بروتوكولات أكثر أمانًا.

قامت Metatrust Labs بتسجيل ومراقبة مخاطر الاستثمار في Inscription على منصة MetaScore من خلال البيانات المتسلسلة وتتبع الأصول، وفي الوقت نفسه، أطلقت أيضًا محرك قواعد مراقبة شبكة Bitcoin على منصة MetaScout للمساعدة الاستثمار يراقب المؤلف البيانات في الوقت الحقيقي من Bitcoin Inscription.

في هذا العدد، نستكشف المبادئ التقنية وقضايا السلامة المحتملة لبيئة النقوش الشائعة. وفي العدد التالي، سنقدم لك تقنية حفر دوائر Taproot الأكثر تعقيدًا—— bitVM، تابعونا.

Catherine

Catherine