Nguồn: Chainalysis; Được biên soạn bởi: Songxue, Golden Finance

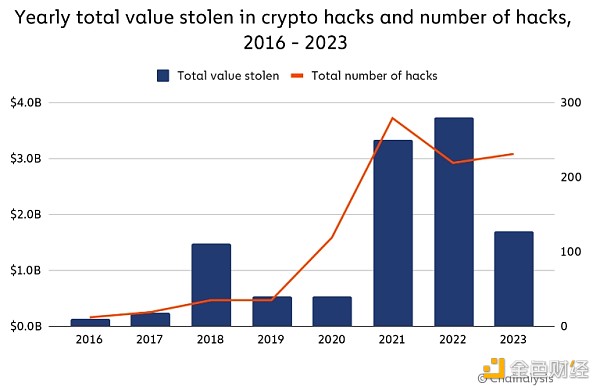

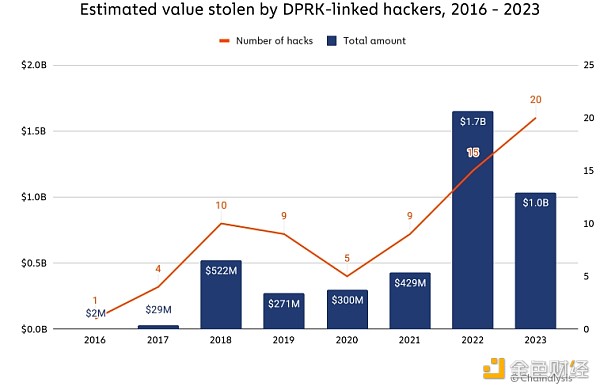

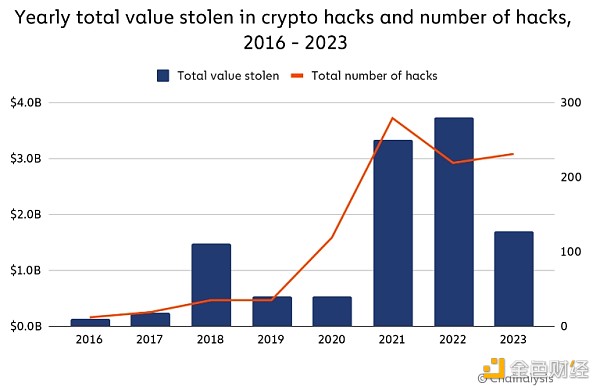

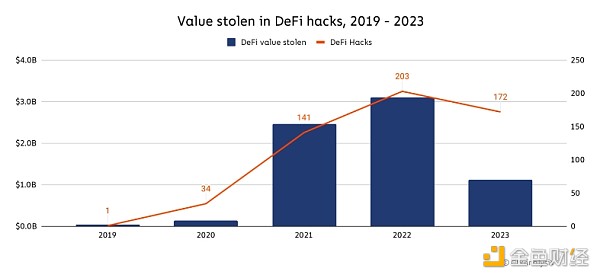

Trong vài năm qua, việc hack tiền điện tử đã trở thành một mối đe dọa phổ biến và mạnh mẽ, dẫn đến hàng tỷ đô la trên các nền tảng tiền điện tử bị hack. và bộc lộ các lỗ hổng trong toàn bộ hệ sinh thái. Như chúng tôi đã tiết lộ trong Báo cáo tội phạm tiền điện tử năm ngoái,2022 là năm tồi tệ nhất từ trước đến nay đối với các vụ trộm tiền điện tử. Số tiền bị đánh cắp lên tới 3,7 tỷ USD. Tuy nhiên, Đến năm 2023, số tiền bị đánh cắp đã giảm khoảng 54,3% xuống còn 1,7 tỷ USD strong> , mặc dù số vụ hack riêng lẻ đã thực sự tăng lên, từ 219 vụ vào năm 2022 lên 231 vụ vào năm 2023.

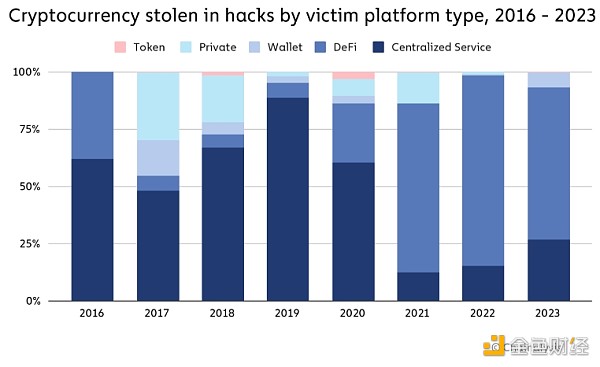

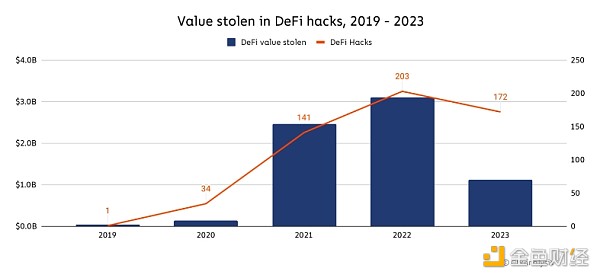

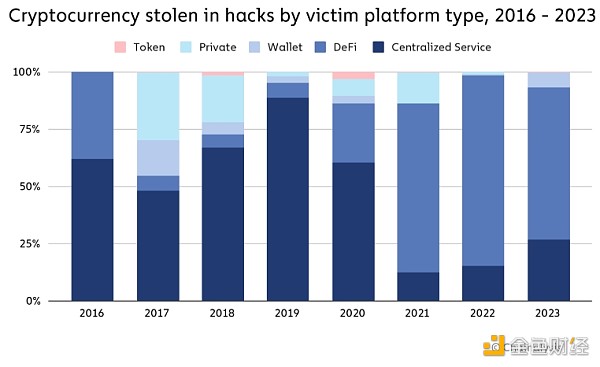

Tại sao số lượng tiền bị đánh cắp lại giảm đáng kể? Chủ yếu là do các cuộc tấn công hack DeFi giảm. Vào năm 2021 và 2022, các vụ hack giao thức DeFi thống trị xu hướng gia tăng đáng kể số lượng tiền điện tử bị đánh cắp, cho phép tin tặc đánh cắp hơn 3,1 tỷ USD từ các vụ hack DeFi vào năm 2022. Nhưng vào năm 2023, tin tặc chỉ đánh cắp 1,1 tỷ USD từ các giao thức DeFi. Điều này tương đương với mức giảm 63,7% so với cùng kỳ năm trước trong tổng giá trị bị đánh cắp hàng năm của nền tảng DeFi. Tỷ lệ tổng số tiền bị đánh cắp do nạn nhân của giao thức DeFi nắm giữ cũng giảm đáng kể vào năm 2023, như được hiển thị trong biểu đồ bên dưới.

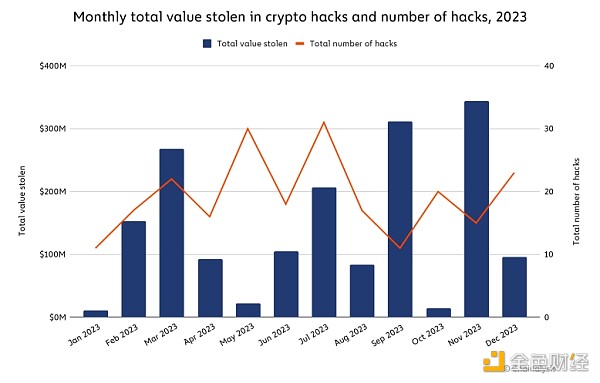

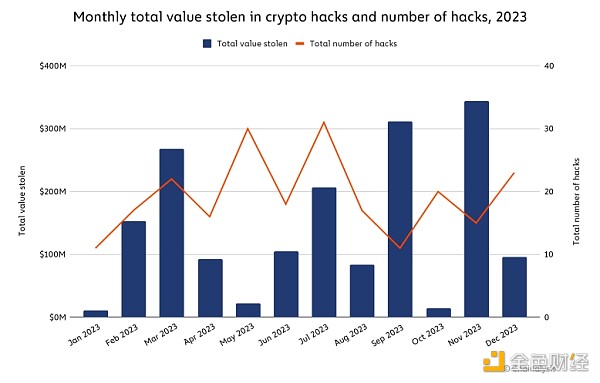

Chúng tôi sẽ làm theo Có thể lý do dẫn đến sự sụt giảm các cuộc tấn công hack DeFi sẽ được khám phá chi tiết hơn. Bất chấp mức giảm này, năm 2023 vẫn chứng kiến các vụ hack quy mô lớn đối với các giao thức DeFi quan trọng. Ví dụ: Euler Finance, một giao thức cho vay chạy trên Ethereum, đã trải qua một cuộc tấn công cho vay nhanh vào tháng 3 năm 2023, dẫn đến thiệt hại khoảng 197 triệu USD. Có 33 vụ hack xảy ra vào tháng 7 năm 2023, nhiều nhất so với bất kỳ tháng nào, bao gồm cả vụ trộm 73,5 triệu USD từ Curve Finance. Chúng ta có thể thấy mức tăng đột biến do các cuộc tấn công này gây ra trong biểu đồ bên dưới.

Tương tự, vào năm 2023 Vào tháng 9 và tháng 11 năm nay, một số cuộc tấn công quy mô lớn đã xảy ra trên cả nền tảng DeFi và CeFi: Mixin Network (200 triệu USD), CoinEx (43 triệu USD), Poloniex Exchange (130 triệu USD), HTX (113,3 triệu USD)) và Kyber Network (54,7 triệu USD).

Tội phạm mạng có liên hệ với Triều Tiên đã có một năm hoạt động tích cực nhất từ trước đến nay, thực hiện nhiều vụ hack tiền điện tử hơn bao giờ hết.

Các vectơ tấn công ảnh hưởng đến DeFi rất phức tạp và đa dạng

Các cuộc tấn công của hacker DeFi sẽ gia tăng vào năm 2021 và 2022. Những kẻ tấn công đã đánh cắp lần lượt khoảng 2,5 tỷ USD và 3,1 tỷ USD từ giao thức. Mar Gimenez-Aguilar, kiến trúc sư bảo mật và nhà nghiên cứu trưởng tại đối tác Halborn của chúng tôi, đã nói với chúng tôi về xu hướng gia tăng các cuộc tấn công hack DeFi trong hai năm qua. Cô giải thích: "Một xu hướng đáng lo ngại là tần suất và mức độ nghiêm trọng của các cuộc tấn công đang gia tăng trong hệ sinh thái DeFi. Trong phân tích toàn diện về 50 vụ hack DeFi hàng đầu, chúng tôi nhận thấy rằng các chuỗi dựa trên EVM và Solana nằm trong số các chuỗi bị tấn công nhiều nhất, chủ yếu là do mức độ phổ biến và khả năng thực hiện hợp đồng thông minh của chúng." Khi xem xét xu hướng năm ngoái, các chuyên gia bảo mật nói với chúng tôi rằng họ tin rằng nhiều lỗ hổng DeFi xuất phát từ việc các nhà khai thác giao thức tập trung chủ yếu vào Tăng trưởng, thay vì tập trung vào việc triển khai và duy trì các hệ thống bảo mật mạnh mẽ.

Tuy nhiên, lần đầu tiên kể từ khi DeFi trở thành một lĩnh vực quan trọng của nền kinh tế tiền điện tử, tổng số tiền bị đánh cắp hàng năm từ các giao thức DeFi đã giảm và mức giảm là đáng kể.

Vào năm 2023, giá trị do các vụ hack DeFi gây ra đã giảm 63,7% so với cùng kỳ năm ngoái và tổn thất trung bình trên mỗi vụ hack DeFi giảm 7,4%. Và, trong khi số vụ hack tiền điện tử riêng lẻ tăng vào năm 2023 thì số vụ hack DeFi lại giảm 17,2%.

Để hiểu rõ hơn về xu hướng này, chúng tôi đã hợp tác với Halborn để phân tích hoạt động hack DeFi năm 2023 thông qua lăng kính của các vectơ tấn công cụ thể mà tin tặc khai thác.

Phân loại và phân tích các vectơ tấn công trong lĩnh vực DeFi

Các vectơ tấn công ảnh hưởng đến DeFi rất đa dạng và liên tục do đó, điều quan trọng là phải phân loại chúng để hiểu cách thức các cuộc tấn công xảy ra và cách thức các giao thức có thể làm giảm khả năng xảy ra của chúng trong tương lai. Theo Halborn, Các vectơ tấn công DeFi có thể được chia thành hai loại: vectơ bắt nguồn trên chuỗi và vectơ bắt nguồn ngoài chuỗi.

Các vectơ tấn công trên chuỗi không bắt nguồn từ các lỗ hổng trong chính blockchain mà từ các lỗ hổng trong các thành phần trên chuỗi của giao thức DeFi (chẳng hạn như hợp đồng thông minh). Đây không phải là mối lo ngại đối với các dịch vụ tập trung, không chạy dưới dạng ứng dụng phi tập trung với mã hiển thị công khai như giao thức DeFi. Các vectơ tấn công ngoài chuỗi bắt nguồn từ các lỗ hổng bên ngoài chuỗi khối – một ví dụ có thể là việc lưu trữ khóa riêng ngoài chuỗi trong một giải pháp lưu trữ đám mây bị trục trặc – và do đó phù hợp với các giao thức DeFi và dịch vụ tập trung.

< td width="167" valign="top" style="word-break: break-all; border-width: 1px; border-style: Solid;">Khi kẻ tấn công tạo ra lỗ hổng do hack trong giao thức khác Và khi sử dụng một giao thức. Sự gia tăng này cũng bao gồm các vụ hack có liên quan chặt chẽ đến các vụ hack trong các giao thức khác. < td width="167" valign="top" style="word-break: break-all; border-width: 1px; border-style: Solid;">Khi kẻ tấn công khai thác lỗ hổng hợp đồng thông minh hoặc khai thác một oracle thiếu sót không thể Khi giá tài sản chính xác được phản ánh, nó tạo điều kiện thuận lợi cho việc thao túng giá mã thông báo kỹ thuật số. < td width="167" valign="top" style="word-break: break-all; border-width: 1px; border-style: Solid;">Khi kẻ tấn công có được quyền truy cập vào các chương trình bên thứ ba ngoài chuỗi được sử dụng bởi giao thức Khi có được quyền truy cập, chương trình sẽ cung cấp thông tin mà sau này có thể được sử dụng để khai thác.

| Danh mục con vectơ tấn công của hacker | Định nghĩa | Chain On hoặc ngoài chuỗi |

| Khai thác giao thức | Khi kẻ tấn công khai thác các lỗ hổng giao thức trong các thành phần blockchain, chẳng hạn như các lỗ hổng liên quan đến nút xác thực, máy ảo của giao thức hoặc lớp khai thác. | trên chuỗi |

| Tấn công nội bộ | Khi kẻ tấn công bên trong giao thức (chẳng hạn như nhà phát triển lừa đảo) sử dụng đặc quyền thông tin quan trọng hoặc thông tin cá nhân khác khi trực tiếp đánh cắp tiền. | Dưới chuỗi |

| Lừa đảo | Khi kẻ tấn công lừa người dùng ký quyền, thường là bằng cách thay thế một giao thức hợp pháp. Đã hoàn thành, do đó cho phép kẻ tấn công sử dụng mã thông báo thay mặt người dùng. Lừa đảo cũng có thể xảy ra khi kẻ tấn công lừa người dùng gửi tiền trực tiếp đến một hợp đồng thông minh độc hại. | Dưới chuỗi |

Diffusion

| trên chuỗi |

| Máy chủ bị hỏng | Khi kẻ tấn công xâm phạm máy chủ thuộc sở hữu của giao thức, do đó làm gián đoạn hoạt động bình thường của quy trình làm việc của giao thức hoặc thu thập kiến thức để khai thác thêm giao thức. | Dưới chuỗi |

| Wallet Hacker | Khi kẻ tấn công khai thác giao thức cung cấp dịch vụ lưu ký/ví và sau đó lấy được ví có liên quan Khi thông tin hoạt động. | Dưới chuỗi |

| Hacker thao túng giá | trên chuỗi |

| Phát triển hợp đồng thông minh | Khi kẻ tấn công khai thác lỗ hổng trong mã hợp đồng thông minh, thông thường được cấp quyền truy cập trực tiếp vào các cơ chế kiểm soát khác nhau của giao thức và chuyển mã thông báo. | trên chuỗi |

| Khóa riêng bị rò rỉ | Ví dụ: khi kẻ tấn công giành được quyền truy cập vào khóa riêng của người dùng, điều này Nó có thể xảy ra do rò rỉ hoặc trục trặc phần mềm ngoài chuỗi. | Dưới chuỗi |

| Tấn công quản trị | Khi kẻ tấn công có đủ ảnh hưởng hoặc quyền biểu quyết để thao túng Khi một dự án blockchain có cơ cấu quản trị tập trung, các đề xuất độc hại có thể được hình thành. | trên chuỗi |

| Thiệt hại của bên thứ ba | Dưới chuỗi |

| Khác | Cuộc tấn công không thuộc bất kỳ loại nào ở trên hoặc có không đủ thông tin để tiến hành phân loại đúng. | Trên chuỗi/ngoài chuỗi |

Theo Gimenez-Aguilar, có những vấn đề nghiêm trọng với cả lỗ hổng trên chuỗi và ngoài chuỗi. Cô giải thích: “Trong lịch sử, hầu hết các vụ hack DeFi đều xuất phát từ các lỗ hổng trong thiết kế và triển khai hợp đồng thông minh — một tỷ lệ lớn các hợp đồng bị ảnh hưởng mà chúng tôi đã kiểm tra đều không trải qua bất kỳ cuộc kiểm tra nào hoặc chưa được kiểm tra đầy đủ,” cô giải thích. "Một xu hướng đáng chú ý khác là sự gia tăng các cuộc tấn công do xâm phạm khóa riêng tư, điều này nhấn mạnh tầm quan trọng của việc cải thiện các biện pháp bảo mật bên ngoài một chuỗi khối nhất định."

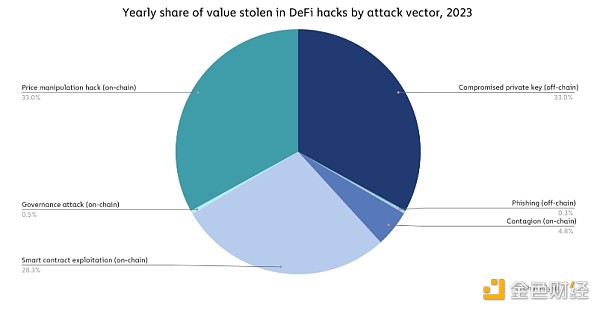

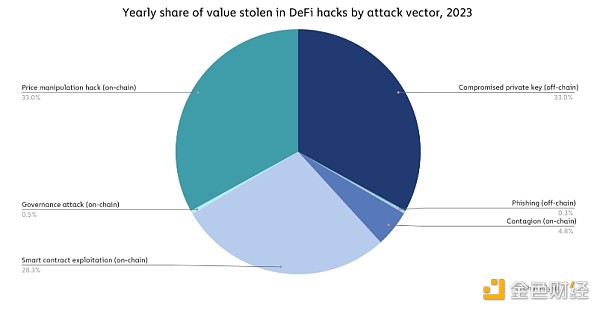

Trên thực tế, dữ liệu cho thấy rằng trên chuỗi và Các lỗ hổng ngoài chuỗi được Gimenez-Aguilar mô tả - cụ thể là khóa riêng bị xâm phạm, các cuộc tấn công thao túng giá và khai thác hợp đồng thông minh - tất cả đều góp phần gây ra tổn thất cho hacker vào năm 2023.

Nguồn: Halborn

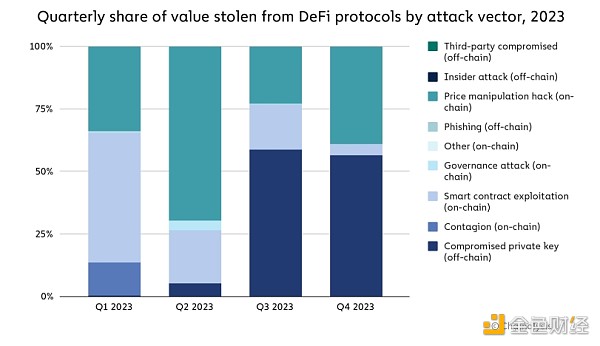

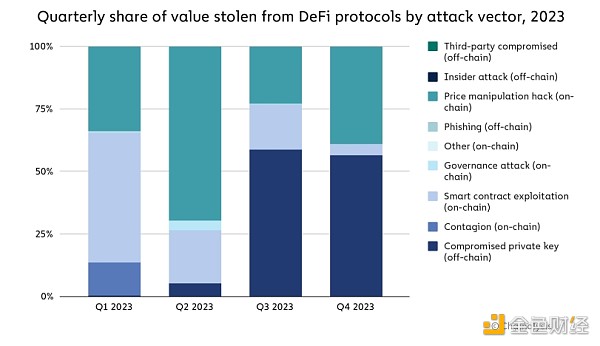

Nhìn chung, Các lỗ hổng trên chuỗi đã thúc đẩy phần lớn hoạt động hack DeFi vào năm 2023, nhưng như chúng ta có thể thấy trong hình ảnh bên dưới, điều này đã thay đổi trong suốt năm, với việc các khóa riêng tư bị xâm phạm trong quý 3 và quý 4 đã dẫn đến tỷ lệ các cuộc tấn công hack lớn hơn.

Nguồn: Halborn

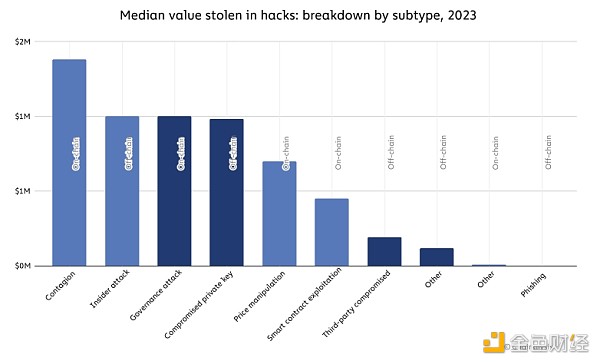

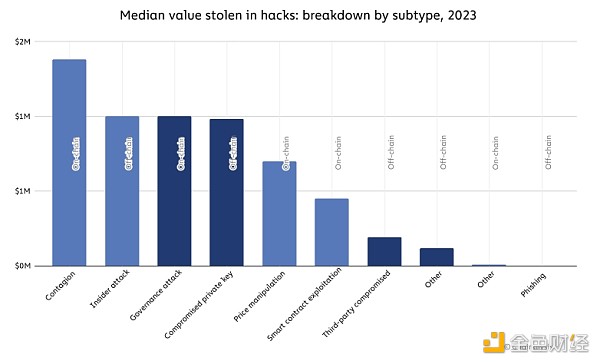

Từ góc độ của các cuộc tấn công hack liên tiếp, Hacks có nguồn gốc từ sự phổ biến (on-chain) là thiệt hại nặng nề nhất, với mức thiệt hại trung bình là 1,4 triệu USD. Các cuộc tấn công quản trị (trên chuỗi), các cuộc tấn công nội bộ (ngoài chuỗi) và xâm phạm khóa riêng (ngoài chuỗi) theo sát phía sau, với giá trị hack trung bình cho cả ba là khoảng 1 triệu USD.

Nguồn: Halborn

Nhìn chung, dữ liệu mang lại lý do để lạc quan. Sự sụt giảm giá trị thô bị đánh cắp từ DeFi vào năm 2023 và sự sụt giảm tương đối về số vụ hack do các lỗ hổng trên chuỗi trong năm 2023, gợi ýCác nhà khai thác DeFi có thể đang cải thiện tính bảo mật của hợp đồng thông minh. "Tôi thực sự nghĩ rằng việc tăng cường các biện pháp bảo mật trong giao thức DeFi là yếu tố chính giúp giảm số vụ hack liên quan đến lỗ hổng hợp đồng thông minh. Nếu chúng ta so sánh 50 vụ hack hàng đầu năm nay theo giá trị với các vụ hack trước đó Khi nào so sánh các cuộc tấn công (được nghiên cứu trong báo cáo Top 50 Hackers của Halborn), tỷ lệ phần trăm bị mất trong tổng số tổn thất giảm từ 47,0% tổng thể xuống còn 18,2%. Tuy nhiên, tỷ lệ các cuộc tấn công thao túng giá vẫn gần như giữ nguyên ở mức xấp xỉ 20,0% giá trị. Điều này cho thấy rằng khi khi tiến hành kiểm toán, các giao thức cũng nên xem xét sự tương tác của chúng với toàn bộ hệ sinh thái DeFi,” Gimenez-Aguilar nói. Tuy nhiên, cô cũng nhấn mạnh rằng sự gia tăng các cuộc tấn công do các vectơ tấn công như khóa riêng tư bị xâm phạm cho thấy rằng các nhà khai thác DeFi phải nhìn xa hơn bảo mật hợp đồng thông minh để giải quyết các lỗ hổng ngoài chuỗi: “Hãy so sánh tương tự như trước, liên quan đến khóa riêng tư bị xâm phạm Khoản lỗ tăng từ 22,0% lên 47,8%.” Như đã trình bày ở trên, cả lỗ hổng trên chuỗi và ngoài chuỗi đều có thể gây thiệt hại nặng nề.

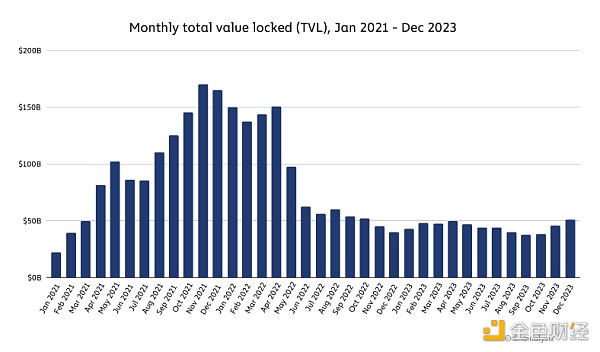

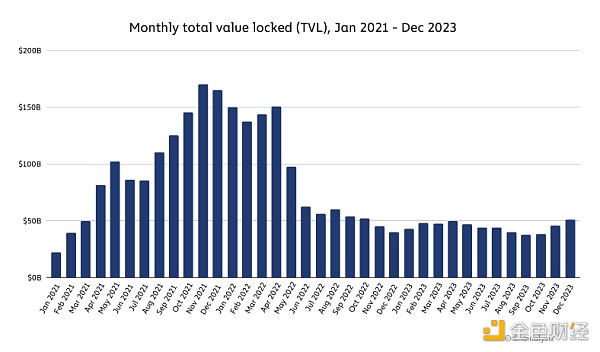

Tuy nhiên, Gimenez-Aguilar cũng thừa nhận rằng Sự sụt giảm về tổn thất do hack DeFi có thể một phần là do hoạt động DeFi trong 2023 Lý do cho sự sụt giảm tổng thể có thể chỉ đơn giản là do số lượng giao thức DeFi bị tin tặc tấn công giảm. Tổng giá trị bị khóa (TVL), đo lường tổng giá trị được nắm giữ hoặc đặt cược trong các giao thức DeFi, đã giảm trong suốt năm 2023, sau đợt giảm mạnh vào giữa năm 2022.

Nguồn: DeFiLlama

Chúng tôi không thể chắc chắn rằng sự suy giảm nạn hack DeFi chủ yếu là do bảo mật tốt hơn hoặc sự suy giảm hoạt động DeFi tổng thể - rất có thể là sự kết hợp của cả hai. Tuy nhiên, nếu số vụ hack giảm chủ yếu là do hoạt động tổng thể giảm, thì điều quan trọng là phải xem liệu vụ hack DeFi có tăng trở lại với một đợt tăng giá DeFi khác hay không, vì điều này sẽ dẫn đến TVL cao hơn và do đó mức đầu tư cao hơn cho tin tặc. Sử dụng nhóm vốn DeFi lớn hơn để tấn công.

Dù sao đi nữa, Các nhà khai thác DeFi nên thực hiện các bước để cải thiện tính bảo mật. Các giao thức DeFi dễ bị lỗi trên chuỗi có thể phát triển các hệ thống giám sát hoạt động trên chuỗi liên quan đến rủi ro kinh tế và tổn thất nền tảng trước đó. Ví dụ: các công ty như Hypernative và Hexagate tạo ra các cảnh báo tùy chỉnh để ngăn chặn và ứng phó với các cuộc tấn công mạng, giúp nền tảng bảo vệ tốt hơn các hoạt động tích hợp với các bên thứ ba như Bridges và liên lạc với những khách hàng có thể bị xâm phạm. Các nền tảng dễ bị lỗi ngoài chuỗi có thể cố gắng giảm sự phụ thuộc vào các sản phẩm và dịch vụ tập trung.

Triều Tiên đã tấn công nhiều nền tảng tiền điện tử hơn bao giờ hết vào năm 2023, nhưng lấy cắp ít hơn so với năm 2022

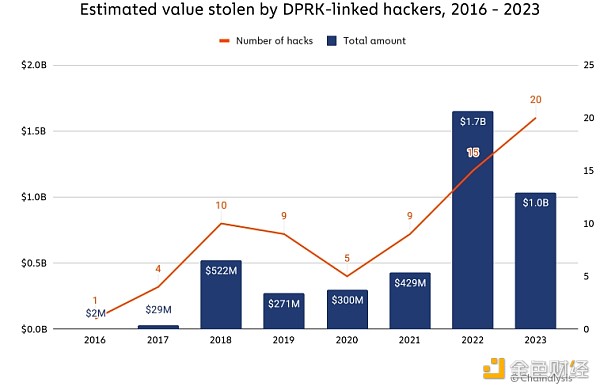

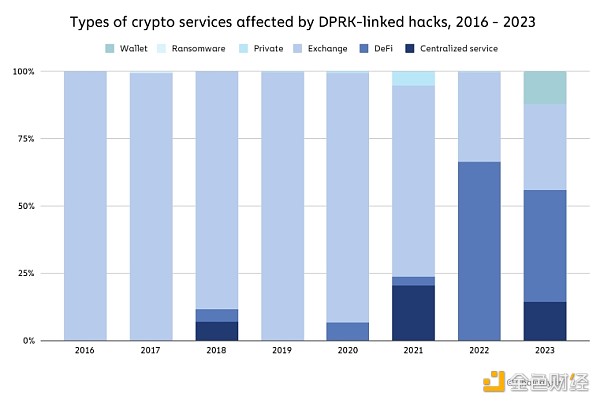

Trong Những năm gần đây, các cuộc tấn công hack liên quan đến Triều Tiên đang gia tăng, với các nhóm gián điệp mạng như Kimsuky và Lazarus Group sử dụng nhiều phương tiện độc hại khác nhau để lấy được số lượng lớn tài sản tiền điện tử. Vào năm 2022, tiền điện tử bị đánh cắp bởi các tin tặc có liên quan đến Triều Tiên đạt đỉnh điểm khoảng 1,7 tỷ USD. Vào năm 2023, chúng tôi ước tính tổng số tiền bị đánh cắp chỉ hơn 1 tỷ USD, nhưng như chúng ta có thể thấy bên dưới, số vụ hack đã lên tới 20 - kỷ lục cao nhất.

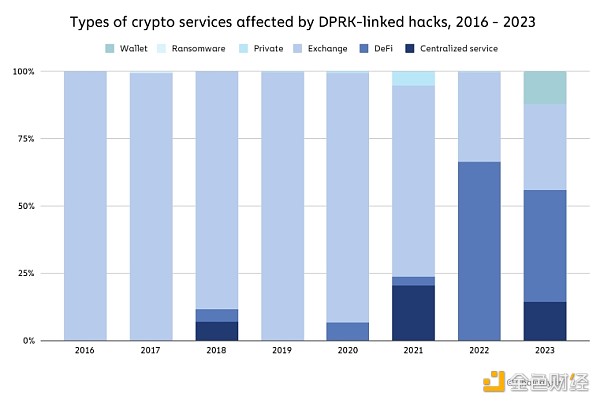

Chúng tôi ước tính rằng các tin tặc liên quan đến Triều Tiên đã đánh cắp khoảng 428 triệu đô la từ nền tảng DeFi vào năm 2023, đồng thời nhắm mục tiêu vào các dịch vụ tập trung (bị đánh cắp 150 triệu đô la), sàn giao dịch (bị đánh cắp 330,9 triệu đô la) và nhà cung cấp Ví (bị đánh cắp 127 triệu đô la).

2023, Bắc Triều Tiên Các cuộc tấn công chống lại các giao thức DeFi đã giảm đáng kể, phản ánh sự suy giảm tổng thể về các vụ hack DeFi mà chúng ta đã thảo luận ở trên.

Nghiên cứu điển hình: Lỗ hổng ví của Triều Tiên

Vào tháng 6 năm 2023, hàng nghìn người dùng Ví nguyên tử của , a dịch vụ ví tiền điện tử không giám sát đã bị tin tặc nhắm tới, dẫn đến thiệt hại ước tính là 129 triệu USD. FBI sau đó quy kết cuộc tấn công cho nhóm hacker TraderTraitor có liên hệ với Triều Tiên và cho biết vụ khai thác Atomic Wallet là vụ đầu tiên trong một loạt các cuộc tấn công tương tự, bao gồm các cuộc tấn công Alphapo và Coinspay vào cuối tháng đó. Mặc dù chi tiết chính xác của cuộc tấn công vẫn chưa rõ ràng, chúng tôi đã sử dụng phân tích trên chuỗi để xem tiền chảy vào đâu sau cuộc tấn công ban đầu, chúng tôi chia thành bốn giai đoạn.

Trong giai đoạn đầu tiên, kẻ tấn công thực hiện một hoạt động xuyên chuỗi—chuyển tài sản từ chuỗi khối này sang chuỗi khối khác, thường là để làm xáo trộn dòng tiền thu được bất hợp pháp—bằng cách chuyển tiền thông qua ba phương pháp sau tới Bitcoin blockchain:

Gửi tiền đến một sàn giao dịch tập trung . Mặc dù chúng tôi không thể tiếp tục theo dõi chuyển động trên chuỗi của số tiền sau khi được chuyển sang một dịch vụ tập trung, nhưng trong trường hợp này, chúng tôi biết rằng số tiền bị đánh cắp từ Ví Atomic đã được chuyển đổi thành Bitcoin trên sàn giao dịch tập trung vì chúng tôi đã nhận được dữ liệu bổ sung từ Tình báo thông thường khác được thu thập từ các nguồn đáng tin cậy hợp tác.

Gửi tiền tới cầu nối chuỗi chéo, sau đó có thể chuyển tiền đến chuỗi khối Bitcoin.

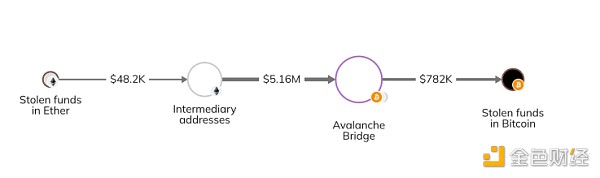

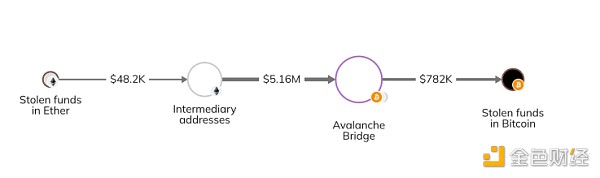

Gửi tiền tới hợp đồng Ethereum (wETH) được gói và sau đó chuyển sang chuỗi khối Bitcoin thông qua Cầu Avalanche.

Lò phản ứng phân tích chuỗi Phương pháp thứ ba được hiển thị bên dưới biểu đồ là số tiền bị đánh cắp (Ethereum vào thời điểm đó) đã di chuyển qua nhiều lần trước khi đến Cầu Avalanche và chuyển đổi sang Bitcoin. địa chỉ trung gian.

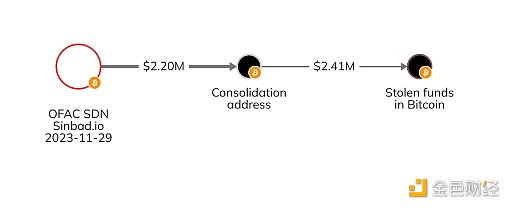

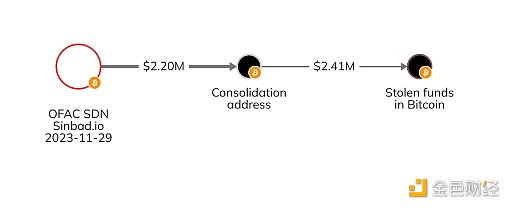

Trong giai đoạn thứ hai , những kẻ tấn công đã gửi số tiền bị đánh cắp đến Sinbad do OFAC trừng phạt, nơi cung cấp dịch vụ trộn có thể làm xáo trộn các chi tiết giao dịch trên chuỗi và trước đây đã được những kẻ rửa tiền ở Triều Tiên sử dụng. Những kẻ tấn công sau đó đã rút tiền từ Sinbad và chuyển chúng đến các địa chỉ tích hợp Bitcoin.

Ở giai đoạn thứ ba , chiến lược rửa tiền của kẻ tấn công gần như chuyển hoàn toàn sang chuỗi khối Tron thay vì chuỗi khối Bitcoin. Kẻ tấn công đã liên kết chéo với chuỗi khối Tron thông qua một trong các phương pháp sau:

Đặt tiền được gửi đến Avalanche và được chuyển sang chuỗi khối Tron thông qua cầu Avalanche.

Gửi tiền đến một dịch vụ tập trung, sau đó chuyển chúng sang chuỗi khối Tron.

Gửi tiền thông qua các loại tiền điện tử hỗn hợp khác hoặc các dịch vụ nâng cao quyền riêng tư để tiếp tục làm xáo trộn dòng tiền, sau đó được chuyển sang chuỗi khối Tron.

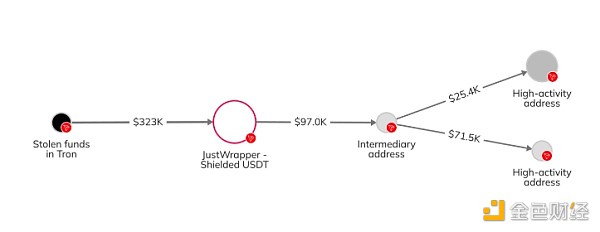

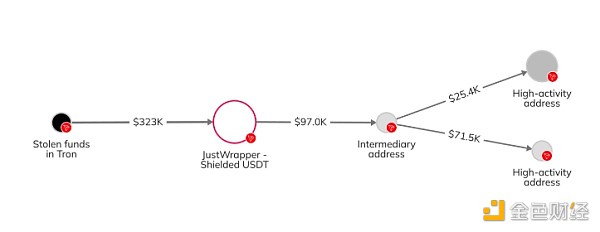

Trong giai đoạn thứ tư và cuối cùng, kẻ tấn công gửi tiền vào các dịch vụ khác nhau trên chuỗi khối Tron. Một số tiền đã được trộn thông qua JustWrapper Shielded Pool của Tron, trong khi số tiền khác cuối cùng được gửi đến các địa chỉ Tron hoạt động cao bị nghi ngờ thuộc về các nhà giao dịch OTC.

Hoạt động trực tuyến khác cho thấy số tiền bị đánh cắp từ Atomic đã được hợp nhất với tài sản từ các nguồn khác trước khi được chuyển đi nơi khác, điều này có thể liên quan đến các vi phạm Alphapo và Coinspay sau đó.

Tương lai của việc hack tiền điện tử

Mặc dù tổng số tiền bị đánh cắp từ các nền tảng tiền điện tử vào năm 2023 cao hơn năm 2023 những năm trước Giảm đáng kể, nhưng những kẻ tấn công ngày càng tinh vi và đa dạng trong phương thức tấn công. Tin tốt là các nền tảng tiền điện tử cũng đang trở nên phức tạp hơn về mặt bảo mật và phản ứng với các cuộc tấn công.

Khi các nền tảng tiền điện tử hành động nhanh chóng sau khi bị tấn công, các cơ quan thực thi pháp luật sẽ có thể liên hệ tốt hơn với sàn giao dịch nơi có số tiền bị đóng băng để thu giữ chúng và liên hệ với các dịch vụ nơi tiền chảy vào để thu thập thông tin liên quan về tài khoản và người dùng. . Khi các quy trình này tiếp tục được cải thiện, có khả năng số tiền bị đánh cắp từ các vụ hack tiền điện tử sẽ tiếp tục giảm.

WenJun

WenJun