Nền

Vào ngày 16 tháng 1 năm 2024, một blogger trên mạng xã hội Trung Quốc đã đưa ra thông tin rằng Lực lượng Đồng minh Myanmar bị nghi ngờ đã buộc phải thu một lượng lớn tiền điện tử từ những người hoạt động trong ngành lừa đảo điện tử đang mắc kẹt ở Myanmar và hiển thị các địa chỉ tiền điện tử mà họ cho là đã được sử dụng để thu tiền thanh toán. Tiết lộ này hiện đã hình thành một mạng lưới tương đối rộng rãi. Lây lan.

Bài viết này do Bitrace & MistTrack phối hợp thực hiện để phân tích quỹ tiền điện tử của các địa chỉ được tiết lộ, bao gồm: quy tắc thanh toán và thu quỹ địa chỉ, giải quyết rủi ro nguồn quỹ, các hoạt động địa chỉ liên quan, v.v., nhằm mục đích tiết lộ nội dung phân tích có liên quan.

Phân tích hành vi địa chỉ

(https://mp. weixin.qq.com/s/WDWM22vw68-NsVr0_1jHfA)

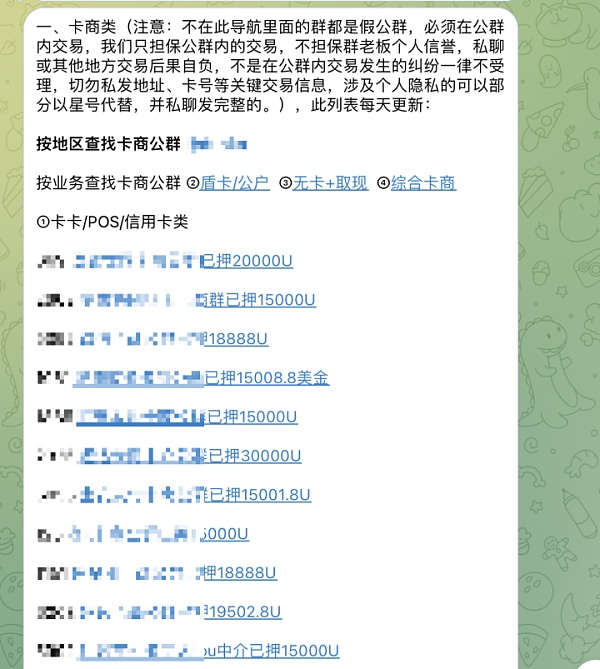

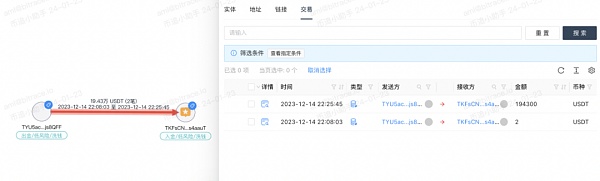

Hình trên thể hiện thông tin trong bài viết vi phạm. Dựa vào đó, các nhà nghiên cứu đã tiết lộ Địa chỉ thanh toán TKFsCN đã tiến hành phân tích tỷ giá hối đoái USDT và cố gắng suy luận đơn vị thanh toán đằng sau nó thông qua việc thanh toán USDT với số tiền cụ thể nhất định.

Hồ sơ giao dịch lịch sử của địa chỉ thanh toán cho thấy rằng giao dịch USDT duy nhất mà địa chỉ này nhận được chứa một số lượng lớn hàng chục và hàng trăm không còn nguyên vẹn, chẳng hạn như 71417, 42857 và các số khác. Điều này thường xảy ra khi các giao dịch sử dụng không phải USD làm đơn vị giải quyết tình huống. Sau khi cố gắng tính tỷ giá hối đoái của các loại tiền tệ hợp pháp chính so với USDT, các nhà nghiên cứu phát hiện ra rằng các giao dịch này bị nghi ngờ được thanh toán ở tỷ giá hối đoái 1 USD: 7-7,2 RMB và số tiền chuyển khoản trong một lần dao động từ 500.000 RMB đến 600.000. Có hiện tượng phân cụm ở các khoảng 1 triệu và 1,5 triệu.

Sau khi lọc ra các giao dịch có số tiền từ 100 USDT trở xuống, theo thống kê, trong tổng số 307 số tiền chuyển USDT trong TKFsCN, có 193 giao dịch chuyển số tiền dựa trên tỷ giá hối đoái RMB-USD, chiếm 62,86% tổng số tiền giao dịch chiếm 45,29% tổng số tiền giao dịch.

Điều này cho thấy hơn một nửa số giao dịch được thu thập bởi địa chỉ này được thanh toán bằng RMB và các giao dịch chuyển khoản có số tiền chuyển đổi 500.000 chiếm ưu thế. Bên thanh toán USDT phải là người Trung Quốc.

Phân tích nguồn tài trợ

Như đã đề cập trong bài viết gốc "Sau khi chiếm phố cổ, họ còn bắt người Hoa khắp nơi (ghi chú của tác giả: những người làm trong ngành lừa đảo điện tử). Nếu sẵn sàng trả tiền để bảo vệ mình, những người trả tiền có thể bị đuổi đi, còn những người không trả tiền sẽ được gửi đến Trung Quốc." Nếu đúng, giao dịch của TKFsCN sẽ có một số lượng lớn các đối tác mới và một số tiền đến từ các địa chỉ liên quan đến tài sản xám và đen, rửa tiền, lừa đảo, v.v.

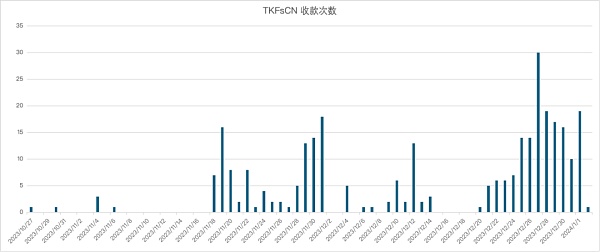

Dữ liệu cho thấy từ ngày 22 tháng 10 năm 2023 đến ngày 2 tháng 1 năm 2024, TKFsCN đã nhận được tổng số lượt chuyển USDT từ 182 đối tác trực tiếp, trong đó 117 địa chỉ có số tiền nhỏ + số lượng lớn liên tiếp. Hai đặc điểm chuyển tiền. Đây là hành vi kiểm tra chuyển khoản điển hình. Người trả tiền không chọn hoàn tất chuyển khoản trong một lần để xác nhận rằng địa chỉ đó là chính xác. Điều này cho thấy rằng ít nhất 62,29% đối tác có thể thực hiện chuyển khoản lần đầu tiên và không phải là đối tác thương mại thường xuyên của TKFsCN.

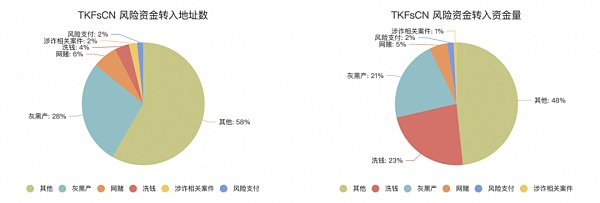

Một cuộc kiểm toán chuyên sâu hơn về quỹ rủi ro địa chỉ của TKFsCN cho thấy đối tác chuyển tiền đến địa chỉ này có liên quan chặt chẽ đến ngành công nghiệp đen và xám, cờ bạc trực tuyến, lừa đảo, rửa tiền, thanh toán rủi ro và các hoạt động khác. Trong số 182 bên chuyển tiền trực tiếp, có tới 42% là các địa chỉ liên quan đến hoạt động rủi ro, chuyển USDT trị giá 33.523.148 USD cho TKFsCN.

(Hình ảnh từ MistTrack và BitracePro)

Điều đáng lưu ý là ở Trong số các địa chỉ liên quan đến hàng loạt hoạt động rủi ro này, các nhà điều tra cũng tìm thấy 7 địa chỉ rõ ràng có liên quan đến các vụ án hình sự đã biết, bao gồm 2 vụ rửa tiền, 1 vụ lừa đảo, 1 vụ cờ bạc trực tuyến, 1 vụ lừa đảo qua điện thoại và địa chỉ địa lý của nghi phạm. địa điểm Các địa điểm đều ở phía bắc Myanmar hoặc Campuchia.

Điều này cho thấy địa chỉ đối tác thực hiện thanh toán cho TKFsCN không chỉ liên quan đến một số lượng lớn các hoạt động mã hóa rủi ro mà còn có liên quan chặt chẽ đến bọn tội phạm ở Đông Nam Bộ Châu Á.

Một điều kỳ lạ nữa là các nhà điều tra cũng tìm thấy một địa chỉ rửa tiền liên quan đến vụ lừa đảo viễn thông trong địa chỉ chuyển tiền, cho thấy một số tiền trong địa chỉ chuyển tiền Cũng có những nghi ngờ nhất định trong phân tích truy xuất nguồn gốc hướng lên trên. Điểm nghi ngờ này sẽ được mở rộng một cách không tế nhị trong phần "Phân tích địa chỉ liên quan" bên dưới.

Phân tích địa chỉ liên quan

Tổng hợp dựa trên TKFsCN ở trên Phân tích lớp cho thấy địa chỉ này bị nghi ngờ có mối quan hệ phân cụm chủ đề với gần một trăm địa chỉ, một số địa chỉ không chỉ có hoạt động thu, chi tiền tương tự TKFsCN mà còn tiết lộ thêm thông tin về người nhận thanh toán với người nhận thanh toán TKKj8G Ví dụ:

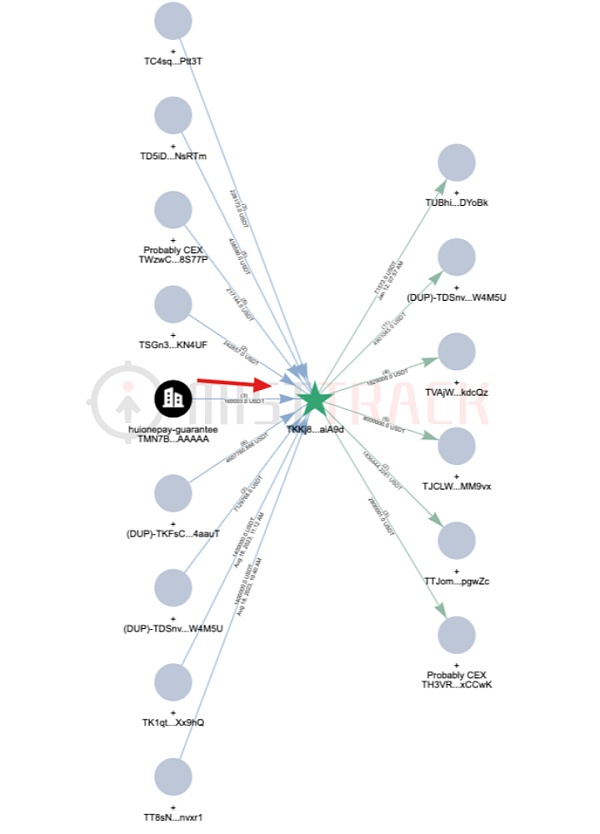

TKKj8G đã trực tiếp nhận 6 giao dịch từ TKFsCN với tổng trị giá hơn 4,6 triệu USDT. tiền là một trong những địa chỉ nhận tiền trong liên kết tiền tiếp theo của người nhận thanh toán;

TKKj8G là một trong những địa chỉ Trong số 60 bộ sưu tập có số tiền vượt quá 100 USDT, có tới 50 bộ sưu tập có hành vi thử nghiệm số lượng nhỏ tương tự như TKFsCN;

TKKj8G bắt đầu hoạt động vào ngày 18 tháng 8 năm 2023, sớm hơn nhiều so với các địa chỉ khác và đã có các giao dịch với Bảo lãnh Huiwang trong thời gian này - từ địa chỉ bảo lãnh Huiwang đã nhận được 160.000 USDT và phân tích hành vi cho thấy rằng người bán được Huiwang bảo lãnh đã nhận lại tiền đặt cọc từ người bảo lãnh của Huiwang.

Điều này cho thấy "Địa chỉ Bộ Tài chính" được đề cập trong bài viết gốc có thể không tồn tại. Bộ địa chỉ bao gồm TKFsCN và TKKj8G phải thuộc về một địa chỉ nhất định ở Myanmar. Những người chấp nhận tiền kỹ thuật số ở Bắc Triều Tiên hoặc Campuchia thay mặt họ thu các khoản thanh toán này vì một số lý do.

Các giao dịch bất thường

Tóm lại, không khó để các nhà điều tra phác thảo chân dung người trả tiền điển hình - trong Những người tham gia vì lý do nào đó, việc làm bất hợp pháp ở Đông Nam Á đã phải trả số tiền USDT trị giá 500.000 nhân dân tệ cho một địa chỉ nhận tiền nhất định. Vì đây là giao dịch đầu tiên nên một cuộc kiểm tra nhỏ đã được tiến hành trước khi chuyển số tiền lớn để tránh lỗi địa chỉ. Tiền điện tử được sử dụng để thanh toán có nguồn gốc từ lợi nhuận bất hợp pháp ban đầu hoặc được mua từ các tổ chức bất hợp pháp khác.

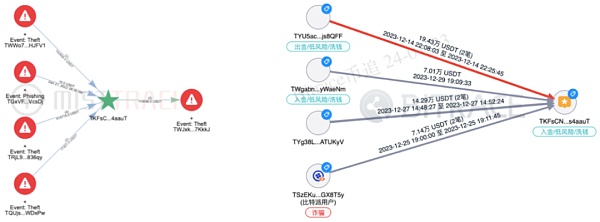

Nhưng không phải tất cả những người trả tiền đều như vậy. Các nhà điều tra cũng tìm thấy một số địa chỉ không đáp ứng hoặc không đáp ứng đầy đủ các đặc điểm đó. Lấy TYU5acSGRwsYJfBhdpQc3broSpfsjs8QFF làm ví dụ. Địa chỉ là một trong 7 địa chỉ liên quan trực tiếp đến vụ việc nêu trên, 6 địa chỉ còn lại đã chuyển mã hóa trị giá 500.000 RMB, 500.000 RMB, 1 triệu RMB, 1 triệu RMB, 2,7 triệu RMB (1,50 + 1,2 triệu) và 550.000 RMB cho TKFsCN. tương ứng là tiền tệ, nhưng số tiền chuyển TYU5ac được quy đổi thành 1,36 triệu nhân dân tệ với cùng tỷ giá, mặc dù là số nguyên nhưng số tiền đặc biệt này vẫn rất khác biệt so với các địa chỉ khác.

Các nhà điều tra không có cách nào biết được lý do. Xét thấy rằng có hành vi thử nghiệm số lượng nhỏ tại địa chỉ này, có thể phỏng đoán hợp lý rằng giao dịch đằng sau địa chỉ này đại diện cho 3 Chuyển khoản kết hợp trị giá 500.000 RMB và được giảm giá 10%.

Tóm tắt

Bài viết này phân tích các quy tắc thu và thanh toán tiền từ các địa chỉ công cộng, giải quyết rủi ro nguồn vốn và địa chỉ liên quan Phân tích chuyên sâu và công bố các nội dung phân tích liên quan. Các kết luận chính như sau:

1. Hơn một nửa số giao dịch được tính phí theo địa chỉ mục tiêu của phân tích này được thanh toán bằng RMB và số tiền chuyển đổi là 50, 100, chuyển 1,5 triệu chiếm vị trí chính;

2. Địa chỉ đối tác chuyển đến địa chỉ đích phân tích có liên quan đến màu đen và xám các ngành công nghiệp, cờ bạc trực tuyến và lừa đảo, rửa tiền, thanh toán rủi ro và các hoạt động khác có liên quan chặt chẽ với nhau;

3. Địa chỉ mục tiêu và các địa chỉ liên quan của nó đã có rủi ro Sau khi thực hiện phân tích cụm trên địa chỉ được phân tích, người ta phát hiện ra rằng cụm này bị nghi ngờ là một thương gia được Huiwang bảo lãnh;

4. Tiến hành một cuộc tấn công vào địa chỉ mục tiêu được phân tích Địa chỉ đối tác của khoản thanh toán có liên quan chặt chẽ đến tội phạm ở miền bắc Myanmar hoặc Campuchia.

Tóm lại, một phần nội dung được tiết lộ trong bài viết “Tài khoản tiền ảo của lực lượng đồng minh bị vạch mặt, tống tiền hàng trăm triệu tiền ảo từ miền Bắc " không nhất quán với nội dung trên chuỗi Phù hợp với thực tế, thực sự có một số lượng lớn những kẻ hành nghề lừa đảo điện tử Trung Quốc ở phía bắc Myanmar hoặc Campuchia đã chuyển chung tài sản USDT với số tiền nguyên RMB đến một bộ địa chỉ nhất định. Tuy nhiên. , nhóm địa chỉ này có thể không phải là cái gọi là "Địa chỉ của Bộ Tài chính", mà là địa chỉ cục bộ của người chấp nhận tiền kỹ thuật số khác với địa chỉ được nêu trong bài viết gốc.

Giới thiệu về chúng tôi

Cuộc khảo sát này được thực hiện bởi MistTrack Completed với các nhà điều tra Bitrace.

MistTrack (https://misttrack.io/) là một hệ thống theo dõi chống rửa tiền được phát triển bởi công ty bảo mật blockchain SlowMist, tập trung vào Đã sử dụng để chống rửa tiền bằng tiền điện tử và mở cửa cho tất cả mọi người. Hệ thống theo dõi chống rửa tiền MistTrack đã tích lũy được hơn 200 triệu nhãn địa chỉ và có thể xác định nhiều địa chỉ ví khác nhau trên các nền tảng giao dịch chính thống của thế giới, bao gồm hơn 1.000 thực thể địa chỉ, hơn 400.000 dữ liệu tình báo mối đe dọa và hơn 90 triệu địa chỉ rủi ro.

Bitrace (https://www.bitrace.io/) là một công ty phân tích dữ liệu blockchain cung cấp dịch vụ cho các doanh nghiệp Web3, tổ chức tài chính và cơ quan quản lý và pháp luật Cung cấp các sản phẩm và dịch vụ hỗ trợ tuân thủ và công cụ quản lý hàng đầu như phân tích dữ liệu tiền điện tử, quản lý rủi ro và cộng tác thực thi pháp luật.

Tuyên bố từ chối trách nhiệm

Nội dung của bài viết này dựa trên hệ thống theo dõi chống rửa tiền MistTrack và hỗ trợ dữ liệu của nền tảng phân tích và theo dõi tiền điện tử BitracePro được thiết kế để phân tích các địa chỉ công khai trên mạng và tiết lộ kết quả phân tích. tính chính xác của tất cả dữ liệu ở đây. Chúng tôi cũng sẽ không chịu trách nhiệm về bất kỳ lỗi, thiếu sót hoặc tổn thất nào do việc sử dụng nội dung của bài viết này gây ra. Đồng thời, bài viết này không phải là cơ sở cho bất kỳ quan điểm hoặc phân tích nào khác.

JinseFinance

JinseFinance

JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance Financial Times

Financial Times Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Bitcoinist

Bitcoinist Ftftx

Ftftx